Security Week 2518: возвращение Microsoft Recall

Весной прошлого года новая функция вызвала бурное обсуждение на тему неизбежных рисков для приватности пользовательских данных, по результатам которого релиз был отложен. В этом году Recall (судя по всему) возвращается, и в ее работе произошли некоторые позитивные изменения. Версию из Windows Insider Preview проанализировали, в частности в издании Ars Technica [4]. Подробно исследовал [5] ее специалист по безопасности и бывший сотрудник Microsoft Кевин Бьюмон. Краткий вывод у всех публикаций один: стало лучше, но ИИ-функция Microsoft не перестает быть крайне сомнительной с точки зрения [6] безопасности данных пользователя.

Кевин Бьюмон начинает свой обзор с позитивных изменений. Прежде всего (по крайней мере в нынешнем билде Windows) функция Recall выключена по умолчанию. Первоначальная настройка требует, чтобы пользователь подключил один из способов биометрической аутентификации, например по отпечатку пальца или лицу. Наконец, собираемые данные (база скриншотов и распознанный текст) зашифрованы, в то время как в первой версии Recall в прошлом году они хранились в открытом виде.

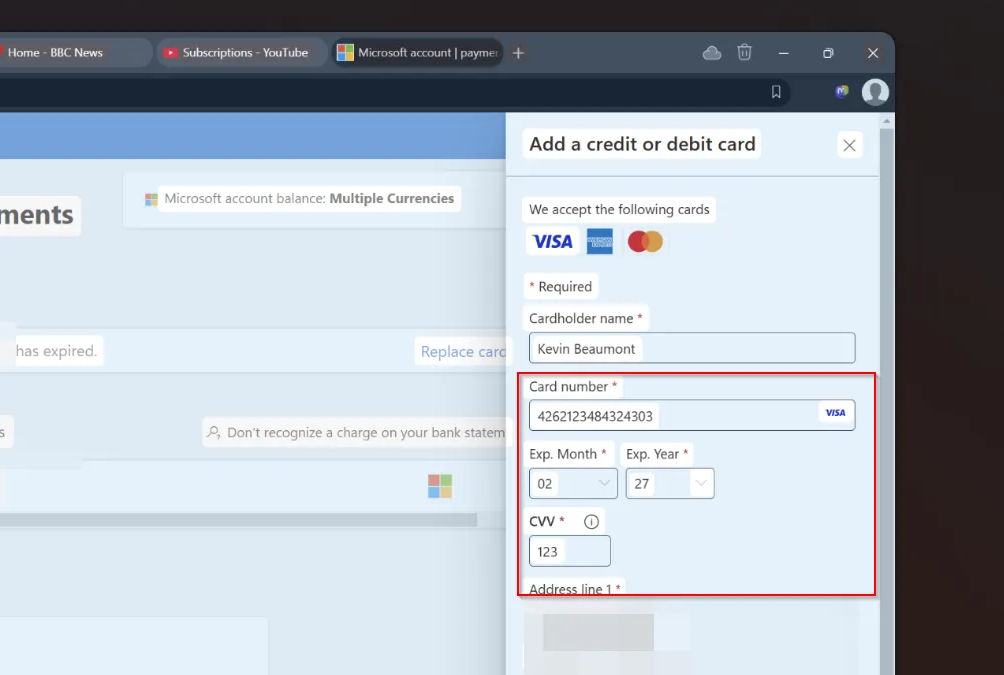

Хорошие новости на этом заканчиваются. Аутентификация с помощью биометрии требуется по сути один раз, при первоначальной настройке фичи. В дальнейшем данные доступны даже в том случае, если пользователь авторизуется с помощью обычного пароля или PIN-кода. Если кто-то подсмотрит ваш пароль, он получит доступ не только к имеющимся в ноутбуке данным, но и к записям о прошлых действиях. Microsoft предприняла некоторые усилия, чтобы в базе Recall не сохранялась уж совсем опасная информация вроде номеров кредитных карт. Но, как показал Бьюмон, этот фильтр не всегда срабатывает. На скриншоте в начале статьи показано, как Recall преспокойно сохранил и распознал платежные данные. Возможно, это произошло потому, что исследователь использовал «нестандартный» браузер Vivaldi.

В настройках Recall можно исключать сбор данных из отдельных приложений, например из мессенджеров. В Ars Technica также нашли естественные ограничения системы распознавания, которые, возможно, потом исправят. Текст распознается только в активном приложении. Если используется несколько экранов, скриншоты сохраняются только для одного из них. Изображения также распознаются, и их можно позднее находить по примерному описанию. Бьюмон также отметил, что на фотографиях публичных персон эти самые персоны определяются по имени.

В текущей версии Recall присутствуют явные баги. Функция также в заметных объемах потребляет ресурсы ПК. Для пользователя «в моменте» это, может быть, и незаметно, но усиленная нагрузка на вычислительный модуль NPU после снятия каждого скриншота может негативно сказаться на времени автономной работы портативного устройства. Скриншоты и метаданные занимают примерно пару сотен мегабайт за рабочий день — но такой объем данных будет сохраняться каждый день. На ноутбуке, протестированном журналистами Ars Technica, Recall зарезервировала 150 гигабайт на терабайтном SSD под собственные нужды.

В целом проделанная Microsoft работа никак не меняет соображения о потенциальной опасности функции Recall по сравнению с ситуацией годичной давности. Да, база данных стала немного более защищенной. Но исключить возможность успешной кибератаки с хищением этой базы все же нельзя. Но это даже не главное. Хотя в некоторых случаях эта фича может оказаться очень полезной (восстановить потерянный документ, восстановить последовательность действий в определенной программе, вспомнить результаты поиска по неточному запросу), последствия хранения данных в таких объемах трудно предсказать. Кевин Бьюмон наглядно показал, что усилия по фильтрации чувствительных платежных данных не помогают — просто потому, что чувствительная информация может создаваться и обрабатываться в самых неожиданных местах. Это может быть и переписка в секретном чате, и пароли в блокноте, и многое другое.

Предусмотреть все сценарии, когда всевидящее око Recall было бы неплохо на время выключить, очень трудно. Поэтому, когда функция появится в общем доступе, разумным шагом будет эту функцию не включать вовсе.

Что еще произошло

В свежих публикациях экспертов «Лаборатории Касперского» исследуется [7] эволюция [8] Android-зловреда Triada, анализируются [9] каналы распространения стилера Lumma, а также приводятся детали [10] новой кампании против организаций в Южной Корее, получившей название «Операция SyncHole».

В исследовании компании Cleafy анализируется [11] сложная кибератака, целью которой являются банковские данные жертв. Помимо прочего, организаторы атаки применяют тактику NFC Relay. В этом сценарии жертву просят поднести карту к телефону. Данные карты для проведения бесконтактного платежа считываются, пересылаются злоумышленникам, которые затем завершают мошенническую транзакцию на удаленном терминале, используя средства жертвы.

В архиваторе WinZip обнаружена эксплуатируемая уязвимость [12], позволяющая обойти так называемую метку Mark of the Web, что может облегчить выполнение вредоносного кода на компьютере жертвы.

Зафиксирована масштабная фишинговая кампания [13], нацеленная на операторов интернет-магазинов, использующих платформу WooCommerce. В фишинговых письмах администраторов призывают «срочно установить обновление безопасности для закрытия критической уязвимости». Жертв отправляют из письма на поддельный сайт WooCommerce, где предлагается скачать и установить вредоносное ПО, открывающее на сервере веб-шелл.

Автор: Kaspersky_Lab

Источник [14]

Сайт-источник BrainTools: https://www.braintools.ru

Путь до страницы источника: https://www.braintools.ru/article/14718

URLs in this post:

[1] сделала доступной: https://blogs.windows.com/windows-insider/2025/04/10/releasing-windows-11-build-26100-3902-to-the-release-preview-channel/

[2] писали: https://habr.com/ru/companies/kaspersky/articles/820769/

[3] интеллекта: http://www.braintools.ru/article/7605

[4] издании Ars Technica: https://arstechnica.com/gadgets/2025/04/in-depth-with-windows-11-recall-and-what-microsoft-has-and-hasnt-fixed/

[5] исследовал: https://doublepulsar.com/microsoft-recall-on-copilot-pc-testing-the-security-and-privacy-implications-ddb296093b6c

[6] зрения: http://www.braintools.ru/article/6238

[7] исследуется: https://securelist.ru/triada-trojan-modules-analysis/112473/

[8] эволюция: http://www.braintools.ru/article/7702

[9] анализируются: https://securelist.ru/lumma-fake-captcha-attacks-analysis/112376/

[10] приводятся детали: https://securelist.ru/operation-synchole-watering-hole-attacks-by-lazarus/112426/

[11] анализируется: https://www.cleafy.com/cleafy-labs/supercardx-exposing-chinese-speaker-maas-for-nfc-relay-fraud-operation

[12] уязвимость: https://github.com/EnisAksu/Argonis/blob/main/CVEs/CVE-2025-33028%20%28WinZip%29/CVE-2025-33028.md

[13] фишинговая кампания: https://www.bleepingcomputer.com/news/security/woocommerce-admins-targeted-by-fake-security-patches-that-hijack-sites/

[14] Источник: https://habr.com/ru/companies/kaspersky/articles/905130/?utm_source=habrahabr&utm_medium=rss&utm_campaign=905130

Нажмите здесь для печати.