Исследователь не смог сообщить об уязвимости сайта McDonald’s из-за отсутствия формы для связи

Исследователь безопасности под ником BobDaHacker рассказал [1], что он смог получить доступ к платформе McDonald’s, предназначенной только для сотрудников и франчайзи. Он хотел сообщить об уязвимости компании, но не нашёл способа сделать это из-за отсутствия обратной связи.

«McDonald’s Feel-Good Design Hub — это центральная платформа для брендовых активов и маркетинговых материалов, используемая командами и агентствами в 120 странах. Раньше она была “защищена” паролем на стороне клиента», — отметил BobDaHacker. Исследователь обнаружил эту проблему, когда пытался использовать бонусы для заказа бесплатных наггетсов.

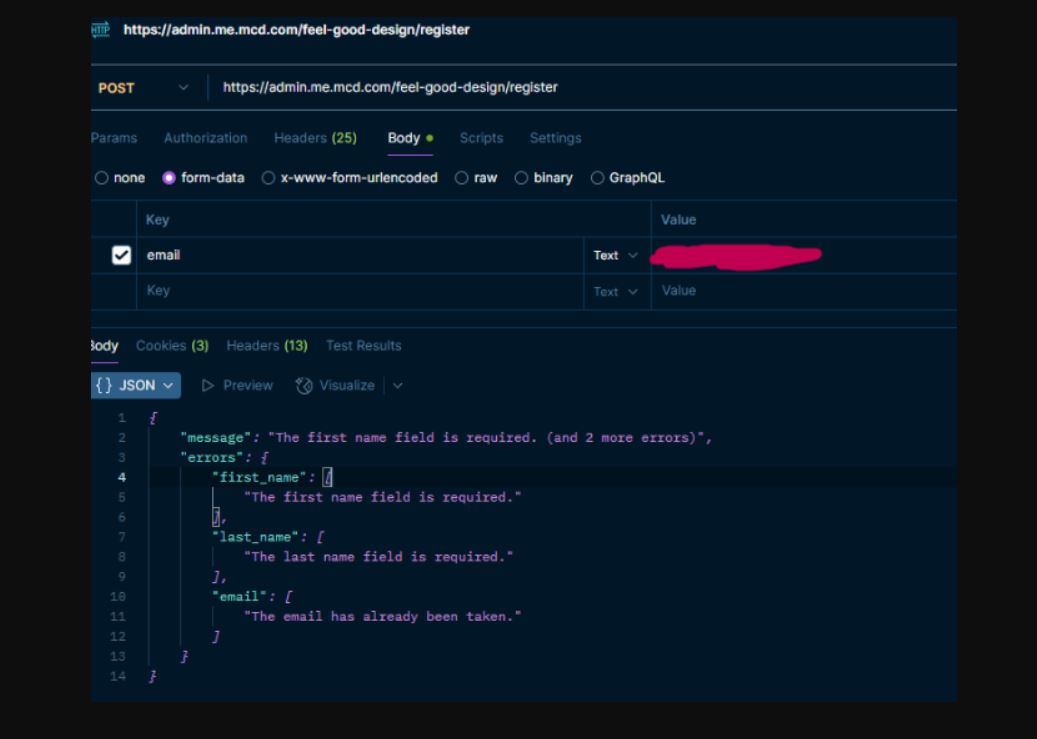

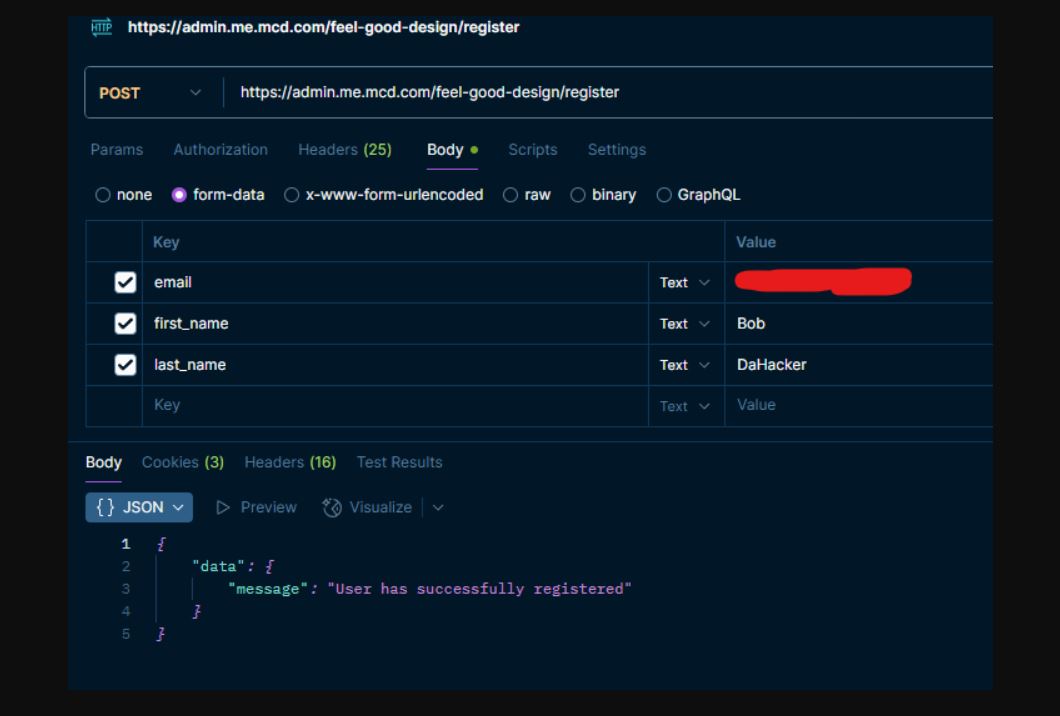

«После того, как я сообщил об этом, им потребовалось три месяца на внедрение полноценной системы учётных записей с разными путями входа для сотрудников McDonald’s (с использованием их EID/MCID) и внешних партнёров… Однако проблема всё ещё оставалась. Мне нужно было всего лишь изменить “вход” на “регистрацию” в URL-адресе, чтобы создать новую учётную запись для доступа к платформе», — пояснил BobDaHacker.

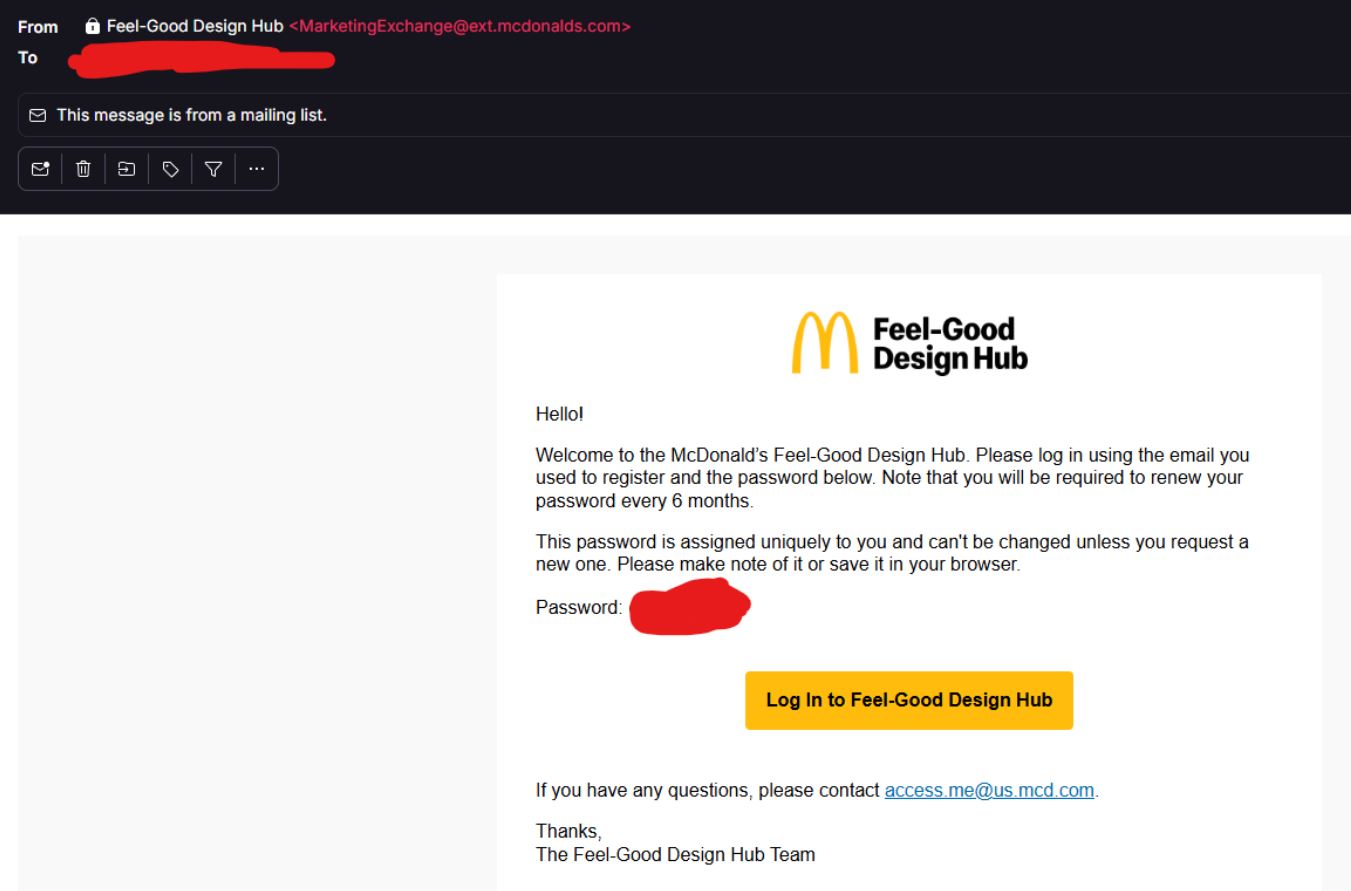

Затем он выяснил, что простая регистрация новой учётной записи побудила Feel-Good Design Hub отправить пароль, связанный с этой учётной записью, открытым текстом.

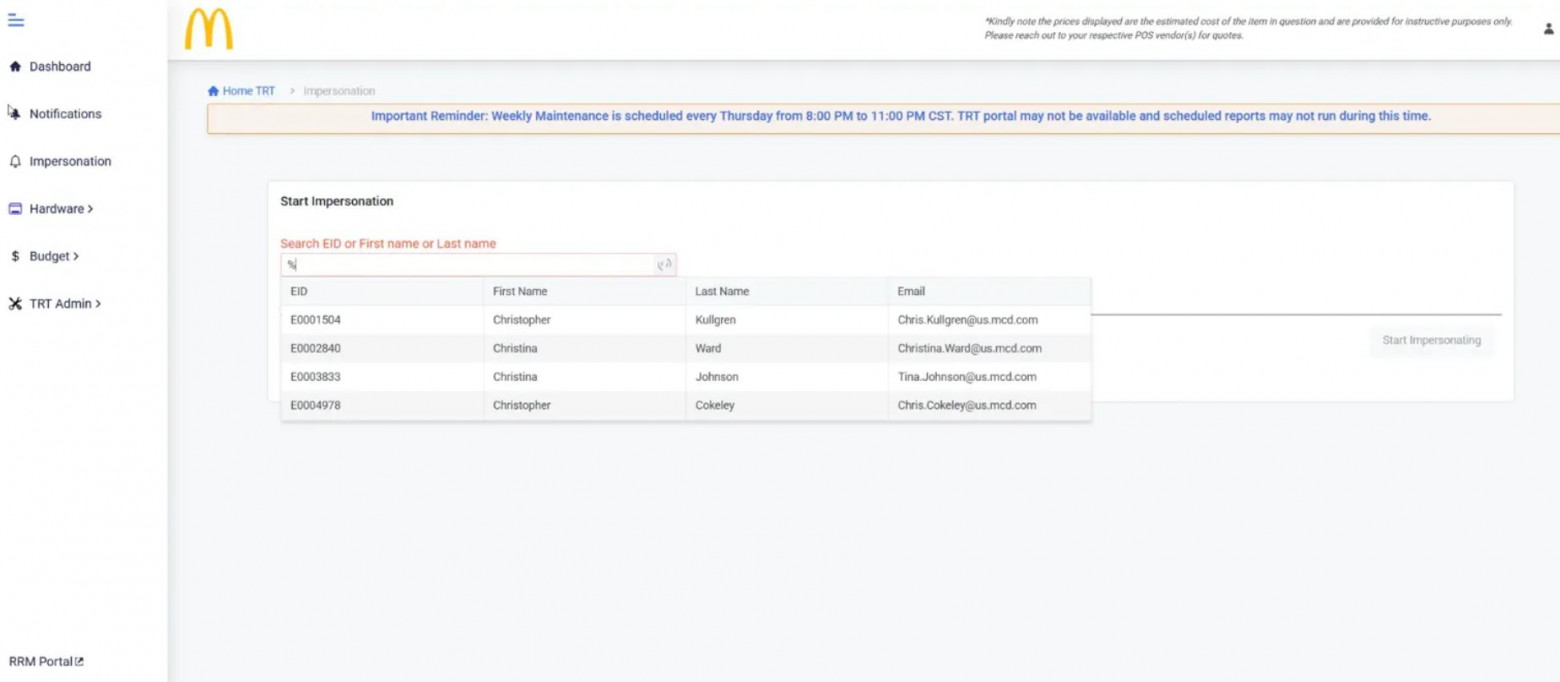

В итоге BobDaHacker смог использовать Feel-Good Design Hub для доступа к различным ресурсам, от «строго конфиденциальной и эксклюзивной» маркетинговой информации до сервиса, который можно было использовать для «поиска ЛЮБОГО сотрудника McDonald’s по всему миру».

«У McDonald’s БЫЛ файл security.txt с контактной информацией. Но они удалили его через два месяца после добавления. Я нашёл его только через Wayback Machine, и к тому времени он уже устарел. Итак, как можно сообщать об уязвимостях безопасности корпорации, у которой нет контакта, отвечающего за безопасность? Я буквально позвонил в главный офис McDonald’s и начал выдавать случайные имена сотрудников службы безопасности, которые нашёл в LinkedIn», — рассказал BobDaHacker.

По его словам, на горячей линии штаб-квартиры просто просили назвать имя человека, с которым требуется связаться. Исследователь называл случайные имена сотрудников службы безопасности, пока «наконец кто-то достаточно важный не перезвонил и не дал реальный адрес для сообщения об этих проблемах».

BobDaHacker сказал, что McDonald’s, похоже, устранил «большинство уязвимостей», о которых сообщили компании, но одновременно уволила его друга, который помогал расследовать некоторые уязвимости, «так и не создав надлежащий канал для сообщения о проблемах безопасности».

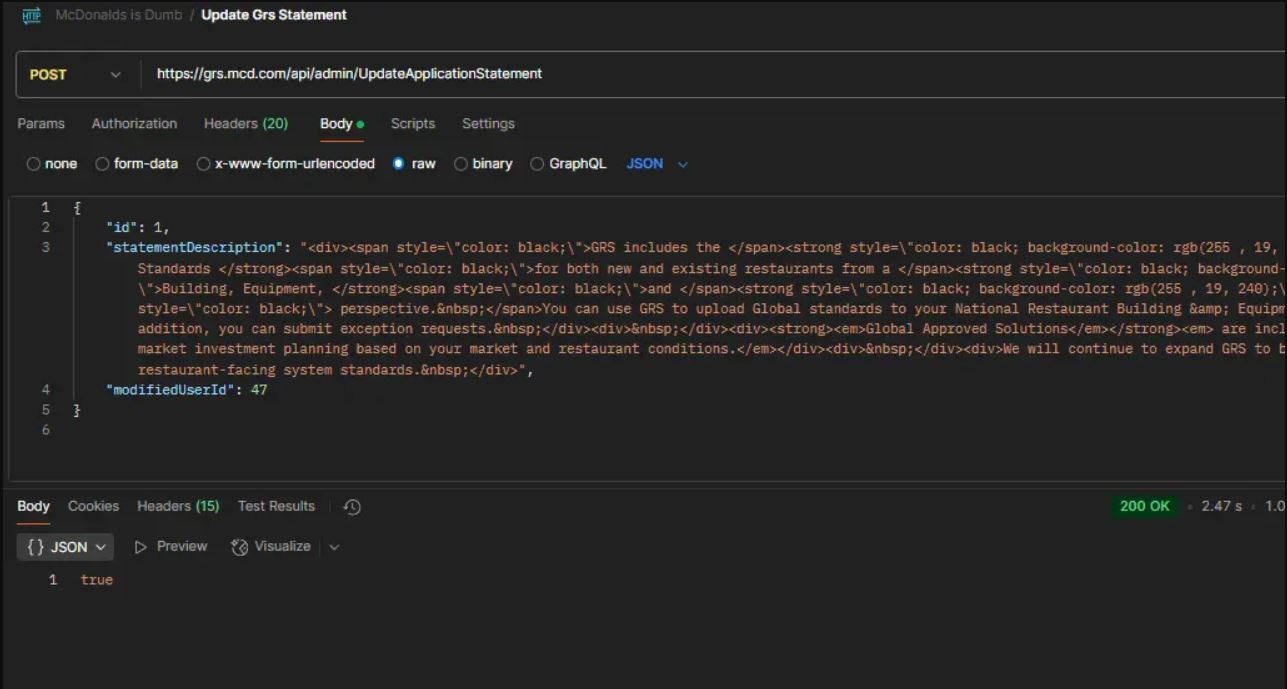

Ранее специалисты по кибербезопасности сообщили [2], что нашли простые способы взлома бэкенда платформы чат-ботов с искусственным интеллектом [3] на сайте McHire.com, который используют в McDonald’s для обработки резюме. В итоге они получили данные миллионов соискателей. Административный интерфейс для владельцев ресторанов принимал стандартные логин и пароль «123456». При этом внутренний API содержал уязвимость типа IDOR (Insecure Direct Object Reference), позволяющую получить доступ к любым чатам и контактам.

Автор: maybe_elf

Источник [4]

Сайт-источник BrainTools: https://www.braintools.ru

Путь до страницы источника: https://www.braintools.ru/article/18554

URLs in this post:

[1] рассказал: https://bobdahacker.com/blog/mcdonalds-security-vulnerabilities

[2] сообщили: https://habr.com/ru/news/926474/

[3] интеллектом: http://www.braintools.ru/article/7605

[4] Источник: https://habr.com/ru/news/939214/?utm_source=habrahabr&utm_medium=rss&utm_campaign=939214

Нажмите здесь для печати.