Positive Technologies: Россия вошла в тройку наиболее атакуемых хакерами стран мира

По данным исследования Positive Technologies [1], в 2025 году Россия вошла в число трех стран, которые чаще всего становились мишенью кибератак, наряду с США и Китаем. Здесь была зафиксирована активность 57 киберпреступных групп, атакующих страны СНГ. Ключевыми целями злоумышленников оставались кража конфиденциальной информации, промышленный шпионаж, саботаж и получение финансовой выгоды. При этом в атаках киберпреступники активно применяли искусственный интеллект [2], а также нестандартные инструменты для создания фишинговых кампаний и дипфейков.

Основная часть всех атак в СНГ пришлась на три страны: Россию (46%), Беларусь (11%) и Казахстан (8%). Эксперты связывают [1] это с региональными геополитическими процессами, масштабом экономической деятельности и численностью населения. Чаще всего СНГ атаковали APT-группировки; на долю хактивистов пришлось всего 19% атак в регионе. Такое распределение связано с тем, что политически мотивированные злоумышленники зачастую либо подчиняются прогосударственным группам, либо вытесняются ими, выполняя роль посредников.

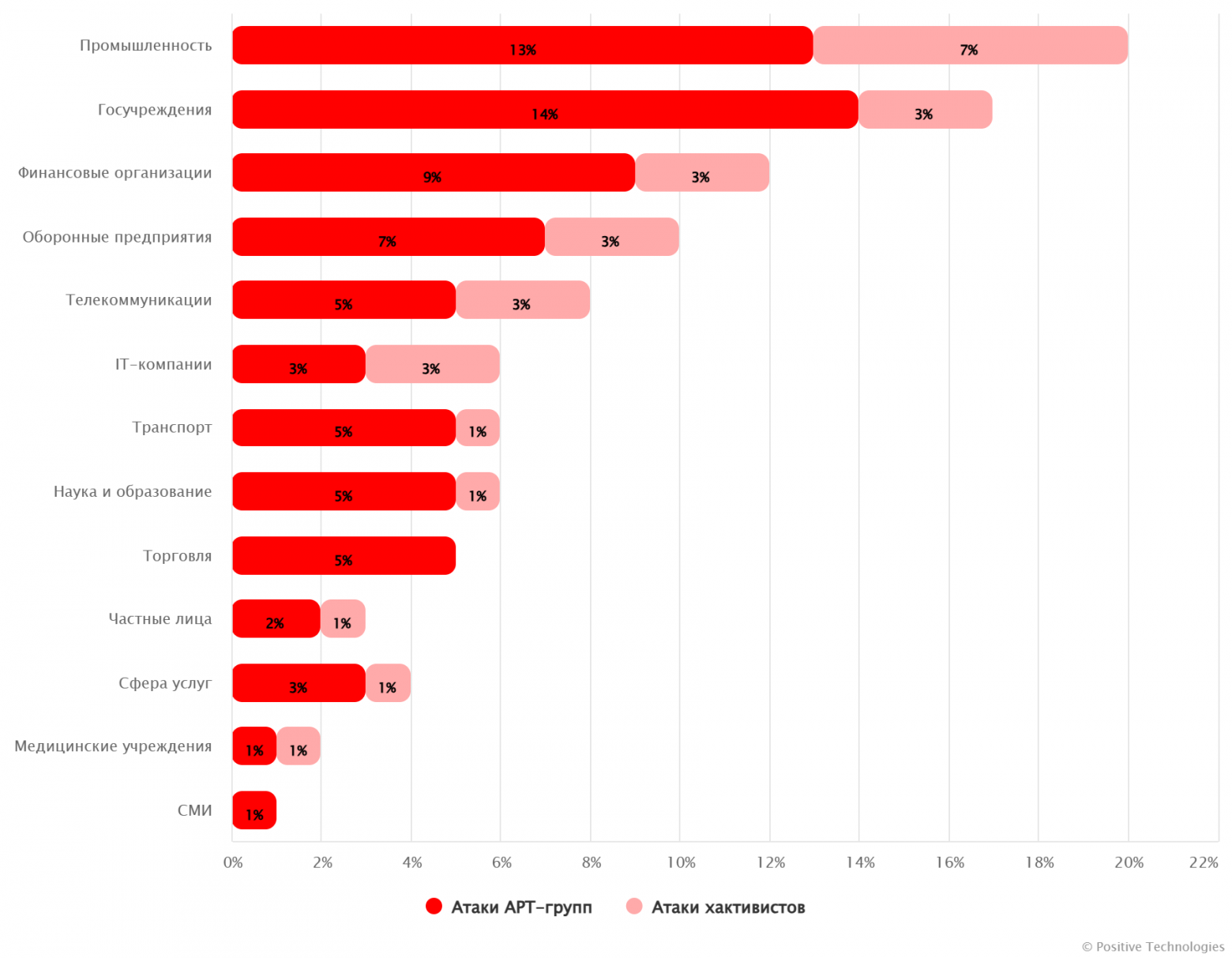

Всего в 2025 году на территории СНГ эксперты Positive Technologies отслеживали деятельность 123 киберпреступных групп, из которых 57 проявили себя в России. Активнее всего действовали Rare Werewolf, Lifting Zmiy, PhantomCore, Cyber Partisans, Silent Crow и TA558. Их главными целями стали промышленные предприятия, правительственные учреждения и финансовые организации: на эти сферы пришлось почти 50% всех атак. При этом промышленность атаковало большинство активных группировок. Последствия подобных киберпреступлений принимали разные формы: от крупных утечек конфиденциальных данных до прямого вывода из строя объектов инфраструктуры.

Фишинг и эксплуатация уязвимостей в публично доступных приложениях оставались в 2025 году главными векторами проникновения во всех регионах мира. При этом злоумышленники активно внедряли искусственный интеллект как для создания более убедительного фишинга, так и для написания вредоносного кода. Например, группировка Rare Werewolf применяла [3] собственные вредоносные модули, разработанные с помощью ИИ, в атаках на предприятия авиационной и радиопромышленности. Потенциальный ущерб от таких атак включает не только кражу данных, но и незаметное использование вычислительных мощностей предприятий для добычи криптовалюты. Киберпреступная группа Goffee также применяла [4] нейросети в атаках на российские оборонные компании.

Для обхода сигнатурных средств защиты, широко распространенных в регионе, злоумышленники маскировали вредоносное ПО под легитимные файлы и популярные расширения, обфусцировали код и применяли автозагрузку через реестр или планировщик задач. Для выполнения вредоносных скриптов в основном использовались интерпретаторы командной строки. Некоторые группировки также адаптировали вредоносы для проверки среды выполнения, снижая риск их запуска в песочницах. Эти данные показывают: квалификация атакующих повышается, а значит, и подходы к защите нуждаются в системном пересмотре. Для минимизации рисков целевых атак необходимо проактивно анализировать угрозы, проводить реалистичные тестирования и обучение [5] команд.

Артем Белей, старший аналитик группы международной аналитики Positive Technologies.

Эксперты ожидают, что в 2026 году высокая активность APT-группировок и хактивистов в регионе сохранится. Даже при возможной заморозке текущих конфликтов атакующие сосредоточатся на промышленном шпионаже и получении разведывательной информации. Киберпреступники будут активно использовать огромное количество уже скомпрометированных учетных данных в новых попытках получить несанкционированный доступ. Кроме того, запланированные на 2026 год в странах СНГ масштабные мероприятия могут расширить поверхность атаки.

На этом фоне рынок кибербезопасности в СНГ продолжит активно расти. По прогнозам [6], с 2024 по 2029 год его объем будет увеличиваться в среднем на 5,97% ежегодно и достигнет к 2029 году 5,52 млрд долларов.

Автор: ptsecurity

Источник [7]

Сайт-источник BrainTools: https://www.braintools.ru

Путь до страницы источника: https://www.braintools.ru/article/27256

URLs in this post:

[1] исследования Positive Technologies: https://ptsecurity.com/research/analytics/ot-kibershpionazha-do-ideologicheski-motivirovannyh-atak-apt-i-haktivisty-v-2025-godu/

[2] интеллект: http://www.braintools.ru/article/7605

[3] применяла: https://thehackernews.com/2025/06/rare-werewolf-apt-uses-legitimate.html?

[4] применяла: https://www.reuters.com/world/europe/russian-defense-firms-targeted-by-hackers-using-ai-other-tactics-2025-12-19/

[5] обучение: http://www.braintools.ru/article/5125

[6] По прогнозам: https://www.statista.com/outlook/tmo/cybersecurity/cis

[7] Источник: https://habr.com/ru/companies/pt/news/1011158/?utm_source=habrahabr&utm_medium=rss&utm_campaign=1011158

Нажмите здесь для печати.