DNS Security: слепая зона вашей сети и как её закрыть

Рассказываем, почему DNS стал главным вектором атак, обходящих классические средства защиты, как зарубежные вендоры NGFW решают эту проблему — и что предлагает Ideco.

Почему DNS — ахиллесова пята корпоративной безопасности

Протокол DNS был создан в 1983 году, когда вопросы безопасности попросту не стояли на повестке. Сегодня каждое подключение к сети начинается с DNS-запроса — от открытия веб-страницы до телеметрии IoT-датчика. Именно эта вездесущность и делает DNS идеальным каналом для злоумышленников: более 91% вредоносного ПО использует DNS-протокол на тех или иных этапах атаки — для связи с командными серверами (C2), эксфильтрации данных или перенаправления трафика.

При этом DNS-трафик формально корректен на уровнях L3/L4 и L7, не нарушает сетевые политики и потому свободно проходит через классические межсетевые экраны (причем часто даже с устройств, которым заблокирован непосредственный выход в интернет и которые осуществляют резолвинг через внутренние DNS-сервера, с которых трафик уже идет наружу). Почти 60% организаций не осуществляют мониторинг DNS-трафика на регулярной основе. В результате DNS превращается в «слепую зону» — зону, невидимую для большинства средств защиты.

Масштабы проблемы стремительно растут. По данным отраслевых исследований, в среднем организация подвергается 7–8 DNS-атакам в год, при этом значительная часть таких атак приводит к отказу приложений и инцидентам кибербезопасности. Совместное исследование Ideco и SkyDNS зафиксировало за первые четыре месяца 2025 года 198 млн кибератак на DNS-уровне в отношении российского бизнеса — трёхкратный рост по сравнению с аналогичным периодом 2024 года.

Какие угрозы используют DNS

DNS — не просто канал резолвинга имён. Для атакующего это полноценная транспортная среда, маскирующая вредоносную активность под легитимный протокол.

DNS-туннелирование

Один из самых опасных методов — DNS-туннелирование. Полезная нагрузка встраивается непосредственно в DNS-запросы и ответы: данные кодируются в base32/64 и передаются в поддоменах или специальных типах записей (TXT, NULL, MX и др.). Запросы формально соответствуют протоколу DNS, что делает их невидимыми для традиционных средств фильтрации. Через такие каналы осуществляется скрытое управление заражёнными хостами, эксфильтрация данных и обход сегментации. Даже при активном использовании это тысячи запросов в минуту, при этом каждый запрос по отдельности выглядит легитимным.

DNS-туннелирование — не теоретическая угроза. Оно активно применяется в реальных кампаниях, в том числе крупнейших атаках последних лет.

SUNBURST (SolarWinds, 2020). Один из самых масштабных инцидентов в истории кибербезопасности. Бэкдор, внедрённый через обновление ПО SolarWinds Orion, использовал DNS-запросы для связи с C2-серверами: идентификаторы жертв кодировались в поддоменах контролируемых доменов, а ответы определяли, заслуживает ли заражённая сеть дальнейшей эксплуатации.

OilRig (APT34) — многолетние операции кибершпионажа. Иранская APT-группировка OilRig использует DNS-туннелирование как основной метод C2-коммуникации с 2016 года. Группировка разработала несколько кастомных инструментов с DNS-туннелированием — Helminth, ISMAgent, BONDUPDATER и другие — каждый со своим протоколом. Данные кодировались в поддоменах DNS-запросов, а команды поступали через ответы DNS-сервера.

FinHealthXDS — целевые атаки на финансовый и медицинский секторы. В одной из кампаний использовались десятки доменов для кастомизированного DNS-биконинга с Cobalt Strike. Префиксы в DNS-запросах определяли тип команды, а сами запросы маршрутизировались через DNS A- и TXT-записи для эксфильтрации данных из финансовых и медицинских организаций.

Cobalt Strike DNS Beacon — массовое злоупотребление. Cobalt Strike — легитимный инструмент для red team-операций, однако его утёкшие версии стали стандартным инструментом реальных атакующих. Функция DNS Beacon позволяет полностью управлять заражённой системой через DNS-запросы к порту 53, что делает C2-трафик практически неотличимым от обычного DNS.

DGA — алгоритмическая генерация доменов

Вредоносное ПО использует Domain Generation Algorithm (DGA) для автоматического создания сотен или тысяч доменных имён ежедневно. Лишь один из них будет активен и контролируется злоумышленником — но из-за огромного объёма выявить и заблокировать этот домен классическими списками становится невозможно. DGA обеспечивает устойчивость связи ботнета с командным центром: даже при блокировке известных доменов вредоносная программа сгенерирует новые.

Фишинг и тайпсквоттинг

Злоумышленники регистрируют домены, визуально схожие с легитимными ресурсами — с пропуском, заменой или перестановкой символов (например, faceb00k.com или gooogle.com [1]). Фишинговые атаки через DNS позволяют красть учётные данные и устанавливать вредоносное ПО, при этом zero-day фишинговые домены не успевают попасть в статические базы блокировок.

Другие DNS-ориентированные угрозы

-

Ransomware и Malware — использование DNS для подключения к инфраструктуре загрузки и управления программами-вымогателями и другим вредоносным ПО.

-

Cryptojacking — скрытый майнинг с управлением через DNS-запросы.

-

Недавно зарегистрированные домены (NRD) — свежие домены без репутации, часто используемые на ранних этапах атак.

-

DNS-спуфинг (DNS poisoning) — подмена DNS-ответов для перенаправления на вредоносные ресурсы.

-

C2-коммуникации — управление ботнетами и заражёнными системами через формально корректные DNS-запросы.

DNS Security в зарубежных NGFW: как решают проблему лидеры рынка

Все крупнейшие мировые производители NGFW включили DNS-фильтрацию в арсенал защитных технологий. Подходы различаются, но DNS у каждого вендора стал полноценным рубежом обороны.

Palo Alto. DNS Security Service — нативная подписка PAN-OS, встроенная прямо в политику файрвола. Используются предиктивная аналитика и ML-модели, анализ энтропии и частотности запросов, inline-детект C2/DGA/эксфильтрации, DNS Sinkholing и интеграция с WildFire и Unit 42.

Cisco. Umbrella + Secure Firewall — облачный сервис, связанный с NGFW через коннектор. DNS-запросы проверяются по репутации доменов и данным Cisco Talos, используется EDNS и DNSCrypt, реализована двухуровневая защита (локальная инспекция + облачная политика).

Fortinet. FortiGuard DNS Filtering — подписка в составе FortiGate. Поддерживает категорийную фильтрацию доменов, блокировку ботнет C&C на уровне DNS, DNSSEC, инспекцию DoT/DoH и базовую защиту от DNS Flood/DDoS.

Check Point. ThreatCloud AI — облачная платформа, которая в реальном времени выдаёт вердикты по каждому DNS-запросу, используя Deep Learning и глобальный TI. Поддерживается детект DNS-туннелей, C2 и DGA, а также защита DoT/DoH.

Juniper. DNS Security + ETI — профили в Security Director для SRX. Используются ML-модели для DGA, Encrypted Traffic Insights для анализа зашифрованного трафика и DNS Sinkhole для выявления заражённых хостов.

Как устроен DNS Security в Ideco NGFW

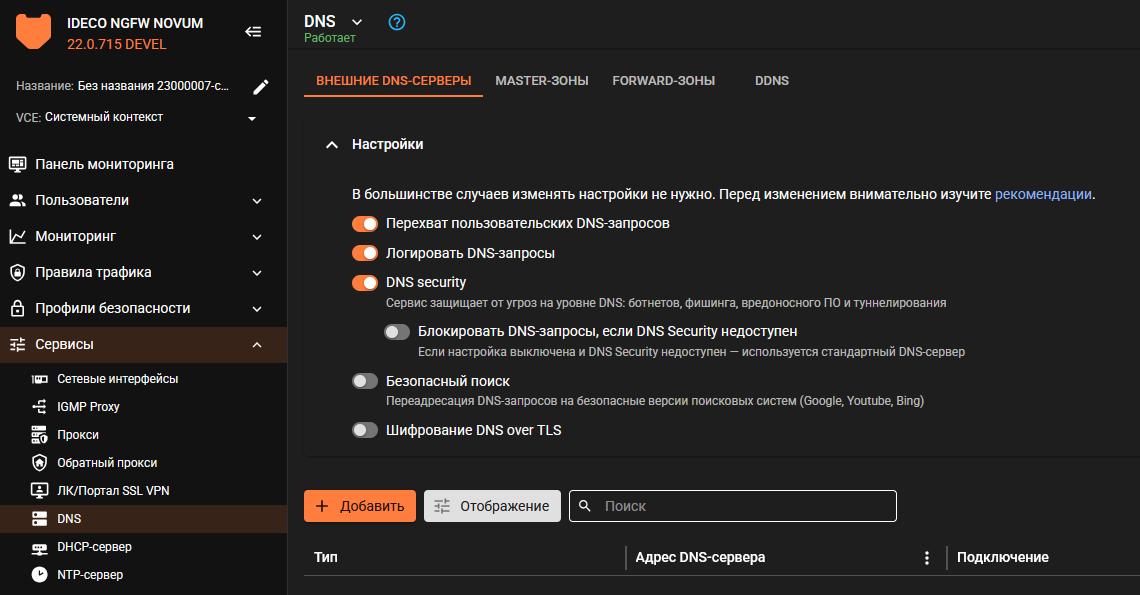

Интеграция с SkyDNS

Модуль DNS Security в Ideco NGFW опирается на облачные сервисы нашего технологического партнера SkyDNS — российского разработчика с многолетним опытом [2] в области DNS-аналитики и фильтрации. Ideco NGFW – сейчас единственный отечественный NGFW с интегрированной облачной DNS-защитой

Архитектура работы

Схема обработки запросов выглядит так:

1. Клиентские устройства направляют DNS-запросы в Ideco NGFW — явно или через механизм перехвата DNS (в т.ч. блокируются «утечки» DNS через сторонние DoH/DoT/DoQ-сервера) .

2. Ideco NGFW перенаправляет запросы в облачную аналитическую платформу по протоколу DNS over TLS (DoT), обеспечивая шифрование и защиту от перехвата.

3. Облачная платформа выполняет рекурсивный DNS-запрос и анализирует запрос и ответ в реальном времени средствами AI.

4. Результат (разрешение или блокировка) возвращается в Ideco NGFW.

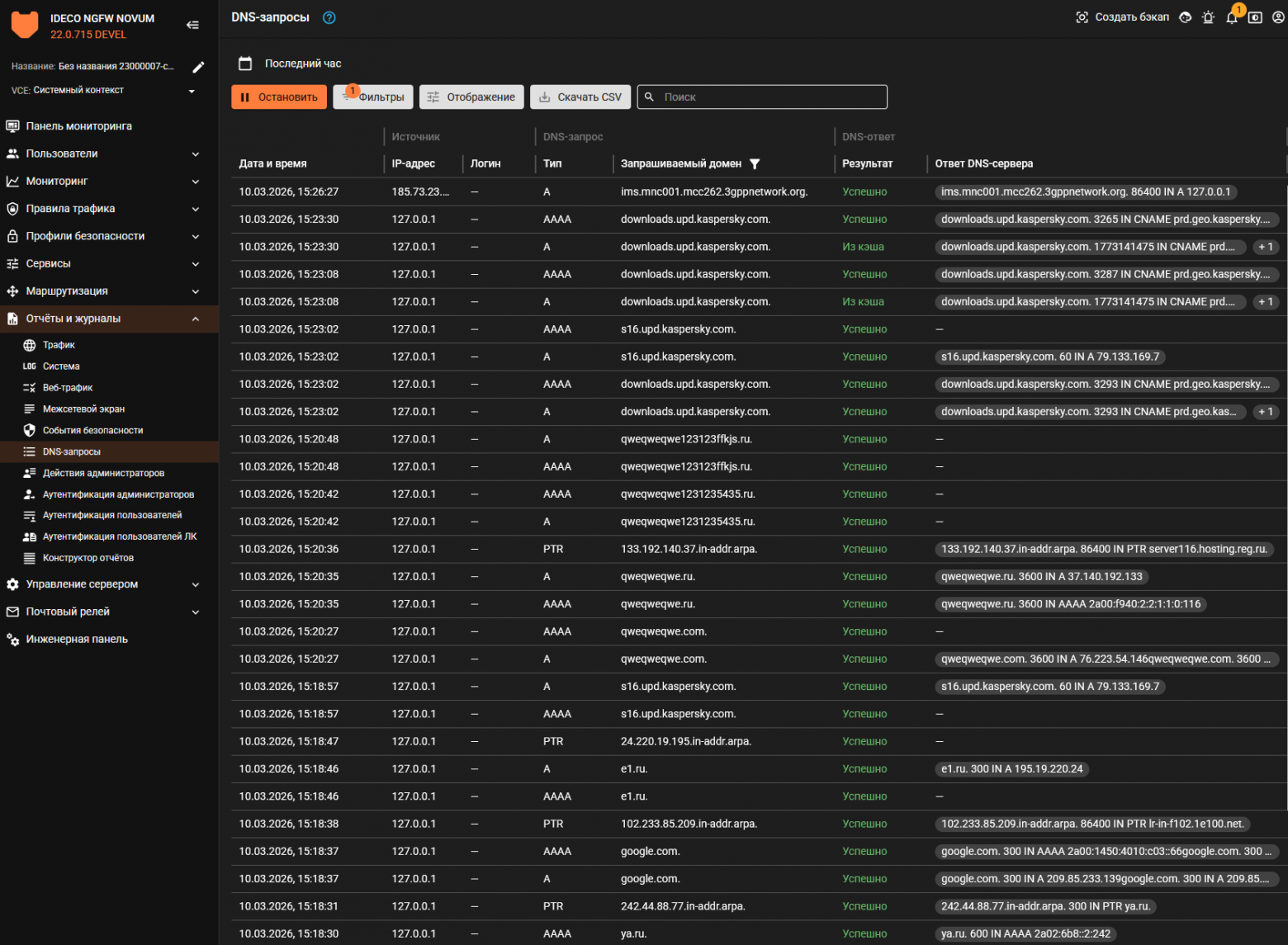

5. NGFW передаёт ответ клиенту и логирует инциденты.

DNS Security работает на этапе DNS-резолвинга и затрагивает только запросы к внешним DNS-зонам. Внутренние зоны, master-зоны и forward-зоны продолжают обслуживаться штатными средствами. При этом в облако уходят только те данные, которые и так уходят в интернет при резолвинге внешних доменов на публичные DNS-сервера и без использования Ideco NGFW и модуля DNS Security.

Какие угрозы блокирует модуль

DNS Security в Ideco NGFW обеспечивает автоматическое обнаружение и блокировку восьми классов DNS-ориентированных угроз: DGA, фишинг, ransomware, malware, тайпсквоттинг, DNS-туннелирование, NRD и cryptojacking.

DNS-туннелирование.

Для обнаружения туннелей используется сервис эвристического анализа, который ищет аномалии в DNS-трафике на уровне статистики и структуры запросов. Учитываются частота запросов от конкретного узла и к конкретному домену, временные интервалы между запросами, длина доменного имени и глубина вложенности поддоменов, типы запросов (QType), размеры запросов и ответов. Ключевой признак — высокая энтропия доменных имён: чем случайнее набор символов, тем выше вероятность, что в имени закодированы данные туннеля. Дополнительно анализируются кодировка полезной нагрузки в имени (base32/base64 и подобные), количество генерируемых поддоменов и попадание доменов в белые/чёрные списки. Такой набор эвристик хорошо ловит типичные реализации DNS-туннелирования, но против «тонко настроенных» туннелей одного лишь эвристического подхода недостаточно.

Чтобы повысить точность, поверх эвристик внедрена ML-модель, которая анализирует агрегированные в БД данные за пятиминутные интервалы. Она использует те же базовые признаки и их производные, включая разбор «слов» в подозрительных доменах. Настраиваются два варианта совместной работы: либо «голосование» эвристик и ML-модели, либо схема, где эвристики отбирают подозрительный трафик, а окончательное решение принимает ML. Оба подхода нацелены на снижение ложных срабатываний и более надёжное отделение туннелей от легитимного трафика.

Следующий шаг — подключение PassiveDNS и анализа ответов (RDATA), чтобы рассматривать трафик как двусторонний диалог, а не только поток запросов. Это позволит выявлять группы родственных доменов по общим IP-адресам, регистраторам, срокам жизни и другим параметрам и находить новые туннельные каналы по косвенным признакам — например, когда несколько высокоэнтропийных доменов зарегистрированы одновременно и указывают на одни и те же IP.

DGA и инфраструктура C2.

В дополнение к внешним TI-источникам и репутационным спискам используется собственная модель машинного обучения [3] на базе градиентного бустинга, обученная на признаках доменного имени. Она анализирует структурные параметры (длину основной части и всего домена, количество цифр, дефисов, редких и специальных символов, символов других алфавитов), энтропию Шеннона для основной части, всего домена и TLD, а также лингвистические признаки — долю гласных и согласных, наличие словарных слов, распространённых биграмм и триграмм, коротких и длинных слов. Дополнительно используются производные метрики (комбинации длины и энтропии, бинарные флаги вроде «короткий, но случайный домен»), предсказания отдельной нейросетевой модели «человекочитаемости» имени и сигналы, связанные с веб-контентом (наличие сайта, хеш TLD-части для воспроизводимости). Такая модель показывает очень высокое качество, но при этом остаётся проблема единичных ложноположительных срабатываний — прежде всего для легитимных, но нестандартных доменных имён.

Отдельное направление — проактивное выявление DGA на уровне регистрации доменов. Для этого используются данные ICANN CZDS: ежедневные zone-файлы по более чем 1500 TLD с NS-записями, IP-адресами (A/AAAA), DNSSEC-статусом и TTL. Сначала все новые домены прогоняются через модель и получают риск-скор, после чего для подозрительных доменов выполняется контекстная проверка (WHOIS/RDAP, краулинг содержимого сайта). Далее домены группируются и сопоставляются с известными семействами DGA. Если домен не попадает ни в одно из них, он может быть отнесён к новой группе и уже затем отслеживаться в клиентском трафике (особенно для RDGA — Registered DGA, где домены действительно регистрируются, а не просто генерируются локально).

Недавно зарегистрированные домены и регистрационные данные.

Все домены, зарегистрированные менее 90 дней назад, выделяются в отдельную категорию NRD и попадают под усиленный контроль, поскольку «свежие» домены чаще всего используются во фишинговых кампаниях, DGA-инфраструктуре и C2-схемах. Список новых доменов по gTLD ежедневно получается от ICANN через CZDS, для национальных зон (.RU, .РФ и др.) организован отдельный обмен с регистраторами. Для каждого домена выполняется RDAP-обогащение: регистратор, дата регистрации, контактные данные, NS-серверы, IP-адреса, DNSSEC-статус. Эти признаки используются как дополнительные индикаторы риска: массовое использование дешёвых NS-площадок, отсутствие DNSSEC, одинаковые регистраторы или регистранты для групп подозрительных доменов.

Отличие от контент-фильтра

DNS Security и контент-фильтр Ideco решают принципиально разные задачи и дополняют друг друга.

-

Контент-фильтр работает с категориями контента и URL.

-

DNS Security анализирует угрозы и аномалии на уровне DNS и обновляется в реальном времени.

-

Контент-фильтр не видит DGA, C2 и DNS-туннели, тогда как DNS Security специально заточен под эти классы угроз.

Производительность и масштабируемость

Облачная инфраструктура SkyDNS построена на BGP Anycast-архитектуре и обрабатывает миллиарды DNS-запросов в день, блокируя миллионы угроз ежедневно. Аналитический центр угроз ежедневно пополняет базы новыми индикаторами, списками вредоносных источников и правилами корреляции с использованием алгоритмов AI/ML.

Скорость резолвинга серверов SkyDNS как правило выше DNS-серверов провайдеров и даже популярных в настройках «четырех восьмерок»).

Преимущества DNS-фильтрации на NGFW

Защита начинается до установления соединения

Блокировка вредоносного домена на этапе DNS-резолвинга означает, что TCP/TLS-соединение с вредоносным сервером не будет установлено вообще. Фишинговая страница не загрузится, C2-канал не откроется, вредоносная нагрузка не будет доставлена. Для сравнения: IDS/IPS, антивирус и песочница работают уже после установления соединения и начала передачи данных. Именно поэтому DNS-фильтрация — естественное дополнение к Zero Trust-модели.

Фундамент для ZTNA

Zero Trust Network Access в Ideco NGFW строится на принципе «никогда не доверяй, всегда проверяй». DNS-фильтрация органично встраивается в эту модель:

-

DNS — первый контакт пользователя или устройства с ресурсом, ещё до аутентификации и авторизации.

-

DNS Security защищает устройства, на которые нельзя поставить агент (IoT, промышленное оборудование, IP-камеры), но которые всё равно делают DNS-запросы.

-

Блокировка вредоносных доменов на DNS-уровне сокращает атакующую поверхность и делает большую часть внешней инфраструктуры невидимой для злоумышленника.

-

DNS-контроль дополняет микросегментацию: ZTNA ограничивает доступ к приложениям, а DNS Security контролирует, с какими внешними ресурсами взаимодействуют устройства.

Снижение нагрузки на ИБ-команду

DNS Security блокирует вредоносные запросы до их попадания в сеть, тем самым снижая количество инцидентов, которые доходят до SIEM, и разгружая другие защитные системы. Модуль работает автоматически и не требует ручного создания правил или перестройки существующих политик безопасности.

Закрытие «слепой зоны» NGFW

Классические механизмы NGFW — L7-контроль, IDS/IPS, AppControl — не анализируют содержание DNS-запросов на предмет аномалий. DNS-запрос к подозрительному DGA-домену или туннелирование данных через TXT-записи формально не нарушает сетевые политики. DNS Security закрывает именно этот класс атак, выступая дополнительным рубежом защиты рядом с уже существующими модулями NGFW.

Простота внедрения

Для включения DNS-фильтрации не требуется менять сетевую архитектуру. Достаточно настроить использование DNS-сервера на NGFW или включить перехват DNS, чтобы весь DNS-трафик шёл через Ideco. Внедрение занимает считанные минуты и не требует сложных изменений в топологии.

Разберём DNS Security на вебинаре

19 марта проведём практический вебинар по модулю DNS Security в Ideco NGFW: как работает защита на уровне DNS-резолвинга, чем отличается от контент-фильтра, как подключить модуль и какие классы атак он закрывает.

Покажем архитектуру и принцип обработки запросов, разберём реальные сценарии угроз и ответим на вопросы.

Регистрация по ссылке [4]

Автор: Ideco

Источник [5]

Сайт-источник BrainTools: https://www.braintools.ru

Путь до страницы источника: https://www.braintools.ru/article/27338

URLs in this post:

[1] gooogle.com: http://gooogle.com

[2] опытом: http://www.braintools.ru/article/6952

[3] обучения: http://www.braintools.ru/article/5125

[4] ссылке: https://ideco.ru/vebinar_dns_security_1903/?utm_source=habr&utm_medium=referral&utm_campaign=ideco_dns_webinar_20260319&utm_content=article_all_invite&utm_term=all

[5] Источник: https://habr.com/ru/companies/ideco/articles/1010618/?utm_campaign=1010618&utm_source=habrahabr&utm_medium=rss

Нажмите здесь для печати.