Платформу облачной разработки Vercel взломали

Платформа облачной разработки Vercel сообщила [1] об инциденте безопасности после того, как злоумышленники взломали её системы и попытались продать украденные данные.

Vercel — это облачная платформа, предоставляющая инфраструктуру хостинга и развёртывания для разработчиков с упором на фреймворки JavaScript. Компания известна разработкой Next.js, широко используемого фреймворка React, а также предоставлением таких услуг, как бессерверные функции, граничные вычисления и конвейеры CI/CD, позволяющие создавать, просматривать и развёртывать приложения.

«Мы выявили инцидент безопасности, связанный с несанкционированным доступом к некоторым внутренним системам Vercel. Мы активно проводим расследование и привлекли экспертов по реагированию [2] на инциденты для оказания помощи в расследовании и устранении последствий. Мы уведомили правоохранительные органы и будем обновлять эту страницу по мере продвижения расследования», — предупреждает [3] Vercel.

Компания заявляет, что её сервисы не пострадали, и что она работает с пострадавшими клиентами. Им рекомендовали проверять переменные среды, использовать функцию проверки конфиденциальных переменных среды и при необходимости менять секретные ключи.

Утечка произошла из-за взлома приложения OAuth для Google Workspace, разработанного сторонним инструментом искусственного интеллекта [4].

Vercel рекомендует администраторам Google Workspace и владельцам учетных записей Google проверить наличие следующего приложения: OAuth App: 110671459871-30f1spbu0hptbs60cb4vsmv79i7bbvqj.apps.googleusercontent.com.

Генеральный директор Vercel Гильермо Раух позже поделился дополнительными подробностями на X, заявив, что доступ произошел после того, как учётная запись Google Workspace сотрудника Vercel была взломана в результате утечки данных на платформе искусственного интеллекта Context.ai.

По словам Рауха, злоумышленник проник в среды Vercel через взломанную учётную запись, где смог получить доступ к переменным среды, которые не были помечены как конфиденциальные и, следовательно, не были зашифрованы в состоянии покоя.

Хотя эти переменные предназначались для хранения неконфиденциальной информации, хакер получил дальнейший доступ после перечисления этих переменных.

«Vercel хранит все переменные среды клиентов в полностью зашифрованном виде в состоянии покоя. У нас есть множество многоуровневых механизмов защиты для основных систем и данных клиентов», — сказал Раух.

Расследование компании подтвердило, что Next.js, Turbopack и другие проекты с открытым исходным кодом остаются в безопасности.

Vercel также выпустила обновления для своей панели управления, включая страницу обзора переменных среды и улучшенный интерфейс для управления конфиденциальными переменными среды.

Клиентам настоятельно рекомендуется проверять переменные среды на наличие конфиденциальной информации и включить функцию проверки конфиденциальных переменных, чтобы гарантировать их шифрование в состоянии покоя.

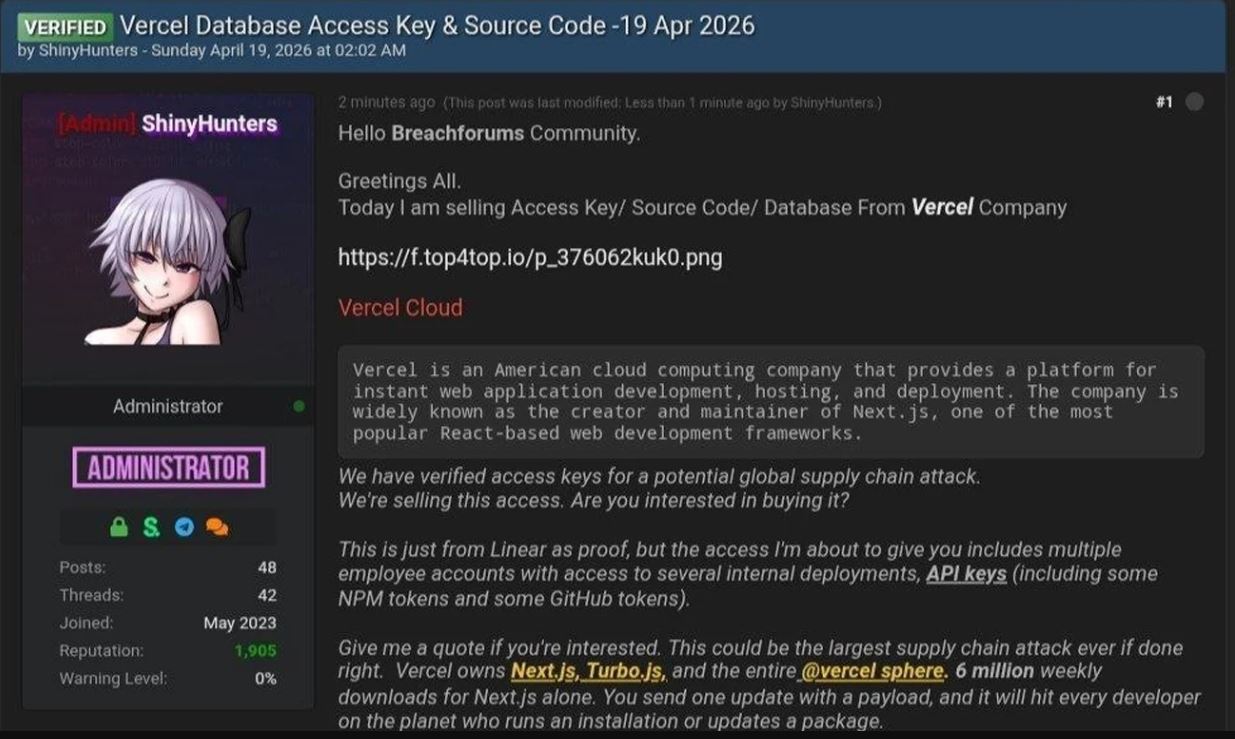

Между тем злоумышленник, называющий себя «ShinyHunters», опубликовал на хакерском форуме сообщение о взломе Vercel и продаже доступа к данным компании.

При этом другие злоумышленники, связанные с недавними атаками, приписываемыми вымогательской группировке ShinyHunters, отрицают свою причастность к этому инциденту.

Сам хакер утверждает, что продаёт ключи доступа, исходный код и данные базы данных, украденные у Vercel, а также доступ к внутренним развёртываниям и ключи API.

«Это лишь доказательство от Linear, но доступ, который я собираюсь вам предоставить, включает в себя несколько учётных записей сотрудников с доступом к нескольким внутренним развёртываниям, ключи API (включая некоторые токены NPM и некоторые токены GitHub)», — говорится в сообщении на форуме.

Злоумышленник также поделился текстовым файлом, содержащим информацию о сотрудниках Vercel, который состоит из 580 записей с именами, адресами электронной почты Vercel, статусом учётных записей и временными метками активности. Он разместил скриншот внутренней панели управления Vercel Enterprise.

В сообщениях, опубликованных в Telegram, злоумышленник также заявил, что связался с Vercel по поводу инцидента и что они обсуждали предполагаемое требование выкупа в размере $2 млн.

Автор: maybe_elf

Источник [5]

Сайт-источник BrainTools: https://www.braintools.ru

Путь до страницы источника: https://www.braintools.ru/article/29059

URLs in this post:

[1] сообщила: https://www.bleepingcomputer.com/news/security/vercel-confirms-breach-as-hackers-claim-to-be-selling-stolen-data/amp/

[2] реагированию: http://www.braintools.ru/article/1549

[3] предупреждает: https://vercel.com/kb/bulletin/vercel-april-2026-security-incident

[4] интеллекта: http://www.braintools.ru/article/7605

[5] Источник: https://habr.com/ru/news/1025468/?utm_source=habrahabr&utm_medium=rss&utm_campaign=1025468

Нажмите здесь для печати.