Security Week 2534: искусственный интеллект в фишинге и сетевом мошенничестве

На прошлой неделе исследователи «Лаборатории Касперского» опубликовали [1] очередной отчет, в котором анализируются приемы, применяемые мошенниками в фишинговых сообщениях и разного рода сетевом мошенничестве. Предыдущая публикация по этой теме вышла в 2022 году [2], поэтому главной темой в новом обзоре стало активное использование технологий искусственного интеллекта [3]. Начать можно с очевидного изменения: благодаря ИИ качество текстов в фишинговых сообщениях значительно повысилось. Если раньше сообщения мошенников часто содержали ошибки [4] и опечатки, то теперь рассылаются максимально убедительные и правдоподобные письма.

Более сложные варианты эксплуатации ИИ включают генерацию дипфейков для мошеннических кампаний, например создание видеороликов с известными людьми, обещающими бесплатную раздачу дорогостоящей техники. Широко распространились автоматизированные звонки от мошенников, но наибольший интерес [5] представляет комплексное использование систем машинного обучения [6] для проведения сложных атак. ИИ используется для сбора информации о потенциальных жертвах, создания персонализированных сообщений, например якобы от имени сотрудников отдела кадров в организации. В более сложных случаях применяется имитация звонков с синтезом голоса руководителей или близких родственников. К сожалению, новые технологии повышают качество социальной инженерии и затрудняют распознавание мошеннических схем.

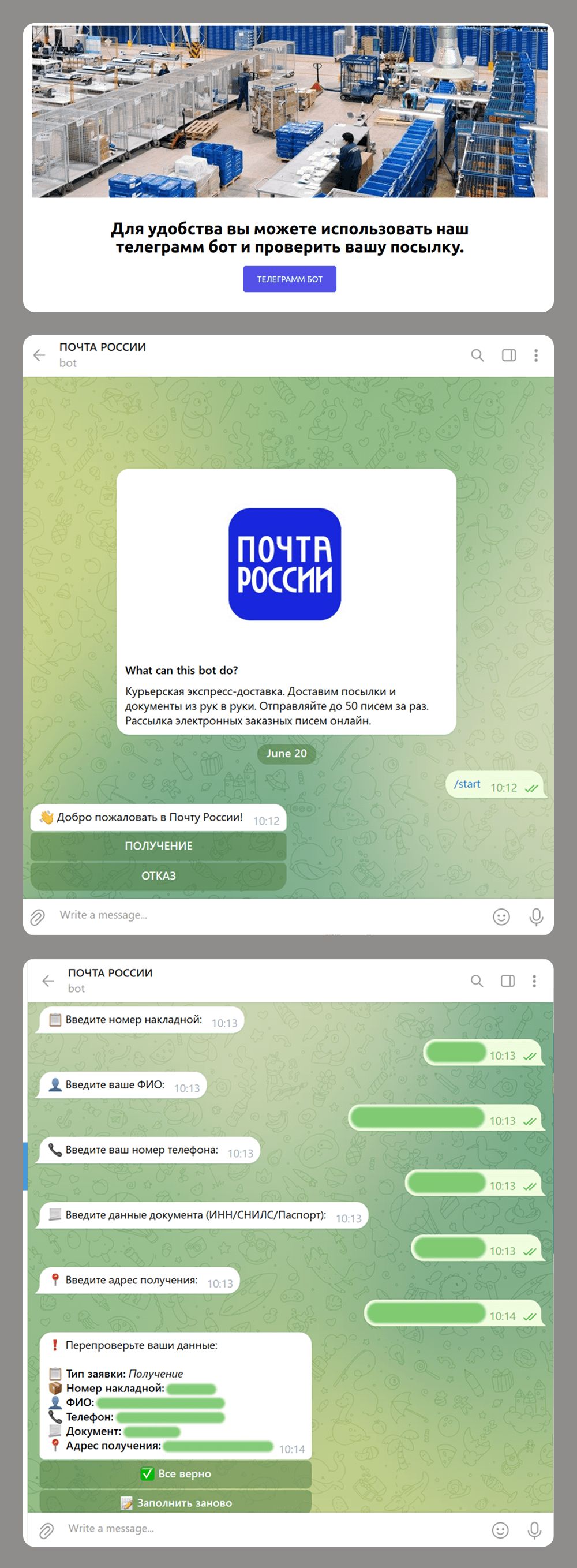

Значительная часть отчета посвящена приемам атак с использованием мессенджера Telegram. В частности, мошенники активно пользуются ботами для автоматизированной кражи средств и персональных данных. В качестве примеров приводится поддельная раздача криптовалюты, для участия в которой надо перевести небольшую сумму на банковский счет. Персональные данные собирают под соусом «легкого заработка», учетные записи крадутся в ботах, мимикрирующих под официальные сервисы.

Если пользователь взаимодействовал с таким ботом и не заблокировал его, он в дальнейшем будет присылать другие мошеннические сообщения или даже запрашивать доступ к управлению групповыми чатами или каналами. Через скомпрометированные каналы в популярных чатах рассылаются сообщения, которые в итоге приводят к угону учетной записи в Telegram.

Отдельно описываются новые тактики, при которых для мошенничества эксплуатируются легитимные сервисы. Из свежих примеров: использование сервиса публикации текстов Telegraph для создания рудиментарных фишинговых страниц. Для легитимации фишинговых страниц и в попытке обхода средств защиты используется переводчик Google. Для того чтобы продлить жизнь фишинговым страницам, злоумышленники все чаще используют легитимную капчу — это затрудняет автоматическое детектирование таких сайтов.

Исследователи «Лаборатории Касперского» также отмечают повышенный интерес киберпреступников к биометрическим данным: были замечены фишинговые сайты, которые требовали от жертвы включить камеру и передать фото и видео лица. Злоумышленники по-прежнему атакуют корпорации, маскируясь под сервисы для подписи документов, — в том числе для кражи самой подписи. В некоторых случаях злоумышленники также нацелены на похищение физической подписи сотрудников компании.

В заключение публикации приводится крайне интересный пример, в котором мошенники пытаются сделать более правдоподобной традиционную и хорошо известную атаку со звонком от «представителя правоохранительных органов». На начальном этапе атакующие присылают пользователю четырехзначный код, который потом просят предоставить, например, курьеру, осуществляющему доставку. А уже после происходит основной этап мошеннической атаки, в которой респондента убеждают, что он только что якобы стал жертвой мошеннической атаки. Таким образом, реальное мошенничество с кражей средств происходит как бы в ответ на мошенничество выдуманное.

Что еще произошло

Еще одна публикация [7] экспертов «Лаборатории Касперского» анализирует вредоносное ПО PipeMagic, в котором использовалась уязвимость нулевого дня CVE-2025-29824 в компоненте Windows Common Log File System, закрытая в апреле этого года.

Тем временем свежий августовский кумулятивный патч от Microsoft закрывает [8] 107 ошибок в ПО компании, а также одну уязвимость нулевого дня — CVE-2025-53779 — в подсистеме Kerberos. Критические уязвимости также были закрыты [9] в продуктах компании Adobe.

В атаках [10] на пользователей сервиса Booking.com [11] используется необычный прием: в URL фишинговых сайтов включается японский символ “ん”. Если не присматриваться, он похож на символ “/” или комбинацию “/~”, и таким образом фишинговый домен становится похож на адрес официального сайта.

Компания Binarly пишет [12] о том, что бэкдор в XZ Utils, обнаруженный [13] в марте прошлого года, до сих пор иногда попадается в публичных образах Docker, доступных в Docker Hub. Такие образы (довольно часто, по свидетельствам мейнтейнеров, устаревшие) оказались уязвимыми, несмотря на то что бэкдор так и не попал в мейнстримные версии основных дистрибутивов Linux.

Пользователей сетевого медиасервера Plex призывают [14] как можно быстрее обновиться. В версии 1.42.1.10060 закрыта «проблема с безопасностью», детали которой пока не раскрываются.

Автор: Kaspersky_Lab

Источник [15]

Сайт-источник BrainTools: https://www.braintools.ru

Путь до страницы источника: https://www.braintools.ru/article/18468

URLs in this post:

[1] опубликовали: https://securelist.ru/new-phishing-and-scam-trends-in-2025/113245/

[2] вышла в 2022 году: https://securelist.ru/phishing-scam-techniques-tricks/106307/"

[3] интеллекта: http://www.braintools.ru/article/7605

[4] ошибки: http://www.braintools.ru/article/4192

[5] интерес: http://www.braintools.ru/article/4220

[6] обучения: http://www.braintools.ru/article/5125

[7] публикация: https://securelist.ru/pipemagic/113276/

[8] закрывает: https://www.bleepingcomputer.com/news/microsoft/microsoft-august-2025-patch-tuesday-fixes-one-zero-day-107-flaws/

[9] закрыты: https://www.securityweek.com/adobe-patches-over-60-vulnerabilities-across-13-products/

[10] атаках: https://www.bleepingcomputer.com/news/security/bookingcom-phishing-campaign-uses-sneaky-character-to-trick-you/

[11] Booking.com: http://Booking.com

[12] пишет: https://www.binarly.io/blog/persistent-risk-xz-utils-backdoor-still-lurking-in-docker-images

[13] обнаруженный: https://habr.com/ru/companies/kaspersky/articles/804537/

[14] призывают: https://www.bleepingcomputer.com/news/security/plex-warns-users-to-patch-security-vulnerability-immediately/

[15] Источник: https://habr.com/en/companies/kaspersky/articles/938176/?utm_source=habrahabr&utm_medium=rss&utm_campaign=938176

Нажмите здесь для печати.