Автор curl Даниэль Стенберг сообщил, что ИИ-инструменты для проверки кода позволили обнаружить 50 ошибок в утилите

Автор curl Даниэль Стенберг сообщил [1], что ИИ-инструменты для проверки кода Almanax, Corgea, ZeroPath, Gecko и Amplify позволили одному исследователю по ИБ Джошуа Роджерсу выявить [2] и обнаружить [3] сразу 50 ошибок и багов в открытой утилите.

Примечательно, что ранее Стенберг объявил [4], что его открытый проект curl [5] перестанет изучать отчёты об уязвимостях через платформу HackerOne, полученные с помощью ИИ-систем. По заверению Стенберга, подобные массовые сообщения об уязвимостях от систем на базе ИИ перегружают команду проекта. Для проверки ИИ-отчётов необходимо время, которое несравнимо с тем временем, что тратится для создания подобных отчётов при помощи ИИ.

Оказывается, проблема была в разработчиках, а не в технологиях. В прошлом месяце проект curl получил десятки сообщений о потенциальных проблемах от Джошуа Роджерса, исследователя безопасности из Польши. Роджерс выявил множество ошибок и уязвимостей с помощью различных инструментов сканирования с помощью искусственного интеллекта [6]. И его отчёты были не только достоверными, но и оценены по достоинству. Стенберг отметил, что «на самом деле, это действительно потрясающие находки». В своём обновлении списка рассылки Стенберг сказал: «Большинство из них были мелкими ошибками и недочётами в стиле обычного статического анализатора кода, но всё же это были ошибки [7], которые нам лучше устранить. Некоторые из обнаруженных проблем были довольно впечатляющими находками».

Стенберг сообщил [8] The Register, что принял в работу около 50 исправлений, основанных на отчётах Роджерса. “На мой взгляд, этот список проблем, устранённых с помощью инструментов искусственного интеллекта, показывает, что ИИ можно использовать во благо. Мощные инструменты в руках умного человека — это, безусловно, хорошее сочетание. Так было всегда», — написал Роджерс в обзоре инструментов для сканирования уязвимостей ИИ, которые он тестировал. Он пришёл к выводу, что эти инструменты — Almanax, Corgea, ZeroPath, Gecko и Amplify — способны находить реальные уязвимости в сложном коде.

Роджерс пояснил [9], что в список потенциальных проблем в curl, которые он обнаружил, используя набор инструментов с поддержкой искусственного интеллекта, есть ошибки в анализаторе Code style, которые встречаются повсеместно. В основном это небольшие ошибки, но все же они есть, и в них могут быть одна или две серьёзные уязвимости в системе безопасности.

«Благодаря Роджерсу я уже исправил 22 (!) ошибки, и мне осталось решить в два раза больше проблем, чем нужно. Возможно, с этим придётся повозиться», — подытожил Стенберг.

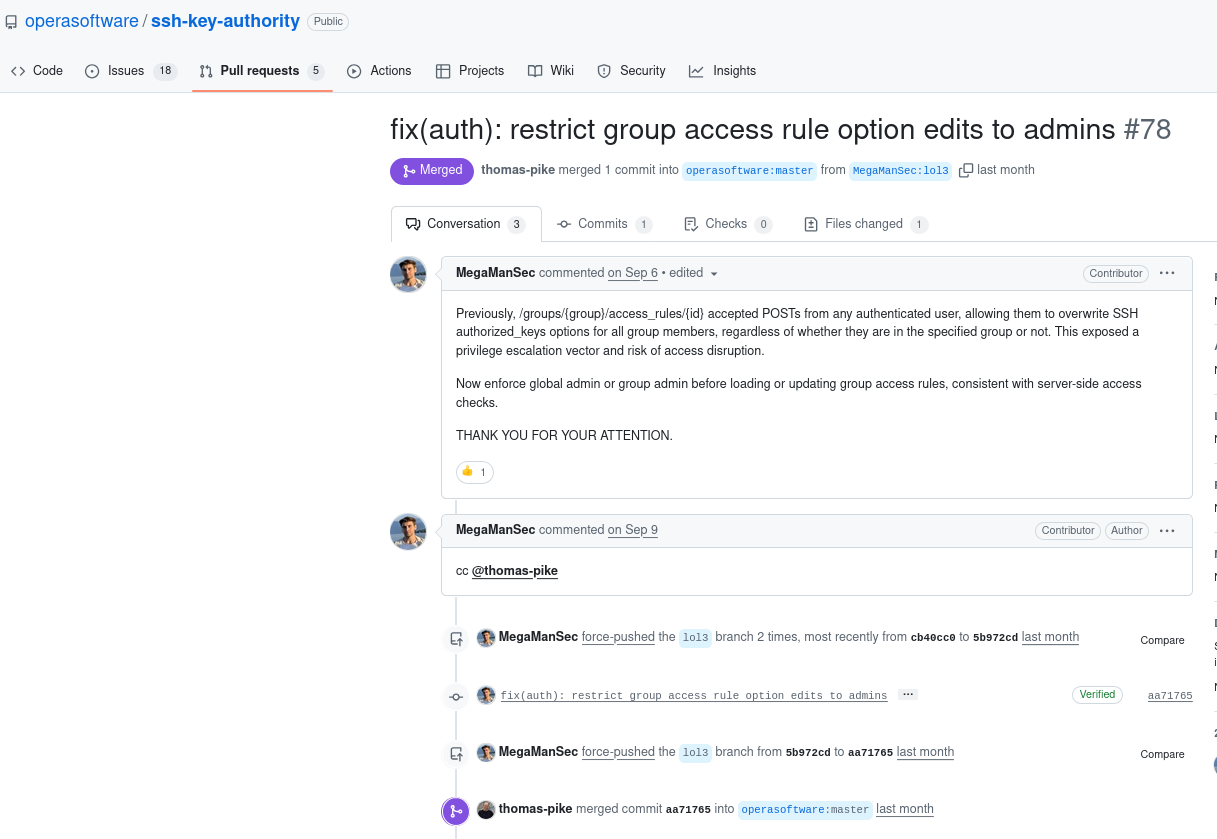

Также Роджерс с помощью ИИ обнаружил критические уязвимости в других местах, в том числе в исходном коде своего бывшего работодателя Opera Software. Эта ошибка была исправлена [10] в начале сентября 2025 года.

Автор: denis-19

Источник [11]

Сайт-источник BrainTools: https://www.braintools.ru

Путь до страницы источника: https://www.braintools.ru/article/20589

URLs in this post:

[1] сообщил: https://mastodon.social/@bagder/115241241075258997

[2] выявить: https://joshua.hu/llm-engineer-review-sast-security-ai-tools-pentesters

[3] обнаружить: https://lists.haxx.se/pipermail/daniel/2025-September/000127.html

[4] объявил: https://habr.com/ru/news/908614/

[5] curl: https://habr.com/ru/news/946828/

[6] интеллекта: http://www.braintools.ru/article/7605

[7] ошибки: http://www.braintools.ru/article/4192

[8] сообщил: https://www.theregister.com/2025/10/02/curl_project_swamped_with_ai/

[9] пояснил: https://etn.se/index.php/72494

[10] исправлена: https://github.com/operasoftware/ssh-key-authority/pull/78

[11] Источник: https://habr.com/ru/news/955858/?utm_source=habrahabr&utm_medium=rss&utm_campaign=955858

Нажмите здесь для печати.