Agentic SOC в 2026: как ИИ-агенты меняют центр мониторинга безопасности и где им нельзя доверять

TL;DR

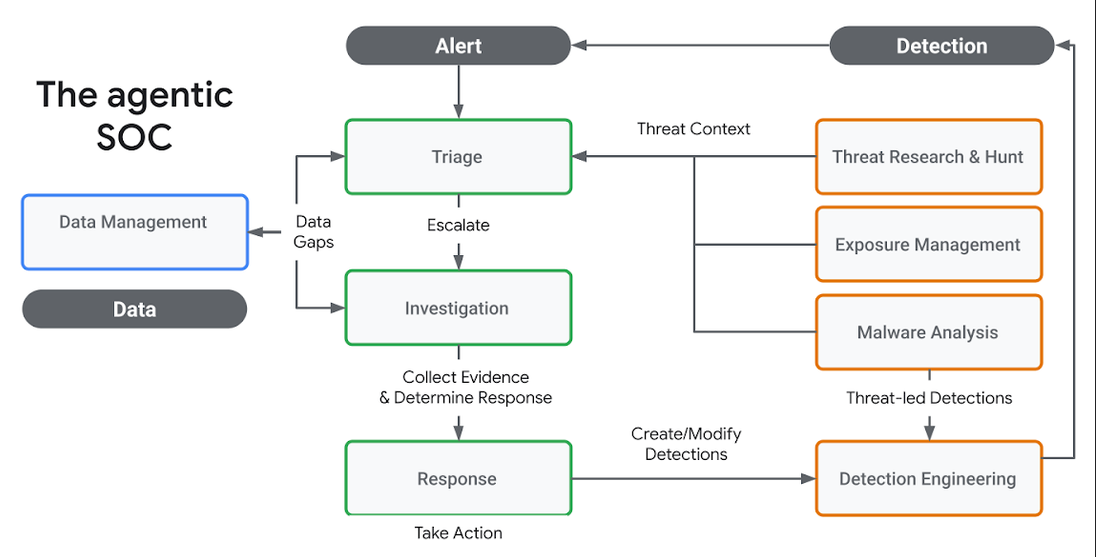

Agentic SOC — это не «ещё один модный модуль с ИИ», а переход от ручной обработки инцидентов и цепочек автоматизации к более самостоятельной модели, где агенты собирают контекст, обогащают инциденты, предлагают действия и иногда запускают безопасные реакции [1] под контролем человека.

Проблема в том, что вместе с ускорением появляются новые риски: слишком широкие полномочия, ошибки [2] сопоставления, внедрение вредоносных подсказок, неверные решения по изоляции и ложная уверенность в «умной автоматизации».

Введение

Если посмотреть на центр мониторинга безопасности последних лет, эволюция [3] выглядит почти скучно предсказуемо. Сначала были ручные разборы оповещений, потом нормальные сценарии реагирования, затем автоматизация цепочек действий, интеграции с системой учёта заявок и всё более сложная оркестрация процессов.

А теперь в эту картину приехал Agentic SOC — система, где ИИ-агент не просто «помогает аналитику», а действует как полуавтономный участник процесса: забирает телеметрию, строит гипотезы, дёргает инструменты, сопоставляет сигналы и иногда даже инициирует ответные меры.

И вот тут начинается самое интересное.

Потому что центр мониторинга безопасности — это не чат-бот и не демо-прототип. Это место, где одна ошибка в интерпретации события может стоить домена, учётной записи администратора, сегмента сети или нескольких часов простоя. Поэтому Agentic SOC — это не про «давайте заменим людей ИИ», а про очень осторожный переход к модели, где самостоятельность ограничена рамками, а не верой в магию.

Что вообще такое Agentic SOC

Проще всего думать об Agentic SOC как о следующей стадии после автоматизации реагирования.

Обычная автоматизация исполняет заранее описанные цепочки. Agentic SOC добавляет слой рассуждения: агент может сам выбрать, какие данные нужны, какие источники опросить, как обогатить событие и какой сценарий ответа выглядит разумным.

Если совсем приземлить:

-

Автоматизация говорит: «если пришёл такой сигнал, запусти вот эти шаги».

-

Agentic SOC говорит: «вот событие, сейчас посмотрю контекст, сравню с историей, проверю похожие инциденты, оценю риск и предложу действие».

На практике это обычно выглядит как набор специализированных агентов:

-

агент первичной сортировки;

-

агент обогащения;

-

агент сопоставления событий;

-

агент предложения ответа;

-

агент подготовки отчёта;

-

агент сводки по инциденту.

Где тут ценность

Ценность не в том, что агент «умный».

Ценность в том, что центр мониторинга безопасности постоянно тонет в рутине: повторяющиеся оповещения, шум, неполные данные, ручные переходы между системами, копипасты в заявки, поиск контекста в журналах и бесконечные уточнения «это реально инцидент или просто кривой датчик?».

Агент хорош там, где нужна скорость на рутине и структурирование хаоса.

Почему тема стала актуальной именно сейчас

В 2026 году обсуждение Agentic SOC уже вышло за рамки презентаций. Его подают как новую ступень развития процессов обеспечения безопасности: не просто ускорение аналитика, а попытку построить более автономный цикл обнаружения и ответа.

Параллельно Хабр активно пишет про безопасность ИИ, атаки на ИИ-агентов, внедрение вредоносных подсказок, оркестрацию агентов и риски разработки «на эмоциях», так что аудитория уже готова воспринимать Agentic SOC не как фантастику, а как инженерную проблему.

И это важный момент.

Потому что когда тема становится массовой, появляется вторая волна — не «как всё круто», а «что в этом сломается первым».

Что Agentic SOC делает лучше

Ускоряет первичную сортировку

Первое очевидное преимущество — скорость первичной обработки.

Агент может за секунды собрать связанные события, вытащить данные из системы корреляции событий, системы обнаружения на конечных точках, системы управления учётными записями, базы конфигураций и сведений о киберугрозах, а потом свести это в человеческий отчёт.

Вместо оповещения в стиле «на узле X замечена аномалия» аналитик получает:

-

кто владелец узла;

-

что это за актив;

-

были ли похожие инциденты;

-

есть ли связь с фишингом;

-

какие срабатывания уже были за последние часы;

-

какой вероятный сценарий атаки.

Снимает рутину с аналитиков

Аналитик не должен вручную копировать одно и то же из пяти систем в заявку.

Если агент умеет делать обогащение, нормализацию и черновик сводки, то человек тратит время на решение, а не на оформление.

Помогает не терять контекст

Обычная проблема центра мониторинга — разорванный контекст. Один человек видит сетевой сигнал, другой — аномалию в учётных записях, третий — цепочку фишинга, но никто не связывает картину целиком.

Agentic подход хорош тем, что агент может постоянно держать память [4] по инциденту и связывать сигналы между источниками.

Может запускать безопасные действия

Если заданы жёсткие границы, агент может инициировать мягкие меры: пометить инцидент, создать кейс, запросить подтверждение, ограничить сеанс, включить дополнительную проверку, уведомить владельца актива.

Но именно здесь начинается зона риска.

Где Agentic SOC опасен

Слишком много самостоятельности

Главная ошибка — дать агенту право «сам решать, что делать» без слоя политик и контрольных точек согласования.

В центре мониторинга безопасности это опасно вдвойне: одно неверное действие по изоляции может отрезать бизнес от критичного сервиса, заблокировать не ту учётную запись или породить каскадный инцидент.

Ошибочное сопоставление

Агент хорош в сводке, но он не всеведущ.

Если обученный на похожих случаях агент увидит знакомый паттерн, он может переоценить риск или, наоборот, недооценить его. В центре мониторинга это означает ложные действия по изоляции или пропущенные атаки.

Иллюзия контроля

Самая коварная проблема — когда у команды появляется ощущение, что «раз агент смотрит, значит всё в порядке».

На деле безопасность агентных систем требует ещё большего наблюдения: журнала действий, неизменяемых журналов событий, версионирования подсказок, принудительного применения политик и контроля внешних инструментов.

Из чего состоит нормальная архитектура

Слой данных

Агент не должен ходить «куда хочет».

У него должны быть строго описанные источники: система корреляции событий, система обнаружения на конечных точках, система управления учётными записями, система учёта заявок, база конфигураций, сведения о киберугрозах, сканер уязвимостей, почтовые трассировки и так далее. Каждый источник — с понятными правами и областью доступа.

Слой политик

До любого действия нужен механизм политик.

Он отвечает на вопросы: можно ли вообще выполнять действие, нужен ли запрос на согласование, на каких активах, в какое время, с какими условиями и кто это подтверждает.

Слой инструментов агента

Инструменты должны быть узкими и безопасными.

Не «доступ к командной строке на всё», а конкретные функции: получить обогащение, поставить метку, открыть заявку, запросить подтверждение, изолировать узел по утверждённой процедуре.

Слой наблюдаемости

Нужны журналы действий агента, различия решений, объяснение «почему он выбрал этот шаг» и быстрый повтор разбора инцидента.

Без этого Agentic SOC превращается в чёрный ящик с красивой презентацией.

Слой человека

Человек остаётся в контуре.

Причём не для галочки, а как точка финального решения в действиях с высоким риском.

Как внедрять без самоубийства

Этап 1. Только режим чтения

Сначала агент должен уметь только читать, собирать и резюмировать.

Никаких действий в инфраструктуре, только обогащение, сводка и предложение варианта ответа.

Этап 2. Рекомендации без исполнения

Потом агент может предлагать план реагирования, но не запускать его.

Это позволяет проверить качество логики без риска повалить прод.

Этап 3. Мягкие действия

Дальше можно разрешать низкорисковые операции: создать кейс, добавить метку, запросить подтверждение, открыть уведомление, собрать артефакты.

Этап 4. Ограниченная самостоятельность

Только после этого можно давать агенту отдельные операции по изоляции, но обязательно под жёсткими правилами, согласованием и аудитом.

Что может пойти не так на практике

Сценарий 1. Ложная тревога

Агент видит необычную активность, связывает её с известным паттерном и предлагает изоляцию узла.

Проблема в том, что это был обычный регламентный процесс обслуживания. Итог — инцидент уже не у атакующего, а у бизнеса.

Сценарий 2. Враждебный контекст

Атакующий подмешивает в данные текст, который меняет поведение [5] агента.

Если система не защищена от внедрения вредоносных «пасхалок», агент может вытащить не тот контекст, не так интерпретировать его и выдать опасную рекомендацию.

Сценарий 3. Автоматизация ради автоматизации

Команда внедряет ИИ-слой, но не меняет процессы.

В итоге появляется «умный» интерфейс поверх старого хаоса: оповещений меньше не стало, решений лучше не стало, но добавился ещё один источник шума.

Что делать команде ИБ

Если коротко: не начинать с самостоятельности.

Минимальный чеклист

-

Определить, какие кейсы вообще можно автоматизировать.

-

Разделить режимы: только чтение, рекомендации и выполнение действий.

-

Ограничить инструменты агента.

-

Ввести контрольные точки согласования на все чувствительные действия.

-

Логировать все решения и промежуточные шаги.

-

Проводить проверку на внедрение вредоносных подсказок и отравленный контекст.

-

Не давать агенту широкий доступ к командной строке и лишним секретам.

На что смотреть в показателях

Хороший Agentic SOC измеряется не «сколько запросов обработал ИИ», а:

-

снижением времени первичной реакции;

-

снижением шума;

-

качеством обогащения;

-

долей случаев, где агент действительно помог;

-

числом предотвращённых ошибок человека;

-

безопасностью и предсказуемостью автоматических действий.

Где Agentic SOC особенно уместен

Средние и крупные центры мониторинга

Там, где поток инцидентов уже слишком большой для ручной первичной сортировки.

Именно здесь агентный слой может реально сократить рутину.

Провайдеры услуг безопасности

Когда один центр обслуживает много клиентов, автоматизация обогащения и маршрутизации кейсов особенно полезна.

Организации с хорошей дисциплиной данных

Agentic SOC работает заметно лучше там, где уже есть нормальная телеметрия, актуальная база конфигураций и формализованные сценарии реагирования.

А где не стоит торопиться

Если в компании:

-

система корреляции событий живёт сама по себе,

-

система обнаружения на конечных точках закрывает только половину парка,

-

управление учётными записями хаотично,

-

сценариев реагирования нет,

-

секреты раздаются «па брацки»,

-

а заявки пишутся в стиле «посмотрите, что-то странное»,

то Agentic SOC не спасёт.

Он просто ускорит существующий хаос.

Вместо вывода

Agentic SOC — это не новая игрушка для презентаций и не замена аналитиков.

Это попытка переложить часть операционной нагрузки на систему, которая умеет собирать контекст, принимать промежуточные решения и действовать быстрее человека, но только в тех границах, которые вы ей задали.

Именно поэтому тут важнее не «насколько умный агент», а насколько хорошо у вас оформлены правила, доступы, аудит и границы самостоятельности.

Потому что в центре мониторинга безопасности цена ошибки всегда выше, чем цена замедления.

Если хотите делать Agentic SOC всерьёз, начните не с большой языковой модели, а с ответа на простой вопрос:

какие действия мы готовы доверить машине, а какие — никогда

Автор: CIOlogia

Источник [6]

Сайт-источник BrainTools: https://www.braintools.ru

Путь до страницы источника: https://www.braintools.ru/article/27726

URLs in this post:

[1] реакции: http://www.braintools.ru/article/1549

[2] ошибки: http://www.braintools.ru/article/4192

[3] эволюция: http://www.braintools.ru/article/7702

[4] память: http://www.braintools.ru/article/4140

[5] поведение: http://www.braintools.ru/article/9372

[6] Источник: https://habr.com/ru/articles/1015052/?utm_source=habrahabr&utm_medium=rss&utm_campaign=1015052

Нажмите здесь для печати.