Как там с OpenClaw: что происходит и что уже можно использовать?

OpenClaw прошел путь от хобби-проекта до самого быстрорастущего open-source-проекта в истории GitHub — и запустил настоящую гонку вооружений среди крупнейших ИТ-компаний. Пользователи скупают Mac mini, команды разработки деплоят десятки агентов через Kubernetes, а ИТ-гиганты выпускают решения на базе хайпового продукта. На русском языке материалов об OpenClaw в бизнесе и разработке практически не выходило. Закрываем пробел и разбираем архитектуру мультиагентных систем, реальные сценарии оркестрации, а также ситуацию на рынке B2B-решений.

Самый быстрорастущий open-source в истории, рекордсмен GitHub, «новый виток ИИ-революции» — а по совместительству «самое опасное ПО в мире». OpenClaw задумывался как «агент-одиночка», решающий бытовые задачи рядового пользователя.

Конечно, это не остановило разработчиков, ы. Агентов применяют в автоматизации DevOps-процессов, деплоят десятки агентов через Kubernetes, выходят гайды по оркестрации и оптимальным структурам виртуальных команд.

Пока эксперименты проходят на оригинальном OpenClaw, но крупные ИТ-компании выходят из спячки и одна за одной выпускают конкурирующие решения и проекты, развивающие OpenClaw. Почти все запуски новых продуктов для бизнеса пришлись на прошлую неделю. Их мы также разберем ниже в тексте.

«Вот куплю себе Mac mini…»

Первое, что делать точно не нужно, — покупать Mac mini. Ситуация на американском рынке, где смели все подходящие девайсы с полок, уже стала мемом. Да, для рядового пользователя, желающего автоматизировать пару дел и протестировать новую игрушку, решение имеет право на жизнь. Локальный запуск удобен для тестов, но быстро упирается в ограничения при встрече со сложными задачами.

На сервере OpenClaw раскрывается с другой стороны: становятся возможны изоляция окружения, логирование, простые откаты и безопасное хранение секретов. Серверная архитектура открывает главное — возможность запускать параллельных агентов, выстраивать из них команды с иерархией и автоматизировать комплексные задачи, с которыми сталкиваются команды разработки.

Но сначала обсудим главный и самый обсуждаемый недостаток OpenClaw: огромные проблемы с безопасностью.

Безопасность и массовые атаки на ПК разработчиков

После выхода OpenClaw сразу получил [1] гордое звание «неограниченной поверхности атаки с полным доступом к учетным данным». За прошедшие два месяца многое изменилось, но назвать OpenClaw безопасным все еще не выходит. Стремительное развитие проекта не всегда идет ему на пользу — критические уязвимости закрываются не сразу, а из-за атак на цепочку поставок обновления выходят уже с дырами, которые иногда остаются активны на протяжение часов и даже дней.

Доступ к API-ключам через gateway [2], авторизация по недействительным токенам [3], повышение прав до админских при простой попытке сопряжения [4]… Имя им, конечно, не «легион», но цена взлома очень велика.

Один из оригинальных способов атаки — взлом OpenClaw с помощью фальшивых «навыков» для агентов с GitHub. По разным оценкам [5], до 20% всех опубликованных навыков содержат вредоносные инструкции. Они выступают в качестве промт-инъекции и способны как перехватить управление ПК, так и похитить ключи API и другие данные.

Как деплоить и контролировать агентов в DevOps

Заветная «сотня агентов OpenClaw» — это не сотня процессов, а пайплайн. Задачи падают в очередь, планировщик разбивает их на логические шаги, а агенты разбирают их и выполняют в изолированных средах. Без очереди система не живет — прямые вызовы агентов друг другом быстро превращаются в рекурсию, которую невозможно отладить.

По той же причине контейнеры должны быть эфемерными, быстро запускаться и исчезать. Долгоживущий агент накапливает состояние и начинает давать непредсказуемые результаты. Цикл «задача → действие → отчет» работает гораздо надежнее.

Работа с минимально необходимым количеством агентов также повышает устойчивость системы. Kubernetes и Docker Compose нужны, когда есть конкретные проблемы — OOM-киллы из-за отсутствия оперативной памяти [6], аномально высокая нагрузка на CPU при нескольких параллельных сессиях.

Где мультиагентная система чаще всего ломается

Проблемы с запуском команд ИИ-агентов существовали и до OpenClaw. Поэтому некоторые из них уже хорошо исследованы, а другие являются специфичными для новой платформы. Конечно, способов все сломать существует бесконечное количество, но некоторые из них встречаются в практике чаще всего.

-

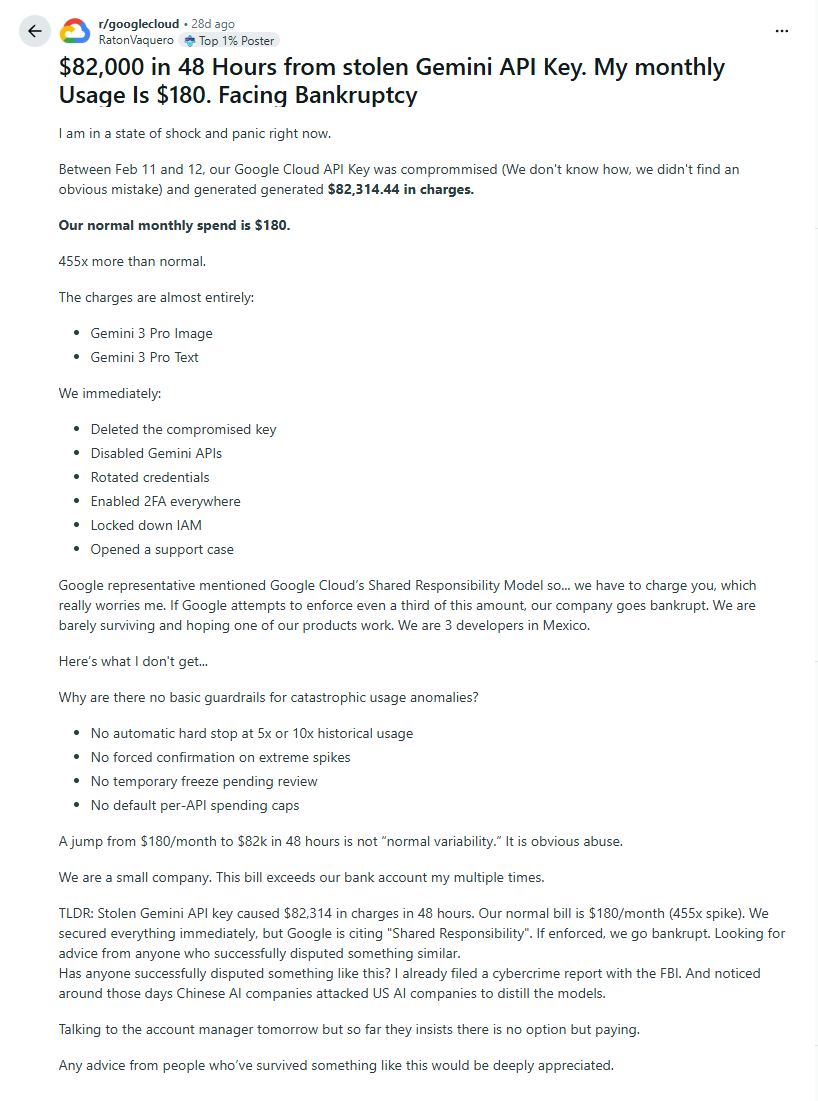

Лимиты ресурсов. Без жестких лимитов на CPU и память системе достаточно [7]одной ошибки [8], чтобы выйти из строя и деградировать. Сбой планировщика, создающий автоматически десятки агентов, приведет [9] к конкуренции за выделенные ресурсы и лавинообразному росту расхода токенов. Затраты в этом случае могут перевесить любой полезный результат, особенно если не устранить ошибку быстро.

-

Переполненный контекст. Деградация агентов в OpenClaw начинается [10] задолго до заполнения окна. Модели начинают ошибаться, терять приоритеты и путать инструкции. Агент перестает различать, что важно, а что было промежуточным шагом, начинает повторять [11] действия или игнорировать ограничения. Одна из рекомендаций — для экономии уменьшить системный промт в файлах OpenClaw. Например, сократить и вынести всю информацию в AGENT.md [12].

-

Задержка (latency). Planner-executor добавляет задержку на каждом шаге: планирование, доставка задачи, выполнение, возврат результата. На коротких задачах накладные расходы съедают всю выгоду от параллельной работы. Мультиагентная схема оправдана только там, где задачи достаточно тяжелые, чтобы этот overhead не был заметен.

-

Отсутствие ресурсов у планировщика. Выделение свободной памяти для планировщика критически важно. В тестах рост эффективности составлял [13] до 30%, позволяя модели отслеживать этапы выполнения задачи. Для исполнителя память почти не важна — гораздо больше на результат влияют точно сформулированные инструкции.

Нужна ли агентам память?

Важно разделять два типа памяти: краткосрочную (контекст выполнения задачи) и долговременную (persisted state). И первого вида памяти в большинстве случаев достаточно.

Главный способ коммуникации для агентов — обращения в MEMORY.md [14]. Его использование должно быть строго ограничено, или память быстро превратится в свалку логов. Существуют «навыки» (tools) для коммуникации между агентами, но для большинства кейсов рекомендуют [7] использовать субагентов, которые запускаются параллельно и изолированно, а в конце сообщают о результатах работы.

Если память все же нужна, ее выносят за пределы агента: в базы данных или хранилища, где она используется как источник данных, а не как часть мышления [15] модели. В этом случае агент каждый раз работает с нуля, а все состояние подгружается явно и дозированно. Это сильно упрощает отладку.

По этой причине агентов удобнее держать stateless — без памяти между задачами. Использование памяти может показаться удобным решением, но переполненный контекст быстро начнет увеличивать количество ошибок. А повторяемость и надежность в DevOps-задачах сложно переоценить.

«Планировщик-исполнитель». Как агентам делегировать обязанности

Для сложных задач подходит planner-executor-сценарий: старшая модель планирует действия и формулирует задачи, а более дешевые выполняют план, используют инструменты и при необходимости повторяют задачи по расписанию через loop-архитектуру.

В роли planner с отрывом лидируют Claude Opus и ChatGPT. Китайские и российские модели с планированием справляются [16] хуже, но в роли executors разница стирается: на простых и повторяющихся задачах менее мощные модели показывают себя вполне хорошо.

Одной из неожиданных находок является то, что сильные языковые модели более уязвимы [13] к промт-инъекциям: они лучше следуют сложным инструкциям, и это распространяется на вредоносные команды. Поэтому для planner`а изоляция от внешнего мира особенно важна.

Сколько агентов — слишком много?

Если агенту разрешен доступ к shell или конфигам, он может запускать новых агентов самостоятельно — не как заявленная функция, а как побочный продукт tool-архитектуры. На практике это почти всегда оверхед: усложнение цепочки ведет к каскадному росту ошибок.

Вызовы агентов удобны в planner-executer-сценариях, где старшая модель планирует действия, а слабые модели выполняют последовательность действий. Tool-routing [17]остается более эффективным для решения простых задач: агент просто вызывает навыки по необходимости, не создавая лишних сущностей.

Не только OpenClaw

Все это — минимальный набор решений, который отделяет работающую мультиагентную систему от красивого эксперимента, который ломается в продакшне. Остальное — детали конкретного стека и задачи.

Пока разработчики экспериментировали с долгожданной доступной мультиагентностью, бизнес оценивал риски и не спешил внедрять непроверенный продукт. Все изменилось буквально за одну неделю: крупнейшие ИТ-компании США и Китая почти одновременно выступили с релизами, расширяющими функционал OpenClaw и делающими его доступным для бизнеса.

OpenClaw в США. Anthropic дважды «убивает» OpenClaw

Первым громким анонсом стало выступление главы NVIDIA Дженсона Хуанга. Он заявил, что «OpenClaw по важности равен HTML и Linux», и представил NemoClaw [18] — оболочку для OpenClaw с корпоративными стандартами безопасности. Cisco также сообщили о выпуске безопасной opensource версии DefenseClaw [19].

Самый громкий релиз пока что принадлежит компании Anthropic. Компания выпустила подряд сразу два продукта [20], дублирующие функционал OpenClaw. Сначала вышел сервис Dispatch для управления ClaudeCode через мессенджеры. Уже через несколько дней в десктоп-приложение Claude добавили возможность управлять компьютером с помощью текстовых команд.

По словам [21] главреда Authority Hacker, продукт Anthropic «может выполнять 90% задач OpenClaw на 90% безопаснее». Claude Code лидирует по написанию кода и очень популярен у разработчиков, а значит, точно заберет свою долю требовательных к качеству пользователей. Сейчас новую фишку активно тестирует ИТ-сообщество, требования к агентским системам в котором совсем не похожи на запросы простых пользователей.

Китайский госзаказ

Внедрение нового инструмента в Китае происходит очень стремительно. О запуске собственных проектов на основе OpenClaw объявили все крупнейшие компании страны. Причем продукты вышли настолько синхронно, что в участии правительства Китая сомневаться не приходится.

Tencent официально внедрили OpenClaw в WeChat [22], национальный китайский мессенджер с миллиардной аудиторией, продемонстрировав беспрецендное доверие к новому продукту, еще и пришедшему с Запада. Второй гигант, Baidu, представил инфраструктуру для управления ИИ-агентами («армия лобстеров», как называет их сама компания).

Самый громкий релиз принадлежит Alibaba Group. Компания заявила, что «миг популярности OpenClaw уже миновал», и представила целую корпоративную среду [23] для контроля мультиагентных команд. В ней обещается поддержка горизонтального масштабирования «из коробки», Kubernetes, гибкое распределение ресурсов и изолированные POD с полноценными средами для агентов.

Резюме

Даже если OpenClaw не удастся сохранить лидерство [24] в бизнес-сегменте, он, безусловно, успел задать вектор развития интерфейсов на ближайшее время. Дело не в оригинальности кода, а в архитектурном сдвиге: от создания все более и более умных ИИ к оригинальному комбинированию существующих инструментов.

Теперь мы знаем, что ИИ можно доверять выполнение сложных сценариев, формировать из агентов устойчивые команды и надежно автоматизировать повторяющиеся процессы. Вопросом для бизнеса теперь является не необходимость ИИ-агентов, а сроки их внедрения.

При этом остается огромное количество проблем, от рисков безопасности до сложностей масштабирования и параллельного запуска агентов. Но нет сомнений, что все эти фичи появятся в ближайшем будущем. Над OpenClaw работает огромное коммьюнити, репозиторий [25] с огромной скоростью обрастает апдейтами, которые все чаще касаются соответствия безопасности корпоративным запросам.

У OpenClaw в России хорошие перспективы для развития. Открытый код и возможность подключать сторонние языковые модели делают его интеграцию вопросом времени. На Habr`е уже есть гайды [26] по подключению к OpenClaw российских LLM, а использование локальной языковой модели снимает многие вопросы безопасности.

Автор: mesh_up

Источник [27]

Сайт-источник BrainTools: https://www.braintools.ru

Путь до страницы источника: https://www.braintools.ru/article/27756

URLs in this post:

[1] сразу получил: https://www.paloaltonetworks.com/blog/network-security/why-moltbot-may-signal-ai-crisis/

[2] через gateway: https://nvd.nist.gov/vuln/detail/CVE-2026-25253

[3] недействительным токенам: https://nvd.nist.gov/vuln/detail/CVE-2026-28472

[4] попытке сопряжения: https://dbugs.ptsecurity.com/vulnerability/PT-2026-26725

[5] оценкам: https://conscia.com/blog/the-openclaw-security-crisis/

[6] памяти: http://www.braintools.ru/article/4140

[7] достаточно : https://lumadock.com/tutorials/openclaw-multi-agent-setup

[8] ошибки: http://www.braintools.ru/article/4192

[9] приведет: https://lumadock.com/tutorials/openclaw-high-availability-clustering

[10] начинается: https://arxiv.org/abs/2603.12644?utm_source=chatgpt.com

[11] повторять: http://www.braintools.ru/article/4012

[12] AGENT.md: http://AGENT.md

[13] составлял: https://arxiv.org/html/2510.07505v4

[14] MEMORY.md: http://MEMORY.md

[15] мышления: http://www.braintools.ru/thinking

[16] справляются: https://arxiv.org/html/2510.07505v4#S4.F2.

[17] Tool-routing : https://workos.com/blog/model-routing-vs-tool-routing-ai-agents

[18] NemoClaw: https://habr.com/ru/companies/bothub/news/1011122/

[19] DefenseClaw: https://blogs.cisco.com/ai/cisco-announces-defenseclaw

[20] два продукта: https://support.claude.com/en/articles/13947068-assign-tasks-to-claude-from-anywhere-in-cowork

[21] словам: https://x.com/GaelBreton/status/2034512112588865788?s=20

[22] официально внедрили OpenClaw в WeChat: https://www.reuters.com/technology/tencent-integrates-wechat-with-openclaw-ai-agent-amid-china-tech-battle-2026-03-22/

[23] целую корпоративную среду: https://www.alibabacloud.com/blog/openclaw-sparked-the-movement-%E2%80%94-now-enterprise-build-on-kubernetes-containers-object-storage_602945#:~:text=Openclaw%20sparked%20the%20AI%20agent,with%20security%2C%20elasticity%2C%20and%20resilience

[24] лидерство: http://www.braintools.ru/article/1165

[25] репозиторий: https://github.com/openclaw/openclaw

[26] гайды: https://habr.com/ru/articles/996966/

[27] Источник: https://habr.com/ru/companies/gazprombank/articles/1015038/?utm_source=habrahabr&utm_medium=rss&utm_campaign=1015038

Нажмите здесь для печати.