Исследования IBM, ReliaQuest и Resilience показывают, что ИИ сделал киберпреступность гораздо эффективней. У злоумышленников стало меньше барьеров для входа, больше возможностей для масштабирования. При этом главные слабые места остаются прежними: слабые процедуры help desk, плохая видимость устройств, ошибки в управлении доступом, компрометация почты и мошеннические переводы. Искусственный интеллект ускорил старые схемы, удешевил их и масштабировал. Теперь черные страшные хакеры используют генеративные модели для правдоподобного фишинга, социальной инженерии и ускорения вторжений, а окно на реакцию у светлой стороны силы — старых добрых безопасников — резко сжалось до нескольких минут. Попробуй успей…

Разберем основные тезисы отчета Cyber Risk Report 2025, выпущенного компанией Resilience совместно с ее аналитическим подразделением ROC (Resilience Risk Operations Center).

Cyber Risk Report 2025: ИИ используют для социальной инженерии и дипфейков

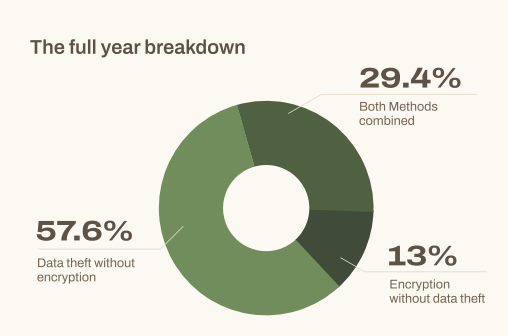

Вымогательство сместилось от шифрования к краже данных. Атаки, построенные только на краже данных, без шифрования, заметно выросли: их доля среди вымогательств поднялась с 49% в первой половине 2025 года до 65% во второй. Аналитики считают, что бизнес научился лучше справляться с классическими инцидентами по вымогательству: у многих компаний появились более сильные системы резервного копирования и восстановления. В ответ хакеры быстро переобулись, ну то есть адаптировались и стали бить не только по инфраструктуре, но и по самим данным. Ведь в дивном новом мире утечка может причинить организации колоссальный ущерб! Вот и получается, что защиты, построенной только вокруг восстановления после сбоя, уже недостаточно.

Особенно болезненны кража данных и их разглашение для сфер здравоохранения, ретейла и производства. Факт утечки сразу оборачивается проблемами: исками, «письмами счастья» от регуляторов и полосканиях компании в заголовках СМИ — само собой, в нехорошем свете.

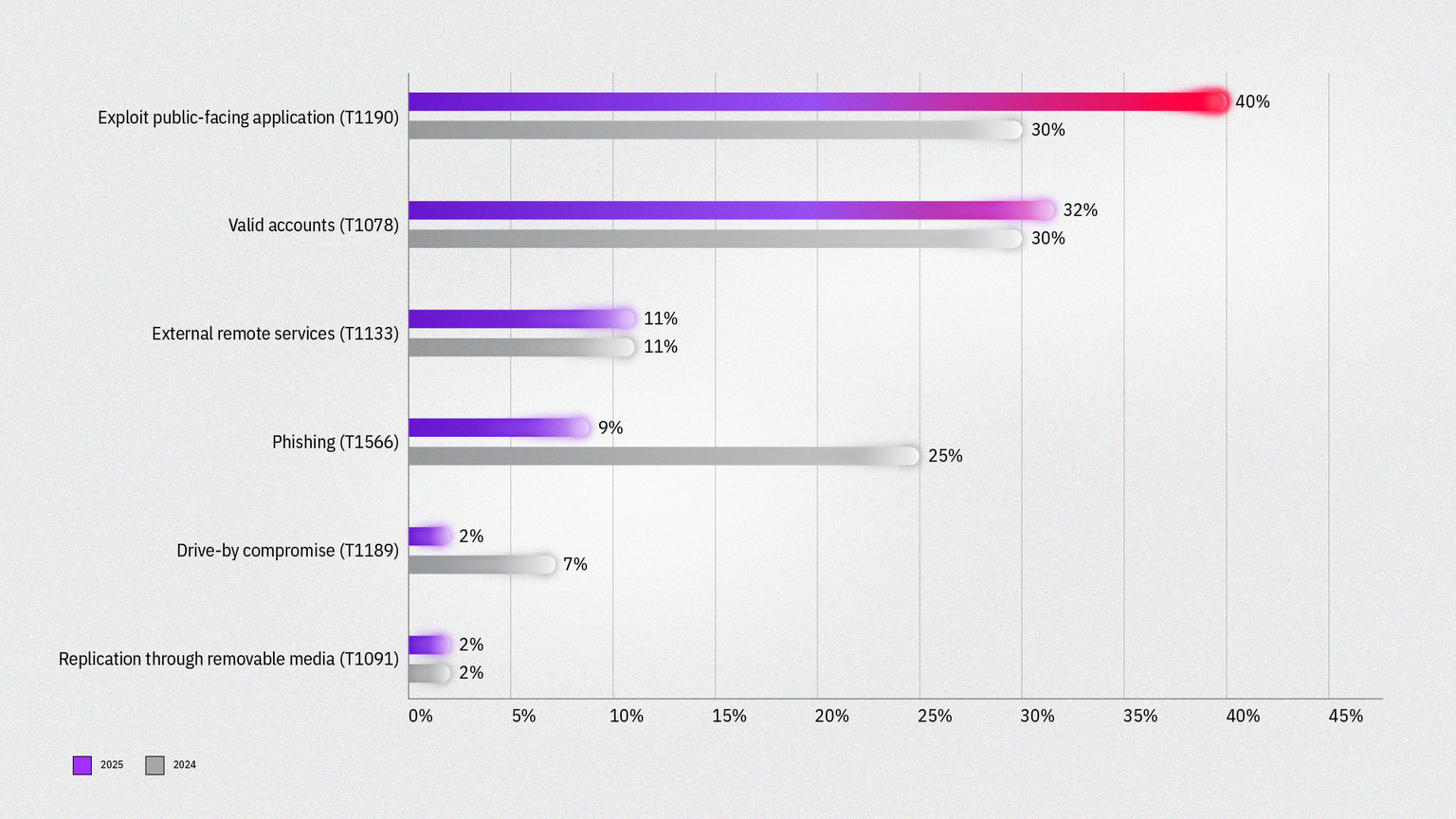

Социальная инженерия, усиленная ИИ, стала беспрецедентно (!) эффективной. Фишинг стал главной проблемой: его вклад в зафиксированные убытки вырос с 21% в 2024 году до 50% в 2025-м. Авторы говорят, что не каждую атаку можно напрямую приписать ИИ, но считают, что рост успешности связан как раз с тем, что ИИ помогает сделать атаки убедительнее.

После снижения в 2024 году в 2025-м потери от фишинга снова выросли, превысив 1,6 млн долларов на один страховой случай. Все больше фишинговых инцидентов в 2025 году приводили уже не к мелким последствиям, а к серьезным вымогательствам. Конечно, потери росли еще сильнее.

Авторы отмечают и рост качества фишинга с использованием ИИ. Они ссылаются на исследование Harvard и Harvard Kennedy School, что ИИ-фишинг продемонстрировал успех в 54% случаев против 12% у традиционного фишинга — то есть оказался примерно в 4,5 раза эффективнее. Неплохо так усовершенствовались. ИИ-инструменты позволяют злоумышленникам писать безупречно сформулированные сообщения, убедительно имитировать руководителей и коллег жертв, без «трудностей перевода», по которым их раньше легко распознавали.

Чтобы с этими рисками справиться, кроме обучения сотрудников нужны технические меры: многофакторная аутентификация, устойчивая к фишингу, аутентификация электронной почты, поведенческая аналитика. Но и тренинги помогают: по данным Resilience, компании с внедренной программой антифишингового обучения и регулярными тренингами по безопасности снижали потенциальный риск ущерба более чем на 100 тыс. долларов.

Новый этап угроз — дипфейки. Авторы предупреждают, что ИИ-сгенерированные аудио и видео увеличивают опасность сценариев с подделкой лиц руководителей в видеозвонках и синтезом голоса в реальном времени. Из-за этого надежность классических способов проверки по видеосвязи или голосовому звонку снизилась. Клиенты, которые внедрили более строгие механизмы защиты банковских переводов, например двойное одобрение, снижали общий риск ущерба от дипфейков на средние 795 тыс. долларов.

Пример: запись интервью, где использовался дипфейк. Заподозрив, что человек применил фильтр на основе искусственного интеллекта, интервьюер попросил соискателя поднести руку к лицу. Тот отказался, и Мочадло прервал интервью. Используемый для дипфейка ИИ был не очень хорош… Модель получше и посовременнее справился бы с заданием.

Еще пример — история, как ИТ-сотрудник прошел четыре видеоинтервью, проверку истории и был нанят. А потом наниматель, киберкомпания KnowBe4, раскрыл, что это хакер из КНДР, который использовал украденную американскую личность, ИИ-обработанное фото. В результате он сумел успешно пройти четыре видеоинтервью, используя дипфейк, прошел проверки рекомендаций и бэкграунда и получил рабочий Mac. Подозрения возникли после выдачи устройства: безопасники увидели подозрительную активность, загрузку malware и попытки манипулировать историей сессий.

Изменилась сама модель вымогательства. Она стала многоступенчатой: сначала преступники требуют деньги за расшифровку заблокированных данных, затем — за неразглашение украденной информации, а потом могут начать давить через клиентов или партнеров, чтобы добиться новых выплат. Эта музыка может играть вечно — пока вы на крючке у мошенников. Авторы отмечают, что злоумышленники часто все равно продают данные, которые обещали не обнародовать, чтобы еще раз заработать на вашей беде.

Будущее, где темно и безрадостно…

Что год грядущий нам готовит? Усиление перечисленных трендов 2025 года. Те же самые ужасные шестеренки будут крутиться все быстрее.

Вымогательство станет гибридным и многослойным. Злоумышленники будут давить не только на компанию, но и на ее дочерние структуры, поставщиков и клиентов. Последовательное применение нескольких тактик — шифрование, кража данных, DDoS, психологическое давление — станет нормой, а не исключением. Поэтому планы реагирования должны учитывать каскадные последствия по всей экосистеме, а не только прямой ущерб для одной организации. Отдельно стоит моделировать сбои в цепочке поставок.

Популярность модели вымогательства без шифрования будет и дальше расти. Если в 2025 году доля атак с кражей данных без шифрования выросла с 49% в первой половине года до 65% во второй, то к концу 2026-го такая схема может стать доминирующей.

Крупнейшие инциденты все чаще будут случаться из-за вендоров и провайдеров. Главной проблемой для CISO (Chief Information Security Officer) становится зависимость от внешней экосистемы. Поэтому наличие плана на случай сбоев у поставщиков становятся не менее важными, чем оценка их безопасности. Страховые полисы тоже должны учитывать реальную зависимость компании от подрядчиков.

Компрометация учетных данных ускорится за счет инфостилеров (вредоносные программы, которые крадут информацию с устройств жертв). Они будут массово собирать валидные сессии. Захват сессий и злоупотребление OAuth сделают обычную мультифакторку недостаточной против фишинга с социальной инженерией. Более того, большинство жертв вымогательств, по мнению авторов, будет заметно в логах стилеров еще до основной атаки. Hardware-токены и passkeys станут обязательными, — СМС и пушей для мультифакторки больше недостаточно, забудьте. Компаниям нужно регулярно искать следы компрометации инфостилерами и исходить из того, что если их обнаружили — значит, взлом уже произошел. Активируем план действия, когда все плохое уже произошло!

Дипфейки станут неотличимыми от реальности и позволят масштабировать социальную инженерию на новом уровне. Возрастут риски подделки внешности руководителей в видеозвонках и атак с синтезом голоса в реальном времени, а обходить привычные методы верификации злоумышленникам станет легче. Вот и думайте, что с этим делать.

Крупнейшие инциденты 2026 года будут связаны не столько с ИИ-атаками, но и с поспешной интеграцией ИИ в бизнес. То есть угрозу создают не только злоумышленники с ИИ, но и сами компании, которые слишком быстро внедряют эти инструменты в обход правил работы с данными. Особенно выделяются риски для приватных и чувствительных данных из-за неправильного использования ИИ сотрудниками.

«Об угрозах, связанных с дипфейками и их использованием для социальной инженерии, начали говорить еще пару лет назад, но, несмотря на существенное развитие ИИ, эти прогнозы пока не сбылись. Возможно, дело в том, что сама схема обмана человека с помощью дипфейка, изображающего его коллегу, руководителя или друга, подразумевает целевой характер атаки. Это мешает социнженерии на базе дипфейков масштабироваться и получить массовое распространение. И кроме того, очень многих можно обмануть и более простыми методами — так зачем киберпреступникам усложнять атаку?»

Владимир Зуев

Технический директор центра мониторинга и реагирования на кибератаки RED Security SOC

X-Force от IBM: стать хакером теперь легче?

IBM выделяет схожие тенденции в своем отчете:

— ИИ снижает порог входа в атаки и ускоряет процессы. Менее опытные группы хакеров благодаря ИИ получили шанс проводить операции, для которых раньше требовалась глубокая техническая экспертиза. Это, по версии IBM, и есть настоящий сдвиг в ландшафте угроз: удешевление и упрощение входа в наступательные операции.

— Нынешние наступательные возможности ИИ — следствие обучения моделей на массивах кода. И этот навык будет развиваться. То есть хотя нейросети изначально не создавались как инструменты для разработки вредоносного ПО или проведения сложных атак, постепенно движутся и в эту сторону. Главный риск в том, что передовые ИИ-лаборатории, частные команды и другие игроки уже работают над специализированными наборами данных для наступательных задач — а именно наборами данных для обучения и вооружения моделей поиску уязвимостей для атаки, работы против сетевой и веб-инфраструктуры. По мере появления таких наборов данных модели смогут проводить тестирование безопасности быстрее, масштабнее и изощреннее, чем сейчас.

— IBM не считает, что будущее атак полностью зависит от ИИ. Скорее, рынок движется к модели, где атаки строятся как смесь человеческой работы и ИИ. Будут развиваться как автономное тестирование безопасности с помощью ИИ, так и полуавтономные наступательные кибероперации и поиск уязвимостей с помощью ИИ. В связке со специализированными наборами данных для наступательных задач это усовершенствует кибероперации и атаки программ-вымогателей с шифрованием, кражей данных и другими сценариями давления.

— Атакующие обходят защиту, разбивая вредоносные задачи на небольшие фрагменты, которые по отдельности выглядят безобидно; оформляют запросы как сценарии тестирования безопасности; распределяют взаимодействие по нескольким сессиям — все это, чтобы содержание запросов не привлекло внимание. Отсюда IBM делает важный вывод: одной только проверки промптов недостаточно, а уязвимость лежит глубже — в самой архитектуре систем.

К слову, в 2025 году вредоносная программа-похититель раскрыла более 300 тысяч учетных данных ChatGPT, продемонстрировав, что ИИ-платформы достигли того же уровня риска утечек, что и другие корпоративные SaaS-решения.

— Разрыв между открытыми и закрытыми системами наступательного ИИ растет. IBM считает, что это расслоение становится одной из определяющих черт нового рынка угроз. Пока крупные лаборатории ужесточают ограничения на выдачу моделей и реже публикуют новые продвинутые фичи, более серьезные игроки темного интернета могут переходить к частно обученным, форкнутым или полностью закрытым системам, находящимся за пределами обычного надзора. В результате формируется многоуровневая экосистема, где группы злоумышленников получают доступ к разному уровню ИИ-мощностей. Открытые модели дают широкую доступность, но чаще уступают в мощности, глубине дообучения и способности обходить защиты. В то же время закрытые системы могут заметно ускорять разработку эксплойтов, автоматизированную разведку цели и оркестрацию многоэтапных атак.

— Растет разделение между защитниками и атакующими, причем в пользу последних. Защитники имеют в распоряжении более ограниченный набор инструментов, тогда как их противники могут свободно усиливать свои закрытые модели. То есть проблема не только в том, что ИИ становится мощнее, но и в том, что условия его использования для атакующих и защитников становится принципиально разными.

— Модели активнее берут на себя рутинные, но критически важные задачи: ротацию доменов, адаптацию вредоносной нагрузки под конкретную цель, организацию размещения инфраструктуры, маскировку сетевого трафика, поддержание устойчивости инфраструктуры. Это снижает операционную нагрузку на атакующих и позволяет даже менее квалифицированным группам разворачивать устойчивую и адаптивную инфраструктуру, которая раньше требовала серьезного опыта и знаний. Для более сильных игроков следующий этап — это динамическая перенастройка инфраструктуры в ответ на обнаружение и генерация новых вариантов вредоносного контента по требованию.

— Эволюция от текстовых моделей к мультимодальным системам меняет характер атак. Такие модели умеют интерпретировать код, естественный язык, скриншоты, сетевые схемы, журналы событий, аудио и видео. Для атакующих это означает возможность автоматизировать разведку и картирование среды на уровне, который раньше зависел от человека. Сопоставляя разные типы данных, система способна быстрее выявлять ошибки конфигурации, анализировать трафик, находить слабые места и в перспективе даже генерировать адаптированные эксплойты, проверять маршруты атаки и собирать физические, цифровые и социальные сигналы в единую картину.

Что поможет безопасникам?

IBM перечисляет направления, которые считает особенно важными для будущего ИИ в наступательных кибероперациях. Среди них: автономное тестирование безопасности, полуавтономные кибероперации, поиск и исследование уязвимостей с помощью ИИ, ускорение разработки эксплойтов, создание наступательных инструментов с помощью ИИ, поиск и анализ целей с помощью ИИ, циклы OODA — наблюдение, оценка, решение и действие — в многоэтапных атаках, а также агентные ИИ-системы, способные выполнять связанные задачи самостоятельно. IBM не утверждает, что все это уже стало повседневной практикой, но считает, что в этом направлении сейчас и движется наступательный ИИ.

«Снижает ли ИИ порог входа в киберпреступную деятельность? И да, и нет. Чтобы с помощью ИИ создать вредоносное ПО с нужной функциональностью, надо все-таки иметь в голове образ результата. Без него невозможно оценить то, насколько ИИ справился с задачей, уточнить и детализировать промт. А не понимая принцип работы ПО, невозможно будет его использовать по назначению в ходе кибератаки. Поэтому людям совсем без знаний ИИ не поможет “стать хакером”. Но с чем ИИ хорошо справляется, так это с автоматизацией рутинных и шаблонизированных задач, что, разумеется, может помочь атакующим при прочих равных действовать быстрее и продуктивнее.

Сейчас ИИ более полезен атакующим, чем защитникам. У первых есть для него понятные задачи, где они могут оценить результат: написание вредоносных скриптов, эксплоитов и так далее. Центр мониторинга кибератак в теории может “скормить” ИИ события ИБ и попросить принять по ним решение. Но даже если оно будет правильным, мы не можем быть уверены, что к нему привела правильная логика, а следовательно, не можем отдать эту работу на откуп искусственному интеллекту. Поэтому в оборонительной безопасности ИИ — это пока что инструмент автоматизации базовых задач».

Владимир Зуев

Технический директор центра мониторинга и реагирования на кибератаки RED Security SOC

ReliaQuest: новые инструменты — многие печали?

Благодаря ИИ хакеры используют законные средства как оружие. Поэтому защита больше не может строиться вокруг поиска одного вредоносного файла или индикатора компрометации. Важно вовремя заметить момент, когда доверенная учетная запись начинает вести себя странно.

Авторы исследования рекомендуют сделать каждый девайс и каждый путь доступа видимым и управляемым для SOC (Security Operations Center — центр мониторинга и реагирования на инциденты информационной безопасности), постоянно управлять внешней поверхностью атаки (особенно во время изменений и миграций), а также усиливать контроль идентичности там, где доверием проще всего воспользоваться. Например, стандартизировать более надежную проверку для обращений поддержки, настройки доступов, сокращать привилегии и делать привилегированный доступ устойчивым к фишингу, чтобы украденные учетные данные и социальная инженерия не предоставляли хакеру высокий уровень контроля над средой.

ReliaQuest пишет, что среднее время выхода злоумышленников за пределы первоначально скомпрометированной системы в 2025 году сократилось на 29% — с 48 до 34 минут. При этом усредненные показатели уже не отражают самые экстремальные сценарии: в ряде случаев атакующие переходили к боковому перемещению (когда злоумышленник, уже попав в одну систему, начинает двигаться по внутренней инфраструктуре дальше) всего за четыре минуты, а к выводу данных — уже через шесть минут после первоначального доступа. Одновременно, отмечают авторы, никуда не исчезли и медленные операции — прежде всего со стороны групп, связанных с государствами, которые месяцами сохраняют присутствие в инфраструктуре, расширяют доступ и маскируются под обычную активность. Иными словами, защитникам приходится одновременно существовать в двух режимах: отражать атаки, разворачивающиеся с огромной скоростью, и противостоять длительному скрытому присутствию злоумышленника в системе.

Больше проблем?

ИИ-инструменты для пентеста превратятся в оружие злоумышленников. ReliaQuest пишет, что в 2026 году на криминальных форумах появятся взломанные версии ИИ-инструментов для тестирования на проникновение, которые позволят искать и эксплуатировать уязвимости быстрее. В статье говорится, что такие инструменты уже набрали заметную популярность в 2025 году, автоматизируя поиск уязвимостей, эксплуатацию и моделирование атак. В качестве примера авторы приводят Xbow, который, по их словам, поднялся на вершину рейтинга HackerOne и обнаружил CVE-2025-27888. При этом после появления на черном рынке взломанных версий они могут пройти тот же путь, что раньше прошел Cobalt Strike: из инструмента для специалистов превратиться в массово используемое средство атаки. ReliaQuest отдельно пишет, что Cobalt Strike фигурировал в 50% клиентских инцидентов, и ожидает схожей траектории для ИИ-пентест-решений.

В 2025 году на форумах уже продавались сервисы по созданию дипфейков и Blackhat ChatGPT, то есть джейлбрейкнутая модель, продвигавшаяся на форумах вроде DarkNet Army. Из этого авторы делают вывод, что коммерциализация ИИ-решений уже началась, а появление взломанных ИИ-инструментов может радикально сократить таймлайны атак — от первоначального доступа до разворачивания программы для вымогательства за считанные минуты — и одновременно снизить порог входа для менее квалифицированных атакующих.

В 2026 году появятся специализированные кибергруппы, которые будут целенаправленно атаковать не компании напрямую, а людей, отвечающих за сопровождение открытых пакетов и библиотек. Авторы объясняют этот прогноз структурной слабостью open-source-экосистемы: из 11,8 млн open-source-проектов около семи млн поддерживаются одним человеком, а почти половина из 13 000 самых скачиваемых npm-пакетов завязана на одного мейнтейнера. Это создает удобную точку атаки: достаточно скомпрометировать одного сопровождающего, чтобы внедрить вредоносный код в доверенный пакет и получить масштабное распространение по цепочке.

Если обновление от скомпрометированного мейнтейнера автоматически подтягивается в CI/CD-конвейер, вредоносный код может украсть облачные API-ключи, сервисные токены и другие чувствительные учетные данные с билд-серверов. Одна зараженная библиотека, пишет компания, способна затронуть сотни приложений в масштабах одного предприятия, а дальше уже использоваться для кражи данных, вымогательства, распространения spyware или криптомайнеров. Для пользователей это означает сбои сервисов, отключение функций и утрату доверия после того, как выяснится, что их данные были скомпрометированы задолго до локализации инцидента.

Один из примеров — события сентября 2025 года, когда мейнтейнер Qix, чьи пакеты имели два миллиарда загрузок в неделю, стал жертвой фишинга, несмотря на включенную MFA. После этого злоумышленники опубликовали в его репозиториях malware для кражи криптовалюты. В том же месяце, как пишет ReliaQuest, сопровождающие PyPI получили фишинговые письма с фальшивых доменов pypi[.]org, а worm Shai-Hulud заразил более 500 npm-пакетов через поддельные приглашения к сотрудничеству. Из этого авторы делают вывод, что будущие группы будут монетизировать не просто кражу аккаунтов, а саму компрометацию мейнтейнера как канал массового распространения вредоносного кода.

«Хотя компрометация зависимостей как элемент supply-chain-атак известна давно, “человеческий” вектор ее реализации пока остается экзотикой. Тем не менее гипотеза о том, что он может получить распространение как этап целевых атак, выглядит достаточно правдоподобной. Например, был случай, когда злоумышленник несколько лет внедрялся в коммьюнити развития опенсорсного ПО, чтобы в итоге выложить в репозиторий вредоносную библиотеку. Целевой фишинг в отношении мейнтейнеров — из той же области: человек используется как слабое звено в цепочке ИТ-систем».

Владимир Зуев

Технический директор центра мониторинга и реагирования на кибератаки RED Security SOC

Что же делать?

Искусственный интеллект сделал старую добрую киберпреступность еще эффективнее. Он снизил порог входа для атакующих, ускорил подготовку и масштабирование атак, помог автоматизировать фишинг, социальную инженерию, разведку и работу с инфраструктурой. В результате злоумышленники стали действовать быстрее и увереннее, атаки стали дешевле, а у защитников стало еще меньше времени на реакцию.

Самая опасная перемена в том, что доверять видео или голосу — больше не вариант. Подменить могут не только пароль, эндпойнт или сервер, но и самого человека или его голос по ту сторону экрана. Внутренняя процедура, обращение службы поддержки, звонок от руководителя или письмо от коллеги, просьба срочно подтвердить перевод, приглашение к сотрудничеству — все это может быть подложным… А ИИ позволил делать такие подлоги еще проще и правдоподобнее. И вот уже мейнтейнер получил доступ к пакету, создал доверенную сессию, которую никто не счел подозрительной.

Атака все чаще начинается с валидной учетной записи, выглядит как нормальная активность, живет внутри доверенной среды и наносит ущерб не в момент вторжения, а после — через утечку, шантаж, судебные претензии, регуляторное давление и репутационные потери. Главный риск теперь в способных продолжаться очень-очень долго последствиях.

Киберугрозы перестали быть только технической проблемой ИБ-служб. Теперь это вопрос корпоративного управления. Потому что речь уже не только о патчах, антивирусах и SOC, а о качестве внутренних процедур, правилах работы с ИИ, зависимости от подрядчиков, зрелости контроля доступа, юридической готовности и способности компании быстро принимать решения в условиях, когда атака развивается за минуты.

Автор: darovska_online