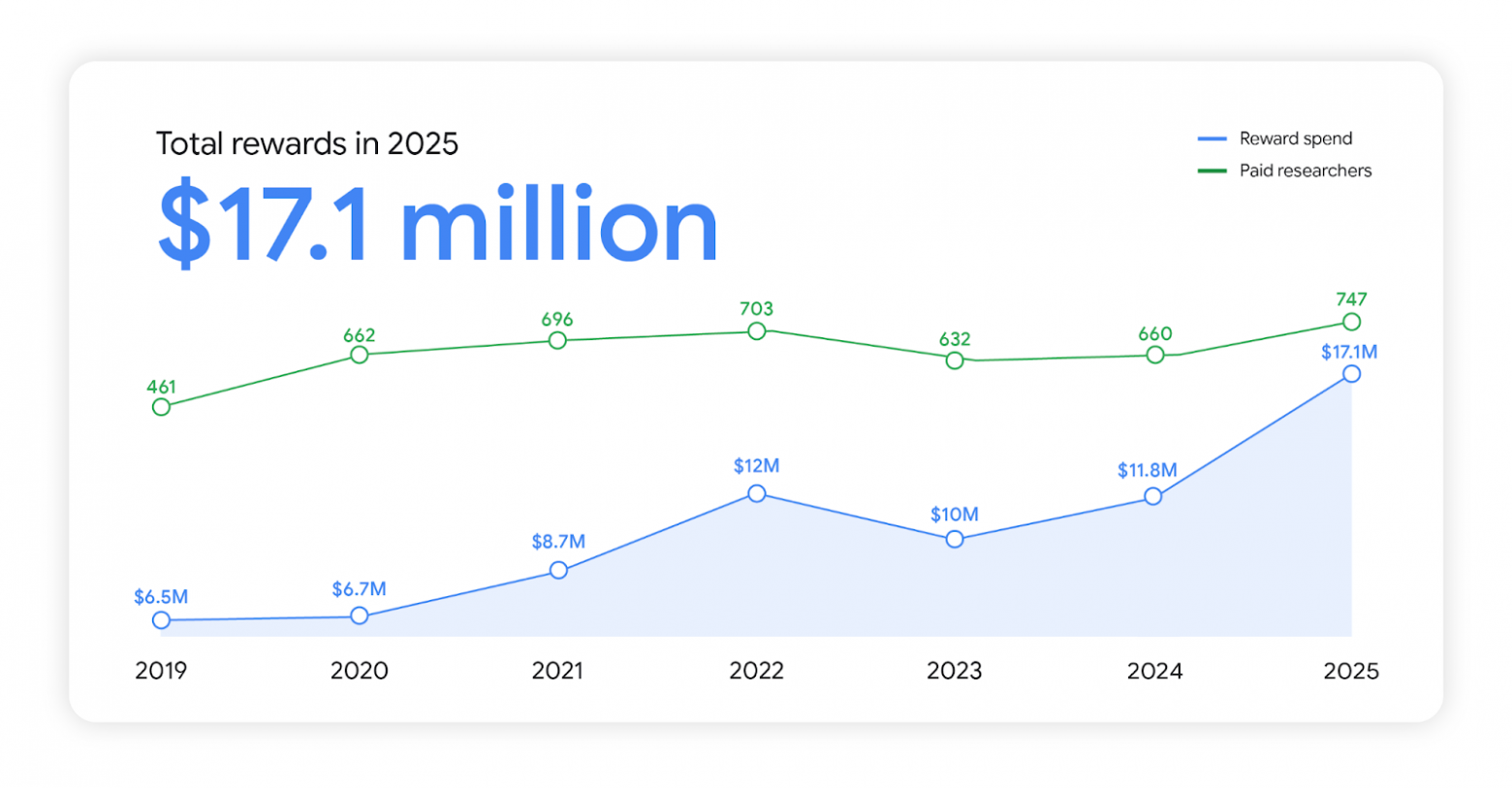

Компания Google подвела итоги программы выплаты вознаграждений за выявление уязвимостей в Chrome, Android, приложениях Google Play, продуктах компании и открытом ПО. Всего в 2025 году разработчики получили $17,1 млн, что на $5,3 млн больше, чем в 2024-м. Компания отметила 747 исследователей против 660 в 2024 году.

Так, $2,9 млн было выплачено за уязвимости в Android. За информацию об уязвимостях в браузере Chrome разработчики получили 100 премий на общую сумму $3,7 млн. Баги в открытых проектах оценили в $327 тысяч. На уязвимости в облачных продуктах пришлось $3,5 млн, а в ИИ-продуктах — $890 тысяч.

Размер самой большой единичной выплаты составил $250 тысяч. Её получил разработчик, который обнаружил логическую ошибку в IPC-механизме Chrome, позволившую создать эксплоит для выполнения кода в обход применяемой в браузере sandbox-изоляции.

Также исследователи Chrome углубились в песочницу v8, обнаружив несколько уязвимостей и предоставив команде v8 новые способы обхода защиты. Для достижения этой цели они создали новые механизмы внутрипроцессной инструментации и внедрения ошибок, работая на переднем крае академических исследований в области фаззеров.

Исследователи также выявили новые логические ошибки в реализациях Gemini на устройствах, включая креативные способы обхода блокировки экрана. Компания отдельно отметила отчет lovepink о критическом прорыве в разработке прошивки, обойдя множество уровней многоуровневой защиты и скомпрометировав ядро с помощью графического процессора.

В рамках мероприятий bugSWAT запустили отдельное направление для Google Cloud, разработанной для решения уникальных проблем безопасности в облачной экосистеме.

В сфере опенсорса исследователи сосредоточились на компрометации безопасности цепочки поставок. В итоге в Google предотвратили запуск опасных рабочих процессов GitHub Actions для непроверенного кода с использованием значительного класса уязвимостей, добавив общеорганизационные средства контроля. Главное вознаграждение было присуждено за обнаружение компрометации цепочки поставок в Bazel Central Registry (BCR). Фактически, злоумышленник мог обойти весь конвейер BCR, распространяя вредоносные пакеты Bazel и отравляя любую её сборку.

В 2024 году Google выплатила $11,8 млн по программе баг-баунти. Тогда самая большая выплата составила $110 115 за обход механизма защиты MiraclePtr. Максимальный размер премии за выявление критических уязвимостей в 2024 году в Google увеличили до $151,5 тыс. в основных линейках продуктов, облачных системах и сервисах Google, а также до $300 тыс. в мобильных системах и до $250 тыс. в браузере Chrome.

Осенью 2025 года Google запустила новую программу вознаграждений, специально предназначенную для поиска ошибок в продуктах с искусственным интеллектом. Величина наград может достигать $30 тысяч.

Автор: maybe_elf