Сообщения системы контроля давления в шинах (TPMS) современных автомобилей передаются по радио открытым текстом и содержат уникальный идентификатор, который не меняется в течение очень длительного периода времени. В этой работе исследуется влияние такого конструктивного решения на конфиденциальность для владельцев автомобилей, собирая и анализируя передачи TPMS из сети недорогих приёмников спектра, которые размещены вдоль дорог в течение 10 недель. Исследование включает данные по 12 проверенным автомобилям, но злоумышленники могли бы легко расширить свои усилия, чтобы отследить несколько тысяч автомобилей, учитывая, что во время измерений были получены данные по меньшей мере от 20 тысяч автомобилей. Результаты показывают, что передачи данных TPMS могут использоваться для систематического получения потенциально конфиденциальной информации, такой как присутствие, тип, вес или манера вождения водителя. Доступность оборудования для устранения этих угроз, стоимость которого составляет всего 100 долларов за приёмник, побуждает политиков и производителей автомобилей разрабатывать более безопасные и сохраняющие конфиденциальность TPMS для будущих автомобилей.

I. ВВЕДЕНИЕ

В настоящее время автомобили всё чаще отслеживаются с помощью геолокации. Например, производители автомобилей постоянно отслеживают местоположение транспортных средств, через сотовые сети, для улучшения технического обслуживания и оптимизации. Навигационные сервисы, такие как Google Maps, отслеживают местоположение и скорость движения через смартфоны водителей автомобилей, чтобы улучшить свои услуги GPS-навигации, обновляя информацию о пробках. Дорожные власти полагаются на идентификацию автомобилей с камерами для выставления счетов за проезд и штрафов.

Несмотря на то что непрерывное отслеживание автомобилей становится повсеместным, оно также сопряжено с рисками для конфиденциальности. Данные о перемещении автомобилей содержат много частной и конфиденциальной информации и позволяют получить представление о повседневной жизни их владельцев. Например, в ходе недавней утечки данных, которая затронула четыре крупных европейских автомобильных бренда[1], исследователи смогли систематически наблюдать за действиями сотрудников полиции, военных чиновников или частных лиц, посещающих медицинские учреждения, что вызвало серьёзные опасения по поводу конфиденциальности этих затронутых организаций.

Учитывая важность обеспечения безопасности и конфиденциальности связанных с этим данных, были введены в действие новые правила. Например, в июле 2022 года 54 страны по всему миру (включая все страны ЕС и другие страны ОЭСР) утвердили новые правила кибербезопасности, требующие от продаваемых автомобилей наличия сертификата кибербезопасности [2], [3]. Эта сертификация соответствует Правилам Организации Объединённых Наций № 155, касающимся системы управления кибербезопасностью транспортных средств [4]. Кроме того, в правилах Организации Объединённых Наций перечислены различные киберугрозы для данных транспортных средств, таких как идентификационные данные и информация о местоположении.

Возможно, удивительно, но система контроля давления в шинах (TPMS) ещё не включена в этот процесс сертификации. Первоначально разработанная для обеспечения безопасности и технического обслуживания транспортных средств, система TPMS теперь стала обязательной для автомобилей по всему миру [5], [6], [7]. Система предоставляет владельцу транспортного средства информацию о давлении шин в режиме реального времени, поскольку шины регулярно передают беспроводные сигналы на электронный блок управления транспортного средства. Исследователи обнаружили, что, хотя они и не сообщают точного местоположения шины или автомобиля, большинство датчиков TPMS передают уникальный идентификатор открытым текстом, который никогда не меняется в течение срока службы шины[5], [8]. Эта незашифрованная беспроводная связь делает сигналы уязвимыми для прослушивания и потенциального отслеживания любой третьей стороной, находящейся вблизи автомобиля.

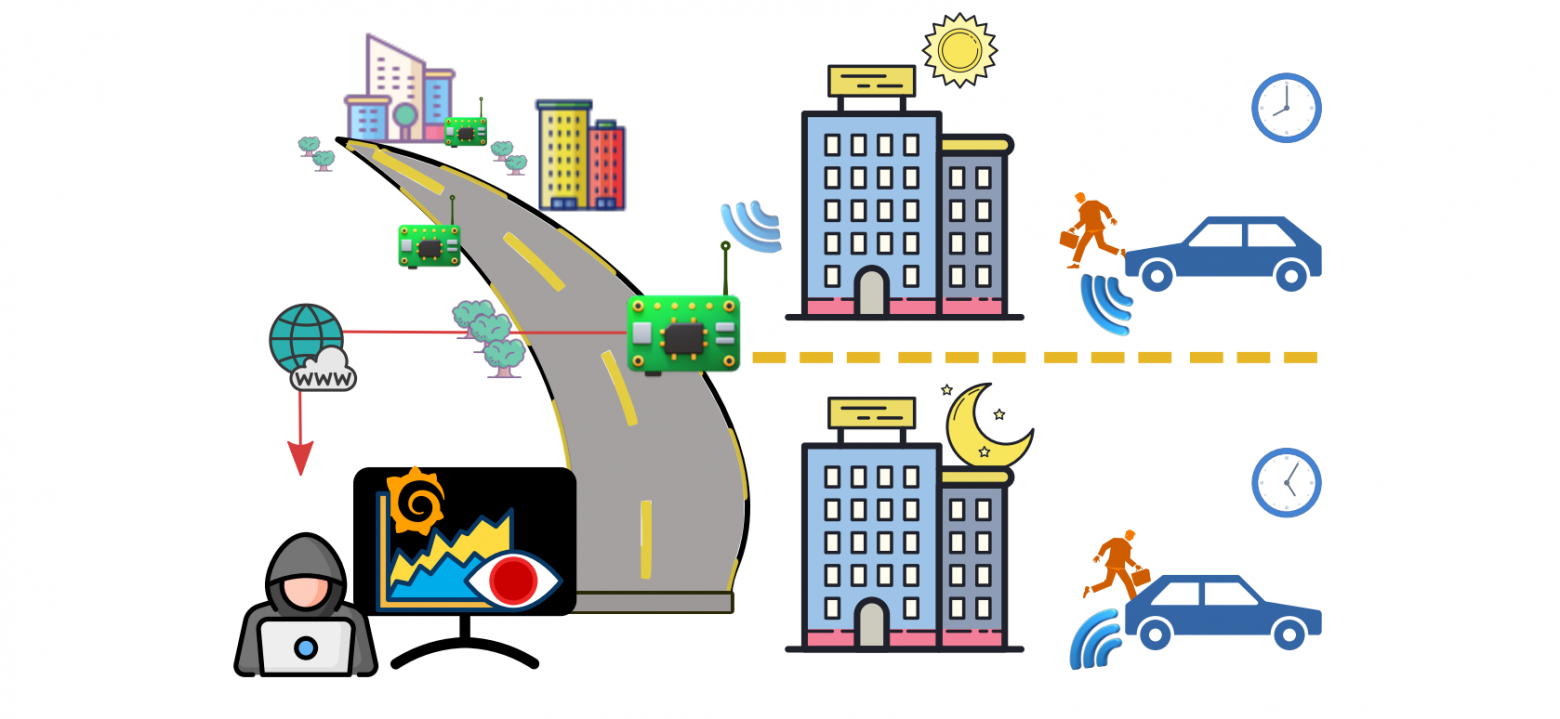

В этой статье исследуется этот риск и вопрос о том, можно ли определить характер движения автомобиля на основе таких пассивных измерений TPMS, как показано в концептуальном сценарии, представленном на рисунке 1. Предыдущие исследования [5], [8] показали, что сигналы TPMS могут быть перехвачены на расстоянии до 40 метров от автомобиля, но неясно, могут ли они обеспечить обширные профили движения из-за их слабой и нерегулярной передачи.

Чтобы решить этот вопрос, были установлены пять приёмников вдоль дорог в определённом районе и в течение 10 недель получены более 6 миллионов сообщений TPMS от более чем 20 000 транспортных средств. Затем разрабатывались алгоритмы для сопоставления сигналов от разных шин с одним и тем же автомобилем и для определения движения автомобиля на основе подмножества этих данных, включающего проверенные автомобили. Результаты показывают, что передачи данных TPMS могут использоваться для систематического получения потенциально конфиденциальной информации, такой как присутствие, тип, вес или манера вождения водителя. Доступность оборудования и простота развёртывания для устранения этих угроз составляют всего 100 долларов за приёмник, что должно побуждать производителей автомобилей и политиков пересмотреть использование незашифрованных беспроводных передач с фиксированным идентификатором для передачи сообщений TPMS в будущих автомобилях.

Подводя итог, можно сказать, что основной вклад заключается в следующем:

-

Осуществимость: показана практическую целесообразность сбора и анализа данных TPMS с использованием сети недорогих программно-определяемых радиоприёмников (SDR), развёрнутых в реальных условиях.

-

Точная идентификация транспортного средства: были внедрены методы, позволяющие надёжно связывать сигналы TPMS от отдельных шин с конкретными транспортными средствами.

-

Выявление шаблонов поведения водителей: были использованы сопоставление шаблонов и интеллектуальный анализ данных, чтобы получить представление о поведении водителей и оценить потенциал для отслеживания и слежки.

-

Новый набор данных: предоставлен новый набор данных TPMS с 12 проверенными автомобилями за 10 недель.

II. РУКОВОДСТВО ПО СИСТЕМАМ TPMS

При измерении давления в шинах системы TPMS делятся на 2 категории: непрямые TPMS (iTPMS) и прямые TPMS (dTPMS). Первый измеряет давление в колёсах с помощью датчиков скорости (обычно от системы ABS) и отслеживает изменение линейной скорости и скорости вращения с течением времени. Когда разница в давлении на одном из колёс превышает определённые пороговые значения, система сообщает о потере давления. Существует множество методов определения давления [9], но они считаются малоточными, поскольку не позволяют напрямую измерить давление в колесе. Этим системам отдают предпочтение компании, входящие в группу Volkswagen (VW, Audi или Skoda).

С другой стороны, системы dTPMS используют датчики, встроенные в обод колеса или на внутреннюю поверхность шины, для непрерывного непосредственного измерения давления и температуры в колесе [10]. dTPMS использует датчики давления на батарейках для измерения давления в шинах транспортного средства. Поскольку открытого стандарта dTPMS не существует, связь dTPMS основана на проприетарных протоколах и простых схемах модуляции (например, ASK или FSK на частоте 315 МГц или 433 МГц). Каждый датчик TPMS передаёт информацию о давлении в шинах и идентификатор на электронный блок управления (ECU), расположенный внутри автомобиля. Такие производители, как Toyota, Renault, Hyundai или Mercedes, обычно отдают предпочтение этим системам, а не iTPMS.

Длина сообщения варьируется в зависимости от производителя, но сообщения dTPMS обычно имеют длину 100 бит при скорости передачи символов 20 Кбит/с, это означает, что полная передача занимает 5 мс. Сообщение TPMS содержит следующие поля: преамбула с обычными шестнадцатеричными структурами, такими как 0x55555556 или 0xaaaaaaa9; textbfID, представляющий собой шестнадцатеричную строку размером от 24 до 32 бит с идентификатором датчика dTPMS; температура; давление; различные флаги, которые могут содержать такие параметры, как состояние батареи; и контрольная сумма.

Хотя принцип работы этих устройств у разных производителей различается, большинство из них передают информацию о давлении при обнаружении резких изменений давления в шинах или при движении автомобиля. Когда автомобиль трогается с места, датчики движения активируют датчик давления, который начинает передачу данных с интервалом 30-120 секунд. Другим способом запуска передач от датчика TPMS является отправка импульса в низкочастотном диапазоне (125 кГц), что является принципом работы многих инструментов мониторинга TPMS, используемых в ремонтных мастерских, таких как тот, что показан в [11].

В качестве примера в [12] показаны режимы работы датчика dTPMS от Schrader Electronics. В нём определено до девяти режимов работы для этих датчиков, но нас больше интересуют режимы движения, стационарный режим и режим идентификации. Первый режим отправляет до восьми сообщений за 60 секунд (в среднем по 1 сообщению каждые 7,5 секунд) во время движения автомобиля. Второй режим отправляет сообщения каждый час при остановке автомобиля. Последнее является реакцией на срабатывание в низкочастотном диапазоне, которое может быть использовано для проверки идентификаторов датчиков автомобиля. Как будет показано в этой работе, это относится не ко всем маркам, поскольку некоторые передают сигналы с высокой скоростью, даже когда автомобиль остановлен.

Поскольку DTP-системы передают данные по беспроводной сети без шифрования или обфускации (кроме использования проприетарных, но простых протоколов связи), предполагается, что они могут представлять ряд угроз для конфиденциальности водителей. Поэтому основное внимание в этой статье уделяется этим системам, и термины TPMS и dTPMS будут использоваться как взаимозаменяемые.

III. УГРОЗЫ, СВЯЗАННЫЕ С СИСТЕМОЙ МОНИТОРИНГА TPMS

Передачи TPMS передаются без какого-либо шифрования или защищённых механизмов и содержат уникальный идентификатор. Это позволяет любому пользователю с доступным оборудованием, таким как недорогой приёмник спектра и стандартная готовая антенна, перехватывать и отслеживать их во времени и пространстве. В этом разделе рассматривается, как можно использовать эти передачи и какую информацию злоумышленник может получить, собирая данные измерений TPMS.

Для этого анализа рассмотрим следующую пассивную систему слежения с недорогими приёмниками спектра в качестве модели угрозы. На высоком уровне организация может создать архитектуру, подобную той, что показана на рис. 1, с приёмниками, распределёнными по географическому району, которые будут непрерывно получать сообщения от датчиков шин. Эти устройства не обязательно должны быть дорогими, поскольку радиочастотные ключи, такие как RTLSDR, подключённые к Raspberry Pi, обладают достаточными возможностями для непрерывного сбора сообщений, как это было показано во многих других приложениях [13]. Помимо фильтрации идентификаторов, остальные компоненты имеют открытый исходный код и легко доступны в интернете, что делает такую архитектуру простой в развёртывании и доступной для всех. Как только архитектура готова, угрозы становятся разнообразными.

Злоумышленники могут широко использовать пассивные приёмники и отслеживать граждан без их ведома. Преимущество такой системы перед более традиционными системами на базе камер заключается в том, что датчики TPMS не требуют прямой видимости, а приёмники спектра могут быть размещены в скрытых местах, и это затрудняет их обнаружение жертвами. Компания, занимающаяся интеллектуальным анализом данных, может развернуть приёмники, получить представление о типах трафика и выбранных маршрутах, а затем продать эти данные, и всё это без ведома пользователей (водителей).

Установив такую сеть устройств по всему городу, злоумышленники смогут отслеживать автомобили и определять их поведение. На самом деле, ещё один тип атак, который может быть результатом пассивного наблюдения, он может быть полезен ворам-взломщикам в пригородных жилых районах. Отслеживая транспортные средства каждого домохозяйства, они могли бы определить расписание и схему движения конкретного домохозяйства и воспользоваться их отсутствием. И, наконец, комбинируя пассивный мониторинг с активной подменой данных, злоумышленники могли отслеживать грузовые автомобили, подделывать оповещения о спущенных шинах, чтобы принудительно остановить их, а затем захватить груз.

В этой работе не рассматриваются активные атаки (как в [5]), но сценарий, представленный на рис. 1, может быть расширен, чтобы также включить передатчики спектра, нацеленные на определённые датчики TPMS, полученные с помощью пассивного мониторинга, например, с целью разрядки батареи датчиков TPMS. Однако в этой статье рассматриваются важные предупреждения, связанные с такими беспроводными передачами, включая потенциальные угрозы при отслеживании движения транспортных средств.

IV. РАЗВЁРТЫВАНИЕ СИСТЕМЫ

Чтобы собрать данные для исследования, была внедрена система мониторинга TPMS, состоящую из пяти недорогих приёмников спектра.

A. Настройка сбора данных

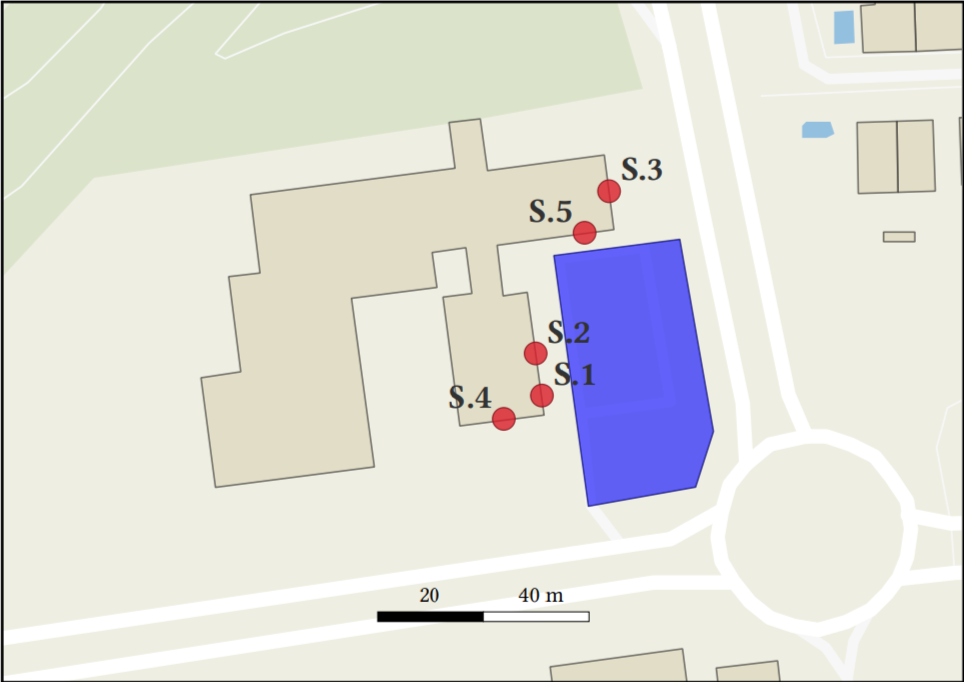

Установлены в общей сложности 5 приёмников спектра по периметру рабочего места. Общая площадь, на которую распространяется действие, — это синяя область на рис. 2 и прилегающая территория, которая составляет приблизительно 100×50 м2. Устройство состоит из RTL-SDR, подключённого к Raspberry Pi, который является экономичным при небольшом форм-факторе (см. рис. 3). Стоимость оборудования, необходимого для сбора этих данных, составляет всего 100 долларов за приёмник спектра. Подключение к интернету зависит от места развёртывания: в некоторых местах предлагается Ethernet или Wi-Fi, в то время как в более удалённых местах используется мобильное подключение к интернету. Кроме того, если подключение к интернету недоступно, данные записываются локально на устройство и периодически собираются.

Чтобы обеспечить реалистичное размещение, приёмники размещаются в помещении, направляя их антенну на парковку и близлежащие дороги, а также близко к окнам. Схема размещения представлена на рис. 2. Расстояния варьируются от 10 до 50 м, и позже будет показано, что этого достаточно для захвата большого количества передач.

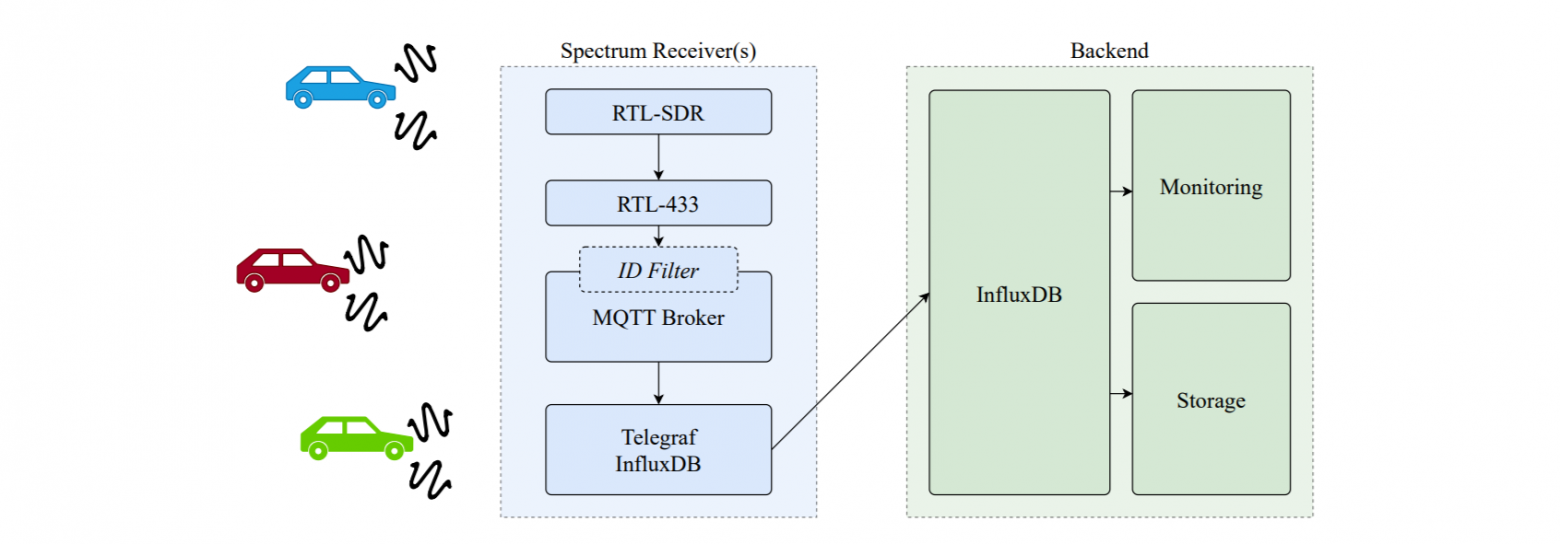

Для декодирования сообщений было использовано программное обеспечение rtl433 с открытым исходным кодом [14]. Оно включает в себя около 250 различных декодеров, работающих на частоте 433 МГц, 28 из которых относятся к датчикам TPMS разных производителей. rtl433 предоставляет различные выходные форматы, такие как JSON, MQTT или InfluxDB. Была выбрана комбинация MQTT и InfluxDB, чтобы обеспечить надёжную отправку данных на сервер, а также гибкость в управлении дискретными данными, инструменты для работы с данными на временных интервалах, большими наборами данных и оптимизацию данных временных рядов, что делает её идеальной для этого сценария. Для поддержки сбора данных создана централизованную базу данных InfluxDB, собирающую данные от всех получателей, где есть данные для каждого из них. Общий обзор архитектуры показан на рис. 4.

B. Оценка максимального расстояния

Хотя ожидается, что датчики TPMS будут передавать данные с низкой мощностью, сигналы TPMS принимались на расстоянии более 50 м.

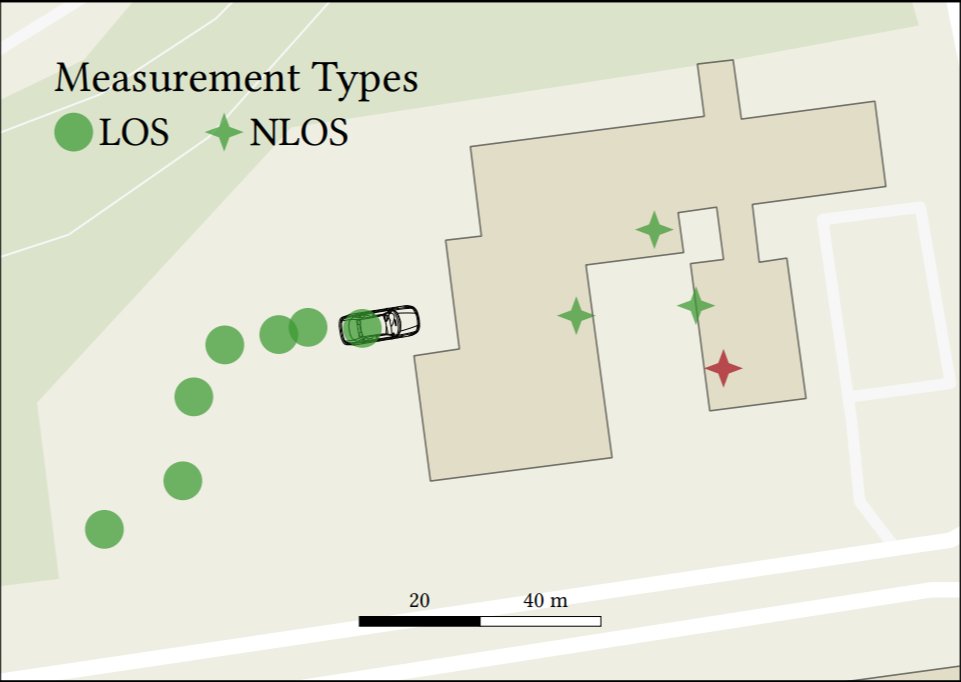

Чтобы протестировать и подтвердить, что приёмник способен получать достаточную информацию о давлении в шинах, была измерена передача автомобиля 3 (C3) на разных расстояниях и в разных условиях. Сценарий проиллюстрирован на рис. 5. Передача запускалась для всех шин автомобиля и измерялось количество сообщений и отношение сигнал/шум (SNR) в 7 точках карты (зелёные кружки), с помощью приёмников спектра, установленных на открытом воздухе, с линейным расположением.- Состояние видимости (LOS) в отношении шин автомобиля. Самое дальнее место находится примерно в 55 метрах. В этом случае во всех позициях мы можем получать все сообщения с уровнем шума не менее 10,0 дБ.

Для второй части теста измерения проводились в условиях, не находящихся в зоне прямой видимости (NLOS) (приёмник размещался внутри здания, без каких-либо окон поблизости), и измерения TPMS фиксировались и декодировались в 3 из 4 выбранных местоположений с высокой точностью. Уровень шума не менее 8,0 дБ. Эти результаты показывают, что приёмники можно устанавливать на относительно больших расстояниях от дорог и при этом получать множество результатов измерений в автомобильных шинах с помощью недорогого оборудования.

Таким образом, был сделан вывод, что оборудование подходит для измерения передач TPMS в области, показанной на рис. 2, поскольку соответствующие расстояния находятся в определённых пределах. Очевидно, что с более совершенной антенной, специально разработанной для работы на частоте 433 МГц, можно было бы достигать ещё больших расстояний как в условиях LOS, так и в условиях NLOS.

C. Захват сигналов TPMS от движущихся транспортных средств

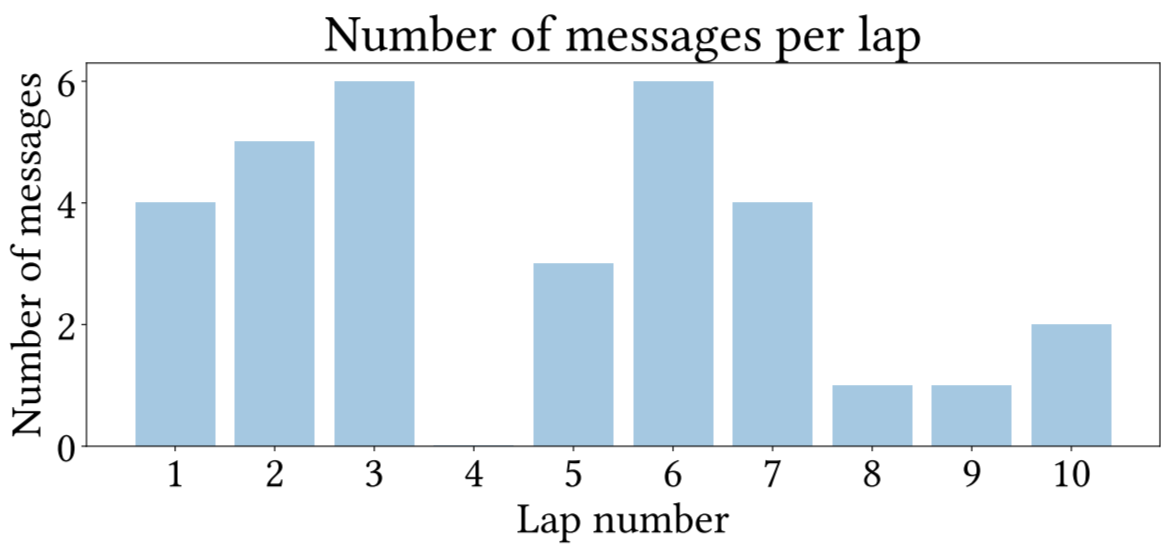

Для оценки приёма сигнала от движущихся транспортных средств проводились эксперименты с использованием автомобиля, оснащённого системой dTPMS. Экспериментальная установка состоит из датчика, расположенного примерно в 20 метрах от дороги, с узким полем обзора, ориентированным на тестовый маршрут. Автомобиль совершает 10 кругов по 1-километровой трассе, охватывающей строительный блок, развивая скорость до 50 км/ч.

За 10 кругов удалось перехватить 32 сообщения TPMS, при этом в 9 из 10 кругов сигнал был успешно принят, как показано на рисунке 6. Это соответствует в среднем 3,5 передачам на один успешный круг. Эти результаты свидетельствуют о том, что сеть приёмников, развёрнутая по всему городу, потенциально может обеспечить инфраструктуру слежения за автомобилями, поскольку автомобили, скорее всего, будут двигаться со скоростью, установленной в этом эксперименте.

Результаты не показывают существенного искажения при приёме сигнала в зависимости от ориентации транспортного средства, это указывает на то, что, хотя определение направления может оказаться невозможным, относительно низкое затухание сигнала кузовом транспортного средства, обеспечивает последовательный захват сообщений независимо от положения передатчика. Эта всенаправленная характеристика повышает вероятность успешного перехвата сигнала при каждом проезде транспортного средства.

V. НАБОР ДАННЫХ

Данные собирались для экспериментов из автомобилей 12 человек. Для проверки идентификаторов каждого датчика TPMS использовалось Autel MaxiTPMS TS501 [11]. Это устройство способно передавать требуемый сигнал частотой 125 Гц и фиксировать обратную реакцию датчика TPMS. В то же время также фиксировался отклик каждого датчика TPMS с помощью ноутбука, чтобы убедиться, что идентификаторы, декодированные программной библиотекой rtl433, совпадают. Как только собирались идентификаторы TPMS, они добавлялись в белый список для каждого из получателей, чтобы только они отправлялись на серверную часть.

Чтобы защитить конфиденциальность пользователей, реальные идентификаторы автомобилей, использованных в этом исследовании, не показаны. Программное обеспечение, использованное в этом исследовании, в репозитории.

А. Места установки приёмника

Измерения проводились в течение периода времени до 10 недель. В целом, первые измерения начинаются с 4 приёмников, которые используются для создания системы сбора данных. Затем сеть расширяется за счет 1 дополнительного приёмника, который запускается через 12 дней. Краткое описание мест установки, их доступности и полученных данных приведено в таблице 1. Измеренные идентификаторы представляют собой все уникальные идентификаторы TPMS, которые каждый получатель обработал во время кампании по сбору данных. Однако, поскольку нас интересуют только идентификаторы конкретных автомобилей, используется термин “зарегистрированные идентификаторы” для обозначения подмножества данных, полученных от этих авторизованных пользователей. Таким образом, авторы стремятся дать представление о том, сколько измерений можно было бы провести, если бы они собрали все данные из реального мира.

ТАБЛИЦА I: Приблизительное описание мест установки приёмников, их доступность и объём сгенерированных данных.

|

Узел |

Часы записи |

Всего сообщений |

Записанных сообщений |

|

Приёмник 1 |

1.621 |

1.448.525 |

28.506 |

|

Приёмник 2 |

1.367 |

930.931 |

31.202 |

|

Приёмник 3 |

1.621 |

1.268.652 |

4.883 |

|

Приёмник 4 |

1.329 |

1.169.537 |

13.170 |

|

Приёмник 5 |

1.621 |

2.094.422 |

34.142 |

B. Этика и неприкосновенность частной жизни

Каждый из идентификаторов, привязанный к марке транспортного средства и местоположению рабочего места авторов, может привести к установлению связи ежедневных действий, показанных в этом исследовании, с конкретными лицами. Это исследование проводится в соответствии с этическими нормами, и все авторы, участвующие в измерении и сборе данных, получили необходимое одобрение Институционального наблюдательного совета (IRB).

Участников попросили заполнить электронную форму, чтобы можно было собирать данные с их автомобилей. Затем с помощью измерительного устройства TPMS были определены 4 идентификатора TPMS, принадлежащих их автомобилям. При настройке серверной части был установлен фильтр, который сохранял только идентификаторы участников исследования, отбрасывая остальные.

Для последующего анализа марка автомобиля и реальные идентификаторы были заменены кодами Ci-XX, где Ci обозначает автомобиль i, а XX – одно из четырёх колёс автомобиля, а именно FL, FR, RL и RR, представляющих переднюю левую, переднюю правую, заднюю левую и заднюю правую шину соответственно.

VI. ИДЕНТИФИКАЦИЯ АВТОМОБИЛЯ ПО ШИНАМ

В этом разделе подробно описан подход к анализу данных с датчиков TPMS с целью определения автомобилей и их характеристик. Цель состоит в том, чтобы иметь возможность надёжно идентифицировать автомобиль на основе данных, полученных с помощью четырёх идентификаторов TPMS (более четырёх, если речь идёт о грузовике или автобусе).

А. Зачем сопоставлять автомобили

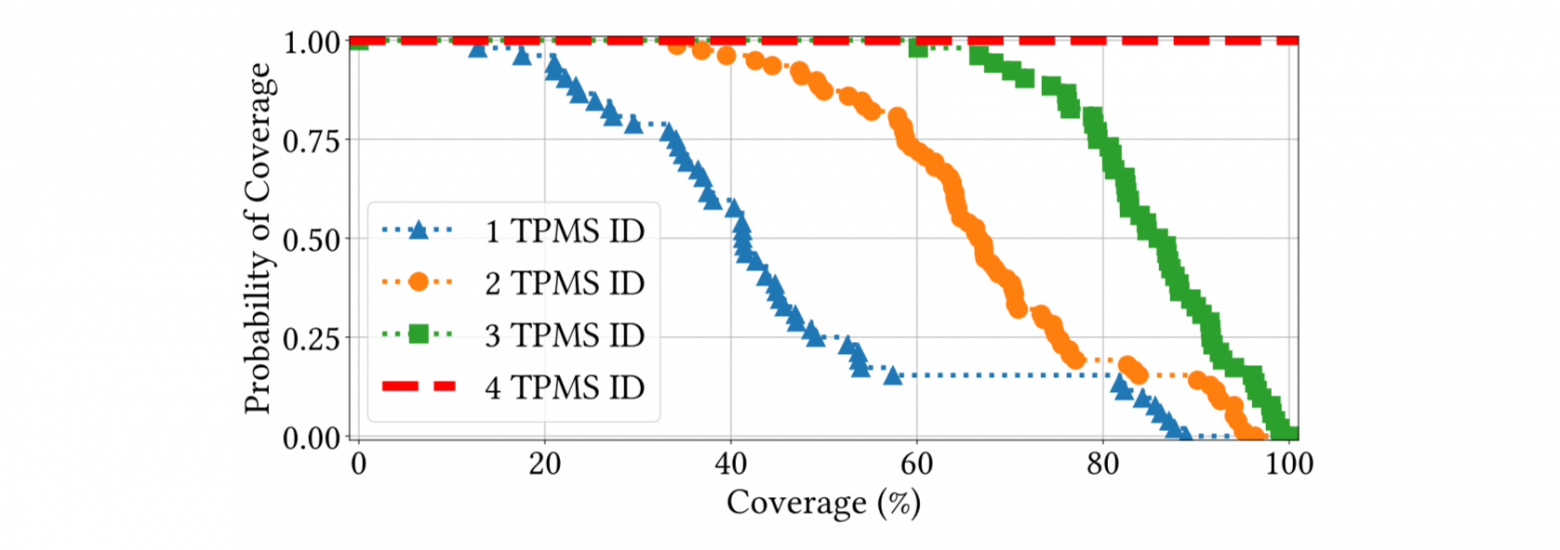

Сигналы TPMS передаются редко, и вероятность захвата всех 4 датчиков на проезжающем по дороге автомобиле уменьшается с увеличением скорости автомобиля. На рис. На рис. 5 показано количество передач TPMS, которые были бы потеряны, если бы использовался только один, два или три идентификатора для отслеживания вместо всех четырёх. Чтобы проанализировать это, были объединены все измерения набора данных в одноминутные промежутки времени – стандартная частота передачи данных составляет 30-60 секунд, тогда можно подсчитать количество появлений каждого идентификатора TPMS в сравнении с количеством появлений транспортного средства, которому он принадлежит. Это было названо покрытием, и оно представлено на оси x на рис. 7.

Охват, равный 100%, означает, что определённый идентификатор или группа идентификаторов всегда фиксируются при каждой передаче с транспортного средства, к которому они принадлежат. Ось y представляет вероятность достижения заданного уровня охвата. Когда используется один идентификатор TPMS для отслеживания транспортного средства, средняя вероятность немного превышает 40%, это означает, что для половины транспортных средств в наборе данных теряется по меньшей мере 60% от общего количества сообщений. При использовании 2 или 3 идентификаторов покрытие увеличивается, но даже при использовании 3 идентификаторов TPMS от транспортного средства всё равно теряется по меньшей мере 20% передач для 25% транспортных средств.

Эти цифры относительно невелики, и также необходимо отметить, что большинство этих измерений проводилось с припаркованными автомобилями, поэтому процент должен быть выше, чем в условиях движения, где эти показатели могут значительно снизиться. Выводы свидетельствуют о том, что благодаря подбору автомобилей, сбору и отслеживанию их состояния значительно улучшается качество обслуживания, а в сценариях с более высокой мобильностью прибыль потенциально может быть ещё выше.

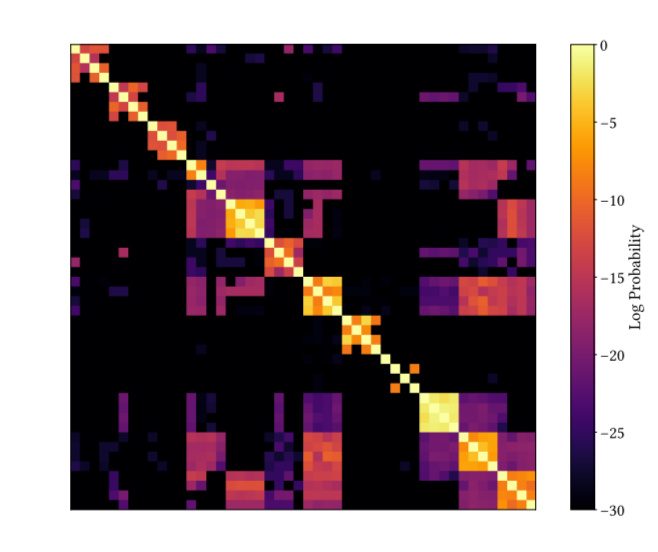

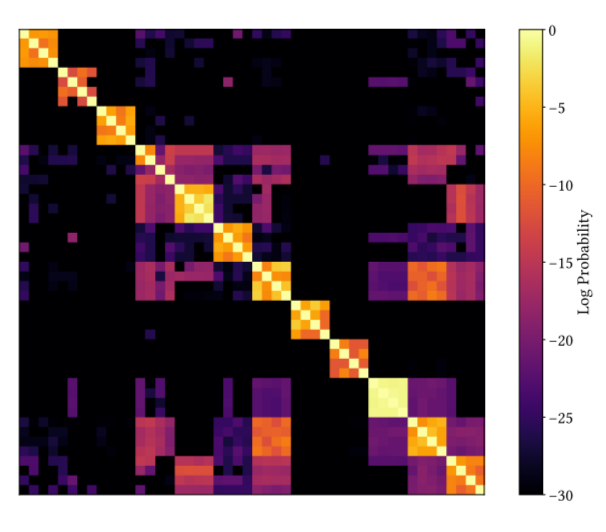

B. Группировка автомобилей на основе коэффициента Жаккара

Индекс Жаккара рассматривается как показатель сходства между двумя наборами коррелированных датчиков (A, B). Эта идея основана на предварительной работе, представленной в [15], с целью преодоления некоторых из её ограничений, поскольку в ней используются смоделированные и контролируемые данные. Индекс Жаккара определяется следующим образом:

В нашем случае |A|, |B| – это количество раз, когда датчики A, B появляются соответственно, а |A ∩ B| – это количество раз, когда оба датчика видны вместе в одном и том же временном окне. Из набора данных извлекается идентификатор датчика шины и временная метка каждого полученного пакета. Затем сравнивается количество совпадений каждого из идентификаторов с остальной частью набора данных, группируя наиболее часто используемые датчики. В частности, для каждой из передач, зарегистрированных от обрабатываемого датчика, генерируется список датчиков, которые отображаются в одном и том же минутном окне (± 30 секунд). Время, необходимое для вычисления индексов Жаккара для всех идентификаторов, составляет около 20 секунд, при этом данные поступают со всех датчиков.

ТАБЛИЦА II: Пример коэффициентов Жаккара для передней левой шины автомобиля 5

Car 5, Front-Left

|

Target |

Other |

|A| |

|B| |

|A ∩ B| |

Jaccard(A, B) |

|

C5-FL |

C5-FR |

991 |

1013 |

888 |

0.7957 |

|

C5-FL |

C5-RR |

991 |

1012 |

864 |

0.7586 |

|

C5-FL |

C5-FL |

991 |

1013 |

686 |

0.5205 |

|

C5-FL |

C12-FR |

991 |

302 |

8 |

0.0677 |

В таблице II показана корреляция 4 различных датчиков TPMS, принадлежащих 4 разным автомобилям, и соответствующих им индексов Жаккара с остальными датчиками TPMS в наборе данных. Показаны только первые четыре идентификатора с наивысшим индексом Жаккара. Видно, что во всех случаях все датчики, принадлежащие одному и тому же автомобилю, имеют наивысшие оценки друг относительно друга. Это верно для всех автомобилей в наборе данных, кроме одного. Для таких случаев в разделе VI-C будет представлен алгоритм, который более точно сопоставляет автомобили, исходя из индекса Жаккара.

Выбрано одноминутное окно, так как это обеспечивает чёткую картину. В частности, на рис. 8 показано распределение перекрытий по всем парам с учётом вышеупомянутого одноминутного окна. Видны двенадцать кластеров (соответствующих 12 проверенным автомобилям), и многие из них можно разделить с относительной лёгкостью. Чтобы получить все автомобили, можно использовать итеративный подход, при котором выбираются наиболее вероятные кластеры и удаляются из последующих итераций. Это будет подробно обсуждаться в разделе VI-C.

Помимо того факта, что идентификаторы, принадлежащие одному и тому же автомобилю, передаются в одинаковые временные интервалы, также можно отметить, что в большинстве случаев имеется несколько общих битов. Для набора данных количество общих байтов колеблется в пределах 2-5, но также видно, что после общих байтов следующий октет обычно формируется из последовательных чисел. Это понимание в сочетании с вероятностными наблюдениями, полученными с помощью индекса Жаккара, может обеспечить чёткую идентификацию отдельных автомобилей.

C. Сопоставление автомобиля

Для обеспечения надёжного отслеживания цель состоит в объединении нескольких идентификаторов TPMS, связанных с одним транспортным средством (например, 4 для легковых автомобилей). Наивный подход, основанный на попарном сравнении индекса Жаккара, страдает от ограничений, таких как потенциальные несоответствия из-за более сильных корреляций между датчиками разных автомобилей и невозможность справиться с транзитивностью (например, если датчик A коррелирует с B, а B – с C, но A напрямую не коррелирует с C).

Для решения этих проблем предлагается алгоритм, который итеративно группирует идентификаторы на основе уменьшения порогового значения индекса Жаккара. Начиная с высокого порогового значения, определяются сильно коррелированные группы (например, самые яркие кластеры на рис. 8). Меньшие группы временно сохраняются, а затем объединяются в переходном режиме. Этот процесс продолжается с уменьшением пороговых значений до тех пор, пока не будут сопоставлены все потенциальные транспортные средства. Автомобили, которые не были полностью сопоставлены (т. е. только с 2 или 3 идентификаторами), также могут быть предоставлены в качестве выходных данных алгоритма.

ТАБЛИЦА III: Сравнение методов взаимной корреляции и индекса Жаккара для различных временны́х интервалов, а также прямого и устойчивого сопоставления.

|

Method |

Agg. (s) |

Naive Match |

Robust Match |

Comp. Time (s) |

|

Xcorr |

5 sec |

5 |

9 |

2.0970 |

|

10 sec |

6 |

10 |

1.5616 |

|

|

30 sec |

8 |

11 |

1.1017 |

|

|

1 min. |

8 |

12 |

0.8708 |

|

|

2 min. |

10 |

12 |

0.6534 |

|

|

Jaccard |

5 sec |

7 |

10 |

34.1570 |

|

10 sec |

9 |

12 |

23.7702 |

|

|

30 sec |

10 |

12 |

21.1729 |

|

|

1 min. |

11 |

12 |

19.1987 |

|

|

2 min. |

11 |

12 |

18.2871 |

Сравним этот подход с классическим методом взаимной корреляции временных рядов (таблица III). Хотя взаимная корреляция, как правило, выполняется быстрее, метод индекса Жаккара обеспечивает более высокую точность идентификации автомобилей, особенно в больших наборах данных с потенциально неоднозначными корреляциями. В сценариях с множеством автомобилей прогнозируется, что разница между обоими подходами увеличится, поскольку большее количество анализируемых транспортных средств может привести к более неоднозначным результатам корреляции.

Этот анализ показывает, что идентификация транспортного средства может быть выполнена с помощью относительно простых аппаратных средств и методов анализа данных. Выбор между методами Jaccard index и crosscorrelation зависит от конкретных требований приложения: при кросс-корреляции приоритет отдаётся скорости, в то время как при использовании индекса Jaccard приоритет отдаётся точности.

VII. РЕЗУЛЬТАТЫ АНАЛИЗА КОНФИДЕНЦИАЛЬНОСТИ

A. Анализ отдельных автомобилей

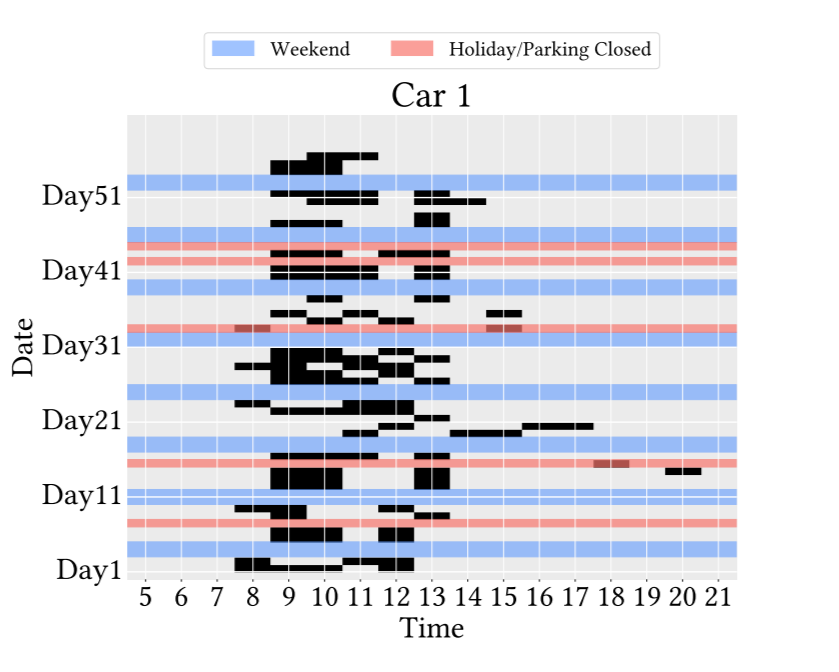

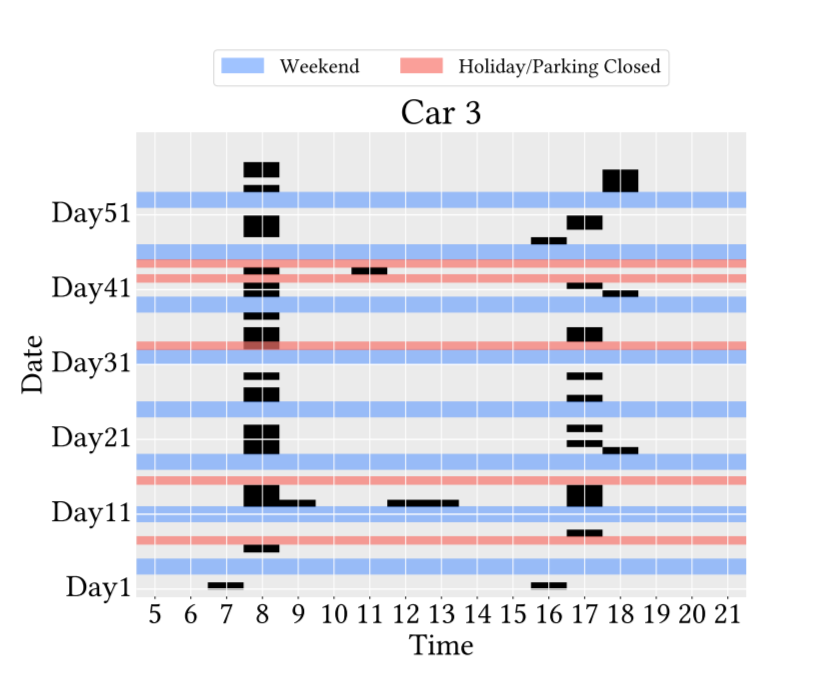

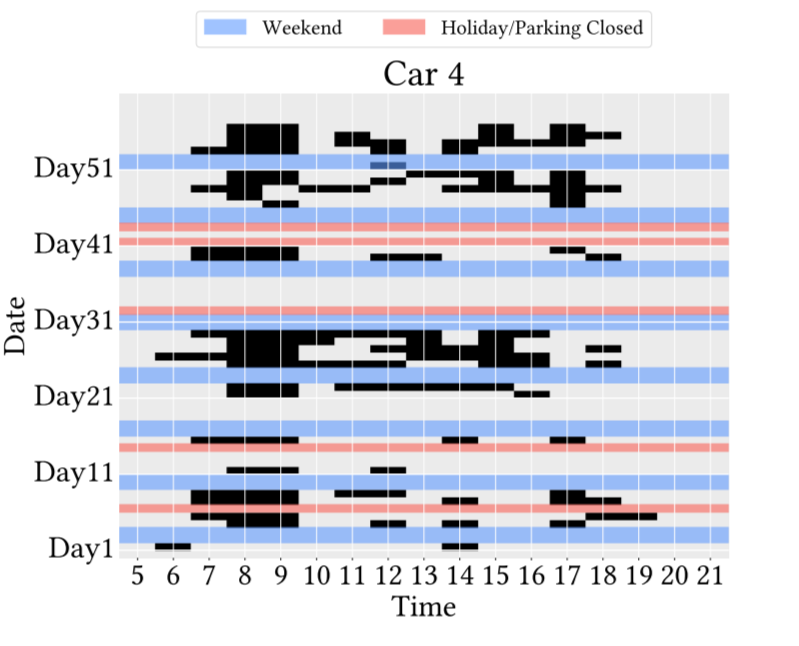

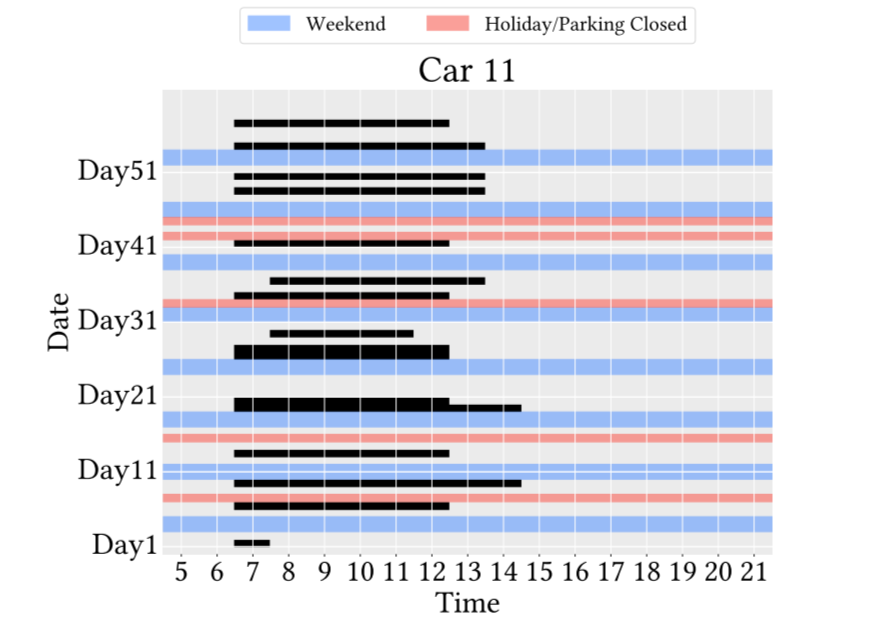

Теперь рассмотрим более подробно временные характеристики отдельных автомобилей, которые наблюдаются в наборе данных. Кроме того, в этом разделе анализируются модели внешнего вида наиболее распространённых автомобилей в наборе данных, демонстрирующие, как злоумышленник может получить личную информацию о передвижениях и поведении владельца. Подчёркиваем, что, поскольку нет достоверных данных (реальной личности пользователя), поведение и шаблоны, описанные здесь, являются гипотетическими. Следующие примеры использования должным образом решают проблему, упомянутую в разделе I, раскрывая временные данные, которые можно получить с помощью идентификаторов шин, и возможность злоумышленников собирать эти данные с течением времени.

Изучен распорядок четырёх работников. Первую машину регулярно используют в определённое время в 8:00 утра (кроме одного дня) в течение недели, и она всегда выезжает в 17:00 вечера. Исходя из продолжительности рабочего дня, можно сделать вывод, что этот профиль принадлежит сотруднику компании, работающему полный рабочий день. Также можно извлечь дополнительную информацию из этих шаблонов. На 12-й день они вышли на улицу пообедать, и была проведена идентификация их машины примерно с 12:00 до 13:00, так как на обед ушло около 1 часа. Ещё один вывод, который можно извлечь, заключается в том, что по пятницам их машину никто не видит, потому что в эти дни они обычно работают из дома. Таким образом, на основе данных TPMS также можно сделать вывод о том, как люди работают удалённо или лично.

На рис. 9а показаны наблюдения за машиной № 1 во время измерительной кампании. Описанная закономерность хорошо видна, поскольку рабочий обычно приходит в 8:00 утра и уходит в 12:00 дня. Однако сопоставив выходные и местные праздники, мы можем дополнительно объяснить пробелы в данных. Такая схема вождения соответствует работнику, работающему неполный рабочий день, что на самом деле так и есть.

Помимо обычного рабочего времени, также можно наблюдать аномалии. На 14-й день водитель ушёл в обычное время, но появился позже вечером. Это можно объяснить тем, что водитель посещал университетские курсы неподалёку и по дороге домой проезжал по дороге рядом с рабочим местом. На следующий день также видно, что тот же водитель посещал другие занятия и решил вернуться тем же маршрутом. На второй день рабочее место все еще было закрыто на праздники, и всё же нам всё ещё удавалось перехватывать передачи с близлежащей дороги. Это ещё больше подтверждает уверенность в возможности развертывания инфраструктуры отслеживания автомобилей, поскольку можно надёжно фиксировать передачи с близлежащих дорог и движущихся автомобилей. Эти передачи были зафиксированы только с помощью одного из идентификаторов автомобиля, что усиливает подход к сопоставлению автомобилей, предложенный в разделе VI-C.

Рисунок 9в имеет ту же структуру, что и рисунок 9б, но есть несколько ключевых отличий. Видно больше передач в течение дня (марки разные), поэтому мы можем чаще фиксировать передачи в их автомобилях. Режим работы также довольно стабилен, однако в некоторые дни видно, что машина не появлялась в течение нескольких дней подряд. На самом деле этот режим соответствует режиму работы наёмного работника в здании. Перерывы в течение нескольких дней объясняются тем, что этот человек работал в другом месте или был в командировке. В последнюю неделю кампании по измерению этот работник отправился в более длительную поездку, и всё это время его не было видно. Помимо отслеживания поведения отдельных лиц, исследование показывает, что компании потенциально могут использовать эту информацию для отслеживания своих сотрудников без их согласия или ведома, поскольку водители не могут контролировать передачу данных.

Следующий пример – наёмный работник на неполный рабочий день, который приходит на несколько дней в неделю и работает по более короткому графику, чем работники, занятые полный рабочий день. Интересно то, что можно записывать передачи TPMS каждый час, даже когда автомобиль не двигался. Во время экспериментов было замечено, что каждый бренд TPMS использует разные стратегии, как это видно на обоих рисунках. 9б и рис. 9г. Мы заметили, что датчики TPMS, используемые Toyota, как правило, передают данные непрерывно, такие бренды, как Ford или Nissan, делают это менее регулярно, а такие бренды, как Renault, передают данные только при обнаружении движения на колёсах.

B. Анализ давления

Дополнительная информация также может быть получена из данных, предоставляемых декодерами с открытым исходным кодом. Например, давление в шинах может указывать на размер и вес автомобиля, поскольку для больших внедорожников или грузовиков, как правило, требуется более высокое давление. Кроме того, это могло бы предоставить информацию о весе груза грузовика (чем выше нагрузка, тем выше давление в шинах), которую можно было бы использовать в сочетании с ранее описанным анализом и сделать возможными более изощрённые атаки, нацеливаясь на колёса, которые находятся в худшем состоянии.

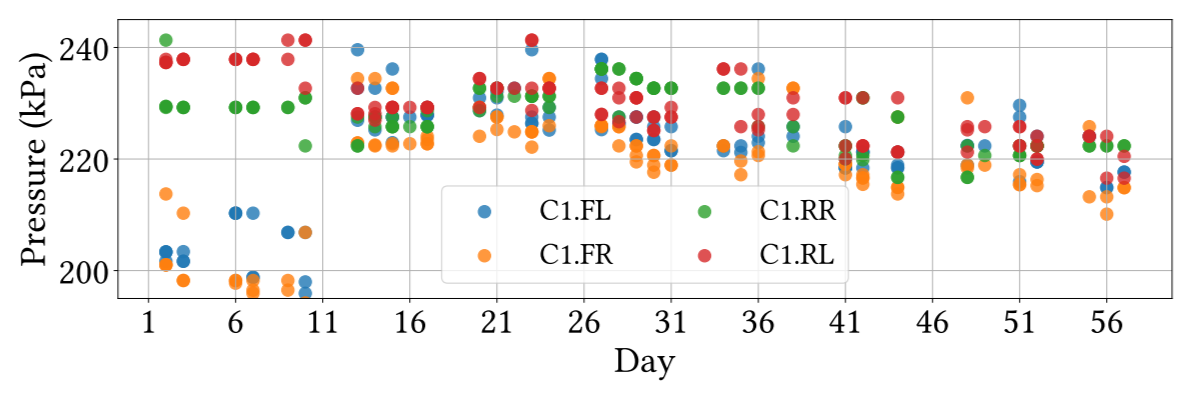

На рис. 10 показано давление в 4 шинах для автомобиля 1. Из этого можно сделать вывод, что это автомобиль утилитарного размера, поскольку максимальное давление составляет около 230 кПа (обратите внимание, из-за температуры можно ожидать некоторого колебания давления). Ещё одно открытие заключается в том, что во время измерительной кампании водитель заметил потерю давления в передних колёсах, и можно наблюдать, что начиная с 13-го дня, он подкачивал шины.

Автомобили становятся все более совершенными с точки зрения технологий. Однако их постоянно растущая сложность расширила возможности для атак и сделала их объектом многочисленных видов кибератак. И в ближайшем будущем, когда будет подключено больше транспортных средств и дорожной инфраструктуры, эти атаки станут ещё более опасными [16].

В последнее десятилетие работы были сосредоточены на попытках взлома шины CAN [17], стека Bluetooth [18] или информационно-развлекательных систем автомобиля [19], поскольку они управляют важными компонентами автомобиля, а также обрабатывают конфиденциальные данные, в том числе геолокацию и маршруты автомобиля. Атаки также могут осуществляться через подключение транспортного средства к инфраструктуре сотовой связи [20]. Все эти типы атак требуют более сложных методов доступа и не могут быть применены пассивно. Кроме того, поскольку эти системы регулярно изучаются, также появляются контрмеры, которые могут быть реализованы в последующих обновлениях автомобиля.

В этой статье сосредоточено внимание на TPMS, поскольку это часто упускаемый из виду компонент автомобиля. И на самом деле обычно практически невозможно определить, какой датчик TPMS установлен в наших автомобилях. Хотя в предыдущих исследованиях рассматривались уязвимости TPMS [5], [15], [21], эти исследования в основном основывались на моделировании или ограниченном количестве реальных данных. Кроме того, они часто фокусировались на активных атаках (например, на подмене), а не на пассивном отслеживании, обеспечиваемом недорогими SDR-сетями. В отличие от предыдущих работ, в этой статье представлен всесторонний анализ, основанный на крупномасштабном наборе данных SDR, собранном с использованием недорогих приёмников в реальных условиях. Это позволяет исследовать долгосрочное отслеживание и анализ закономерностей, выявляя практические последствия широкого использования SDR для обеспечения конфиденциальности. Выводы подчёркивают необходимость пересмотра существующих правил кибербезопасности (например, правил ООН № 155 [2], [3]), чтобы учесть уязвимости TPMS и обеспечить защиту от эксплойтов при передаче данных.

В некоторых исследованиях предлагалось добавить шифрование [22], [23], [24], [25] или даже полностью изменить конструкцию датчика [8], однако, насколько известно, ни одно из этих решений не получило широкого распространения среди производителей автомобилей. Возможность перехватывать такое количество передач подчёркивает необходимость устранения рисков конфиденциальности, которые обсуждается в этой работе.

Недавно Pirelli и Bosch предложили новую систему TPMS под названием Cyber Tyre [26]. Эта концепция использует Bluetooth Low Energy (BLE) для передачи информации в ЭБУ автомобиля, что может повлечь за собой определённые риски, поскольку устройства BLE могут быть прослушаны [27]. Кроме того, эта система предназначена для дорожных и гоночных автомобилей более высокого класса, поэтому не ожидается, что в ближайшем будущем она получит широкое распространение на большинстве транспортных средств.

Таким образом, хотя в предыдущих работах изучались возможные угрозы конфиденциальности и безопасности в TPMS, их подходы имеют существенные ограничения, в основном связанные с отсутствием реальных данных и аналитических исследований. Эта работа направлена на устранение предыдущих ограничений путём развёртывания недорогих приёмников спектра для сбора реальных данных TPMS, оценки текущего внедрения протоколов и анализа последствий для безопасности и конфиденциальности водителей. Исследование является своевременным, учитывая вышеупомянутые действующие нормативные акты в отношении киберугроз на уровне Организации Объединённых Наций и во многих странах мира.

IX. ЗАКЛЮЧЕНИЕ

Очевидно, что сигналы TPMS, изначально введённые для повышения безопасности дорожного движения, могут использоваться не по назначению для отслеживания транспортных средств и, следовательно, схемы передвижения их владельцев с помощью сети недорогих программно-определяемых приёмников спектра. Отсутствие шифрования и стандартизации является одной из основных причин. Эта информация может быть использована злоумышленниками для определения схем передвижения отдельных лиц или для отслеживания людей в городах, если для записи доступно несколько объектов. Кроме того, утверждается, что на практике довольно легко связать датчики TPMS с конкретным человеком, представляющим интерес. Приёмник сигнала TPMS может быть объединён в одну систему с камерой, или, если известен домашний адрес интересующего человека, целенаправленная запись в доме этого человека может выявить его уникальные идентификаторы датчиков TPMS. Как только эти идентификаторы станут известны, перемещения этого человека можно будет отслеживать с помощью недорогого общедоступного программного обеспечения, определяемого радиоприёмники. Злоумышленники могут использовать эту информацию для изучения, прогнозирования и манипулирования передвижениями человека, объектами интереса и моделями поведения. Хотя существуют предложения по повышению конфиденциальности датчиков TPMS, не получилось найти ни одного реального решения от производителей. Поэтому мы настоятельно призываем законодателей, политиков и производителей предпринять необходимые шаги для повышения конфиденциальности и безопасности системы мониторинга давления.

Благодарности

Исследование, проведённое IMDEA Networks, было частично профинансировано armasuisse в рамках Программы кибернетических и информационных исследований, частично Программой НАТО “Наука во имя мира и безопасности” в рамках гранта G5461 и частично проектом PID2022-136769NB-I00, финансируемым MCIN/AEI /10.13039/501100011033 / FEDER, UE.

Ссылки

[1] M. Kreil, Flupke, Wir wissen wo dein Auto steht (2024).

[2] E. United Nations, S. Council, ECE/TRANS/WP.29/2020/79: Proposal for a new UN Regulation on uniform provisions concerning the approval of vehicles with regards to cyber security and cyber security management system (2020).

[3] Unece, UN Regulations on Cybersecurity and Software Updates to pave the way for mass roll out of connected vehicles (2020).

[4] E. Union, Regulation (EU) 2019/2144 of the European Parliament and of the Council on type-approval requirements for motor vehicles and their trailers, and systems, components and separate technical units intended for such vehicles (2019).

[5] I. Rouf, R. Miller, H. Mustafa, T. Taylor, S. Oh, W. Xu, M. Gruteser, W. Trappe, I. Seskar, Security and privacy vulnerabilities of in-car wireless networks: A tire pressure monitoring system case study, in: 19th USENIX Security Symposium, USENIX Association, Washington, DC, USA, 2010, pp. 323–338.

[6] S. Velupillai, L. Guvenc, Tire pressure monitoring [applications of control], IEEE Control systems magazine 27 (6) (2007) 22–25.

[7] J. Caban, P. Drozdziel, D. Barta, ´ S. Li ˇ sˇcˇak, Vehicle tire pressure ´ monitoring systems, Diagnostyka 15 (3) (2014) 11–14.

[8] K. Daimi, M. Saed, Securing tire pressure monitoring system, in: Proceedings of the 2018 the 14th Advanced International Conference on Telecommunications Conference, Barcelona, Spain, IARIA, Barcelona, Spain, 2018, pp. 22–26.

[9] R. Suender, G. Prokop, T. Roscher, Comparative Analysis of Tire Evaluation Methods for an indirect Tire Pressure Monitoring System (iTPMS), SAE International Journal of Passenger Cars – Mechanical Systems 8 (2015-01-1519) (2015) 110–118.

[10] C. R. Bowen, M. H. Arafa, Energy Harvesting Technologies for Tire Pressure Monitoring Systems, Advanced Energy Materials 5 (7) (2015) 1401787.

[11] Autel, MaxiTPMS TS501 | Autel (2023).

[12] FCC, OET List Exhibits Report ID: MRXFG2R4MA (2011).

[13] R. W. Stewart, K. W. Barlee, D. S. W. Atkinson, Software Defined Radio Using MATLAB & Simulink and the RTL-SDR, Strathclyde Academic Media, Glasgow, GBR, 2015.

[14] B. Larsson, Rtl 433: Program to decode radio transmissions from devices on the ISM bands (and other frequencies) (2022).

[15] K. Hacker, S. Graham, S. Dunlap, Vehicle Identification and Route Reconstruction via TPMS Data Leakage, in: J. Staggs, S. Shenoi (Eds.), Critical Infrastructure Protection XIII, IFIP Advances in Information and Communication Technology, Springer International Publishing, Cham, 2019, pp. 123–136.

[16] X. Sun, F. R. Yu, P. Zhang, A Survey on Cyber-Security of Connected and Autonomous Vehicles (CAVs), IEEE Transactions on Intelligent Transportation Systems 23 (7) (2022) 6240–6259.

[17] M. Bozdal, M. Samie, I. Jennions, A Survey on CAN Bus Protocol: Attacks, Challenges, and Potential Solutions, in: 2018 International Conference on Computing, Electronics & Communications Engineering (iCCECE), IEEE, Southend, UK, 2018, pp. 201–205.

[18] D. Antonioli, M. Payer, On the Insecurity of Vehicles Against ProtocolLevel Bluetooth Threats, in: 2022 IEEE Security and Privacy Workshops (SPW), IEEE, San Francisco, CA, USA, 2022, pp. 353–362.

[19] S. Jeong, M. Ryu, H. Kang, H. K. Kim, Infotainment System Matters: Understanding the Impact and Implications of In-Vehicle Infotainment System Hacking with Automotive Grade Linux, in: Proceedings of the Thirteenth ACM Conference on Data and Application Security and Privacy, CODASPY ’23, Association for Computing Machinery, New York, NY, USA, 2023, pp. 201–212.

[20] Y. Li, Q. Luo, J. Liu, H. Guo, N. Kato, TSP Security in Intelligent and Connected Vehicles: Challenges and Solutions, IEEE Wireless Communications 26 (3) (2019) 125–131.

[21] K. T. Sterne, J. M. Ernst, D. K. Kilcoyne, A. J. Michaels, G. Moy, Tire pressure monitoring system sensor radio frequency measurements for privacy concerns, Transportation Research Record 2643 (1) (2017) 34–44.

[22] D. K. Kilcoyne, S. Bendelac, J. M. Ernst, A. J. Michaels, Tire Pressure Monitoring System encryption to improve vehicular security, in: MILCOM 2016 – 2016 IEEE Military Communications Conference, IEEE, Baltimore, MD, USA, 2016, pp. 1219–1224.

[23] A. Kolodgie, P. Berges, R. Burrow, M. Carman, J. Collins, S. Bair, G. D. Moy, J. M. Ernst, A. J. Michaels, Enhanced TPMS security through acceleration timed transmissions, in: MILCOM 2017 – 2017 IEEE Military Communications Conference (MILCOM), IEEE, Baltimore, MD, USA, 2017, pp. 35–39.

[24] C. Solomon, B. Groza, LiMon – Lightweight Authentication for Tire Pressure Monitoring Sensors, in: A. Becue, N. Cuppens-Boulahia, ´ F. Cuppens, S. Katsikas, C. Lambrinoudakis (Eds.), Security of Industrial Control Systems and Cyber Physical Systems, Lecture Notes in Computer Science, Springer International Publishing, Cham, 2016, pp. 95–111.

[25] M. Vaszary, A. Slovacek, Y. Zhuang, S.-Y. Chang, Securing Tire Pressure Monitoring System for Vehicular Privacy, in: 2021 IEEE 18th Annual Consumer Communications & Networking Conference (CCNC), IEEE, Las Vegas, NV, USA, 2021, pp. 1–6.

[26] Pirelli, Cyber™ Tyre | Pirelli (2024).

[27] M. Casar, T. Pawelke, J. Steffan, G. Terhorst, A survey on Bluetooth Low ¨ Energy security and privacy, Computer Networks 205 (2022) 108712.

Автор: Pisikak