В статье Путь Samurai я писал про нишу, которую российские железячники нашли в самом неожиданном месте: в пространстве между законом, обязывающим уничтожать данные, и полным отсутствием регулятора, которому это было бы интересно. Тогда речь шла о серверах и ноутбуках — Samurai GX в стойке, Samurai NT под крышкой ноутбука. Логика была железная: уничтоженного кристалла NAND нет — нет информации.

Следующий шаг той же логики — телефон. Он всегда в кармане, он всегда включён, и именно он первым попадает в руки при досмотре, при задержании, при «простой проверке документов». Поэтому разговор про GuardDo Pixel — это прямое продолжение разговора про Samurai, только теперь защищается не серверная стойка, а устройство, которое знает о тебе больше любого сервера.

И здесь я неизбежно сталкиваюсь с GrapheneOS — потому что в любом разговоре про приватный телефон эта прошивка появляется как ответ на все вопросы сразу. Хочу объяснить, почему это не так.

GrapheneOS: хорошая прошивка с неудобной правдой

Начнём честно. GrapheneOS — технически сильная система. Открытый код, hardened kernel, sandboxed Google Play, отсутствие Google-блобов по умолчанию. Сообщество не врёт, когда говорит, что это лучшее массовое из того, что есть в мире кастомных Android-прошивок для параноиков.

Но у этой медали есть несколько сторон, о которых в восторженных рекомендациях говорят значительно тише.

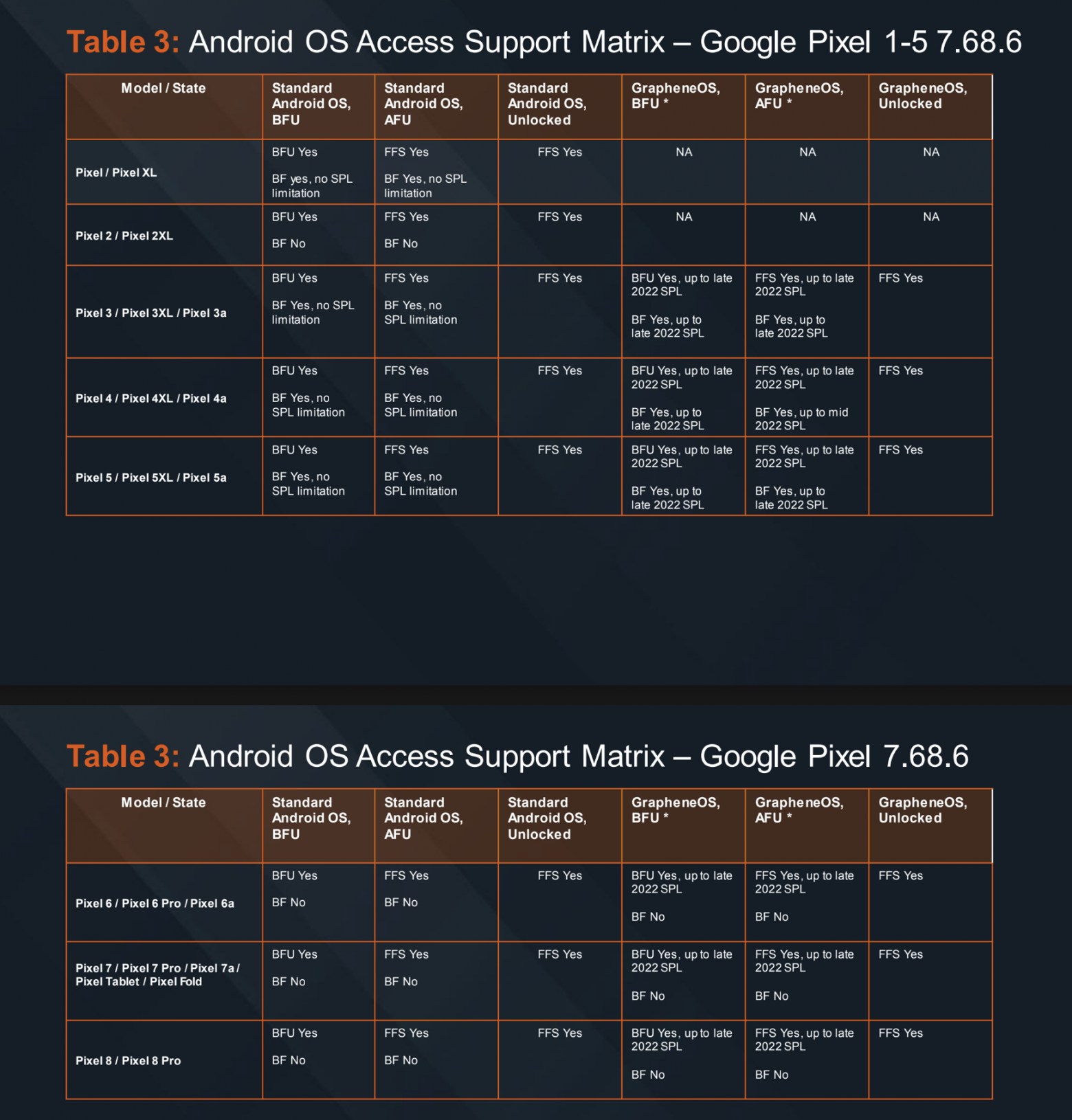

Первое — про Cellebrite. Существует утёкший внутренний документ Cellebrite UFED, таблица поддержки Android-устройств версии 7.68.6, февраль 2024 года. Там есть отдельная колонка для GrapheneOS:

На тот момент все последние моделиPixel 6–8 с GrapheneOS в заблокированном состоянии и с актуальными патчами безопасности Cellebrite брутфорс пароля не проходит — это правда. Но как только телефон разблокирован или пароль известен следователю — Full File System extraction, Yes. Полная файловая система. Без ограничений.Оба Ваших пространства видны, Вы никак не спрячете свою серую часть телефона. GrapheneOS в этом сценарии не даёт ровным счётом ничего сверх стока. Я общался с представителями компании GuardDo и они уверяли, что у них есть доступ к более современным документам, но они не могут их опубликовать в целях защиты владельца UFED-комплекса. О зато Вы можете посмотреть хотя бы документацию от 24ого года выше.

Иными словами: GrapheneOS защищает от Cellebrite ровно до того момента, пока телефон у вас в руках и заблокирован. Как только он оказался не в ваших руках в разблокированном виде — или как только вас попросили ввести пароль — защита исчезает. То есть сразу оба Ваших пространства будут замечены форензик комплексом

Тезис «Cellebrite не умеет в GrapheneOS» — это миф для тех, кто не читал сами таблицы Cellebrite.

Второе — про видимость. GrapheneOS поддерживает несколько пользовательских профилей. Звучит как двойное пространство. Но переключение между ними происходит через настройки или через всплывающее меню управления — и это меню всегда показывает, сколько профилей существует. Никакого plausible deniability: любой человек, взявший телефон в руки, сразу видит, что «что-то есть ещё». Пароль на экране блокировки не определяет, в какое пространство вы попадаете — он просто открывает одно, единственное, видимое.

Третье — про доверие к разработчику. GrapheneOS — это Canadian nonprofit и сообщество вокруг одного главного разработчика. Открытый код — это хорошо для аудита. Но это также означает: никакой юридической ответственности, никакого SLA, никаких гарантий непрерывности. Сегодня разработчик есть, завтра — нет. Это не теория: история проекта уже пережила один болезненный раскол (CopperheadOS), и никто не застрахован от повторения.

Четвёртое — про узнаваемость. GrapheneOS — известная прошивка с характерными признаками на уровне системного поведения, метаданных загрузчика и специфики работы с профилями. Любой квалифицированный форензик опознаёт её за минуту. Это не конспирология — это просто следствие того, что прошивка публична, подробно описана и хорошо изучена именно теми, кому нужно её изучать. Сам факт наличия GrapheneOS на телефоне уже сигнализирует о намеренной защите данных — и автоматически повышает интерес к устройству.

GuardDo Pixel: что это на самом деле

GuardDo за основу так же берёт Google Pixel — аппарат с аппаратным чипом безопасности Titan M2и строит поверх него собственную архитектуру приватности. Не модифицирует существующую — строит новую, с другой логикой в основании.

Начать стоит с того, что устройство прошло реальные испытания. GuardDo Pixel тестировался на противодействие Cellebrite UFED и Pegasus — двум наиболее распространённым инструментам извлечения данных из мобильных устройств. Результаты в обоих случаях положительные: скрытое (серое) пространство при вводе «белого» пароля не монтируется и остаётся невидимым для инструментов извлечения. Это не маркетинговое заявление — это задокументированный результат, который компания показывает клиенту.

Двойное пространство — через пароль, не через меню. Белое пространство открывается своим паролем, серое — своим. Никакого всплывающего меню с информацией о том, что есть «ещё что-то». Никакого списка профилей. С точки зрения человека, держащего телефон в руках и видящего обычный экран блокировки, — это просто телефон. Это и есть plausible deniability в настоящем смысле слова: не «спрячем поглубже», а «сделаем так, чтобы скрывать было нечего». В отличие от GraphenOS, на котором один “общий” пароль. Именно это закрывает тот самый сценарий, где GrapheneOS бессилен: телефон оказался разблокирован не в тот момент. В случае GuardDo Pixel этот момент можно контролировать.

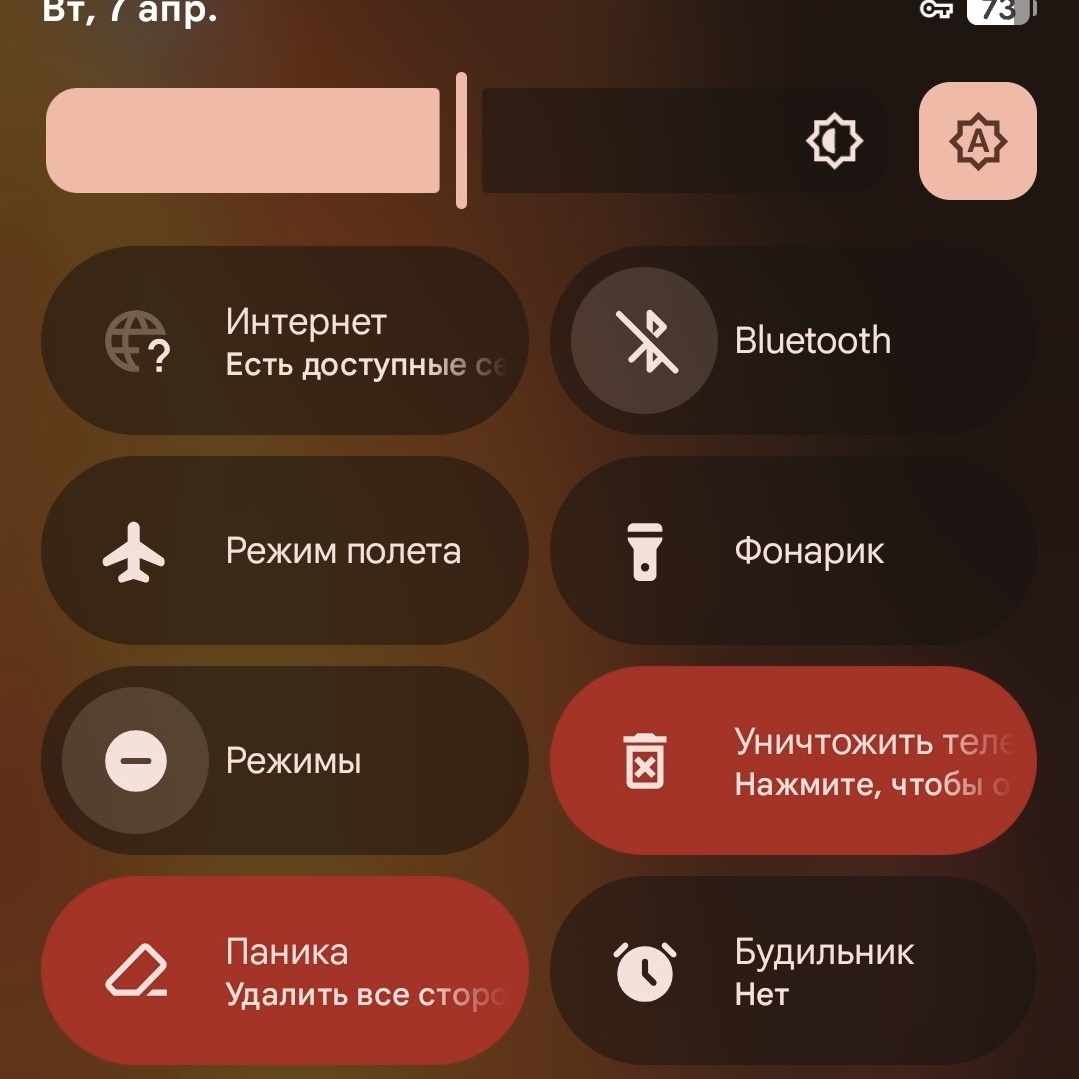

Семь сценариев уничтожения данных. Это прямое наследие философии Samurai, только теперь в кармане:

-

вводишь специальный пароль на экране блокировки — телефон уничтожаются, он буквально превращается в кирпич, с ним уже ничего не сделает и с информацией тем более. Это просто черный экран;

-

пять неверных вводов подряд — автоматическое уничтожение телефона;

-

физическая тревожная кнопка через всплывающие окно;

-

Через отпечаток пальца;

-

удалённый сигнал — SMS или звонок с заранее заданного номера запускает уничтожение;

-

таймер неактивности — телефон, которым не пользовались заданное количество часов, уничтожает данные самостоятельно;

-

Уничтожения через активацию “режим-полёта”, если эта функция включена в настройках у пользователя.

Самое интересное, что с вашим телефоном буквально ничего нельзя сделать, если вы активировали функцию «уничтожение» любым способом. Телефон превращается в кирпич с вечно чёрным экраном. То есть вы даже не сможете его включить, у вас будет черный экран и всё. И даже если вы разберет телефон и достанете флеш память, то этого ничего не даст, так как чип шифрования стоит отдельно.

Уничтожение сотрет все разделы, включая систему, вендор, данные, метаданные с перезаписью. А учитывая то, что у нас заблокирован загрузчик и прошивка подписана ключами GuardDo — это кирпич навсегда без возможности восстановления.

Но даже если разобрать телефон, то доступ к флеш-памяти ничего не даст, так как ключи шифрования будут хранится отдельно на чипе шифрования Google Tensor — следовательно, доступ к памяти ничего не даст, это будет зашифрованное месиво в AES-256 бит.

Анонимная прошивка без узнаваемого профиля. В отличие от GrapheneOS, которую форензик опознает по характерным метаданным, кастомная прошивка GuardDo не имеет публично описанных признаков. Нет «шаблона для поиска». Телефон не сигнализирует о своей защищенности — и именно поэтому он защищен лучше. Вы не отличите его внешне и на “белом” пространстве. Вам будет казаться, что это обычный телефон. Но в телефоне, также отсутствуют трекеры и все сервисы гугл

Защита от прослушки и перехвата. Отдельный блок функций прошивки: блокировка несанкционированного доступа к микрофону и камере на уровне системы, защита от перехвата в мобильной сети, контроль сетевых соединений приложений.В том числе, гибко настраиваемый порт usb, чтобы к заблокированному телефону нельзя было подключиться

Безопасный мессенджер. Команда GuardDo консультирует по p-2-p мессенджерам И, само собой, в таком телефоне Вы найдёте специальную настройку, которая работает в фоновом режиме и позволяет пользоваться telegram, YT и всеми любимыми сервисами как раньше. Оба решения живут на Google Pixel. Это не случайность: Pixel — единственная линейка, где аппаратная безопасность достаточно серьезна, чтобы на неё можно было строить что-то осмысленное. Сами разработчики GuardDo pixel и GrapheneOS прямо говорят: других вариантов нет, только Pixel. Он лучший с аппаратной точки зрения

Но дальше пути расходятся:

GrapheneOS: мы сделаем Android анонимную прошивку “на замке”. Это честная, полезная работа. Но это работа с замком — а не с тем, что происходит, когда замок уже открыт или когда достаточно одного взгляда, чтобы понять, что за дверью что-то есть.

GuardDo: Мы сделаем Android максимально чистым и защищенным от слежки, поставим хороший замок на дверь и дадим вам контроль над разрешениями. Мы сделаем так, чтобы в любой момент времени данные принадлежали только Вам, а в критический момент данных не станет вовсе. А самое главное, в критический момент просто покажи другое пространство, чтобы у окружающих отпали сомнения, что ты обладаешь чем-то особенным.

Вместо вывода

В первой статье я писал, что российские парадоксы иногда рождают неожиданные нишевые продукты, которые идеально ложатся в 152-ФЗ. GuardDo-телефоны — прямое продолжение той же логики. Компания не пытается обмануть регулятора — она просто даёт инструмент, который закон сам требуетТолько теперь не на сервере, а в кармане.

Если после прочтения первой статьи у вас возник вопрос «а что с мобильными устройствами?», то вот ответ. Полный цикл защиты данных по-российски: от стойки 1U до телефона в руке. И кнопка, которая делает то, что в 2026 году стало единственным оставшимся актом свободы — стереть себя из цифрового мира раньше, чем про тебя узнают всё.

Рекомендуемая литература

Продолжение списка из прошлой статьи:

-

NIST SP 800-88 — основной международный стандарт по уничтожению (sanitization) данных на носителях. Документ описывает три уровня уничтожения данных (Clear → Purge → Destroy) и даёт точные методы для каждого типа носителя (HDD, SSD, флешки, оптика, мобильные устройства, облака и т.д.), чтобы данные невозможно было восстановить даже в лаборатории. Текущая версия NIST SP 800-88 Rev. 2 (сентябрь 2025) включает расширенное покрытие мобильных устройств в обновлённом стандарте: раздел 2.2 «Types of Media» — явно включает «phones, mobile computing devices». Обсуждается криптографическое стирание (Cryptographic Erase) для устройств, где накопитель нельзя физически извлечь. Упоминается, что на мобильных устройствах часто применяется только заводской сброс (factory reset) как метод Clear, если нет доступа к низкоуровневым командам. Особое внимание к overprovisioning, wear-leveling и встроенной памяти — именно то, что делает обычное перезаписывание бесполезным на современных смартфонах. Примеры: удалённый wipe, duress-пароли, интеграция с MDM-системами.

-

Отчёт Citizen Lab «From Protest to Peril» и утечки Cellebrite 2025 (внутренние документы).

-

Книга Шошаны Зубофф «The Age of Surveillance Capitalism» (именно её цитирует Лоренц в подкастах).

-

GrapheneOS documentation + форум (для тех, кто решит идти дальше кнопки).

Документация по прошивке GuardDo https://git.guarddo.net/opensource

Автор: EgorKotkin