Уже на этой неделе (с 1 марта 2026 года) вступает в свою законную силу и начинает действовать Приказ ФСТЭК России № 117 «Об утверждении требований о защите информации, содержащейся в государственных информационных системах, иных информационных системах государственных органов, государственных унитарных предприятий, государственных учреждений».

Новый приказ отменяет существовавший более 10 лет приказ ФСТЭК России от 11.02.2013 № 17 «Об утверждении Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах», а также все его последующие редакции и дополнения.

Об этом уже много говорили с момента выхода этого приказа, и продолжают говорить до сих пор. И мы решили сделать «мастер-статью», в которой мы будем размещать максимум полезной информации, о том, как всем нам жить «по-новому» – ведь не исключено, что 117 приказ останется на довольно продолжительное время с нами.

1. Расширение области применения

Теперь требования касаются не только государственных информационных систем (как это было в приказе ФСТЭК России от 11.02.2013 № 17), но и иных информационных систем государственных органов, государственных унитарных предприятий, государственных учреждений и муниципальных структур.

А это означает, что даже муниципальные или региональные системы электронного документооборота, необходимо будет защищать.

Кстати, если информационная система попадает под действие других требований о защите информации (например, для ИСПДн или значимых ОКИИ), то действие нового приказа распространяется на них совместно c уже существующими требованиями.

Ключевой момент: требования распространяются также на информационные системы, взаимодействующие с ГИС. Но, здесь не идёт речь об обязательной аттестации своей ИС, а о приведении собственной ИС в соответствие с требованиями нового приказа.

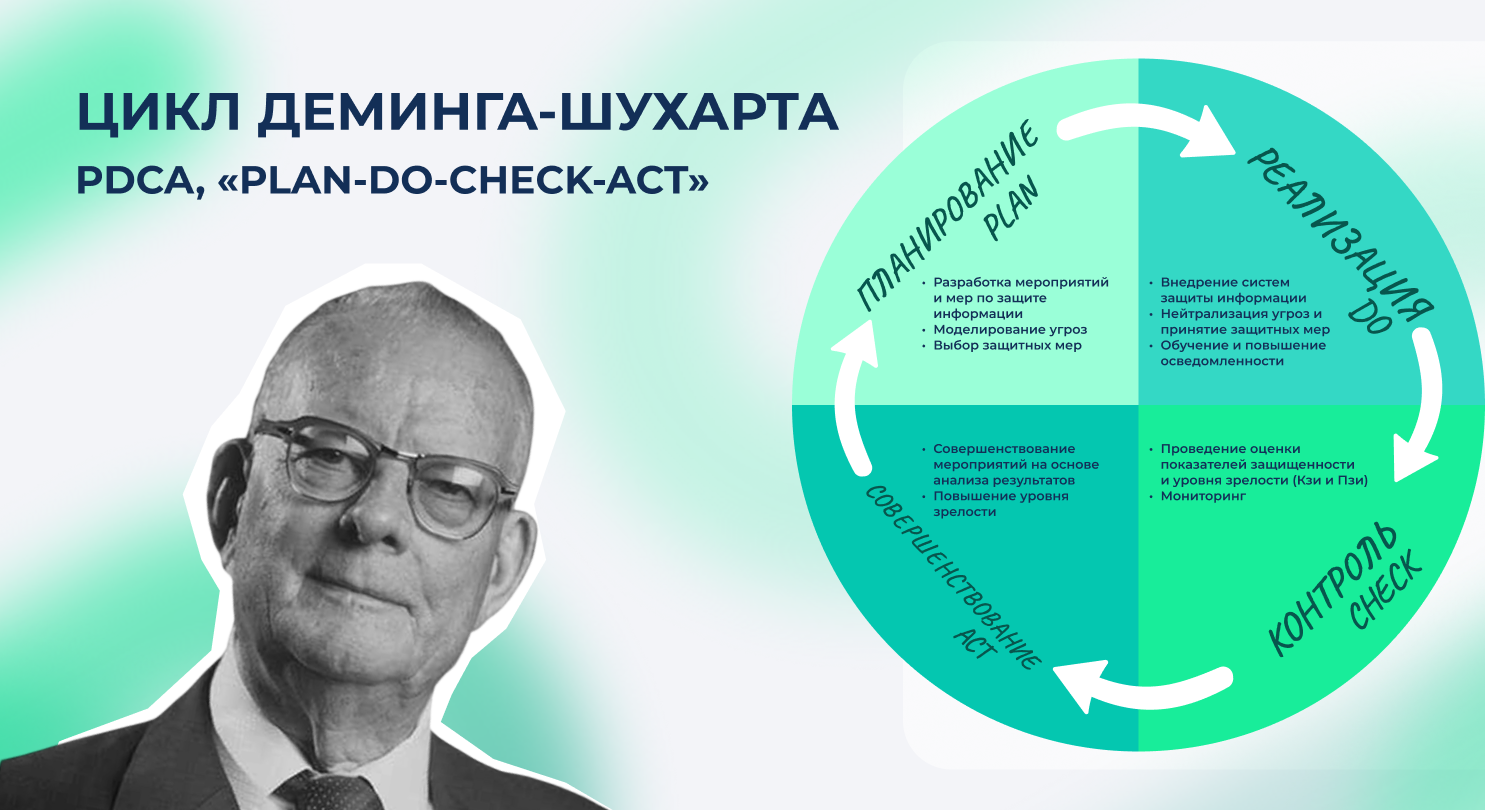

2. Введение процессного подхода защиты информации

Пожалуй, одно из важнейших нововведений приказа. Мы уходим от банального следования требований «бумажной безопасности» в сторону непрерывного процесса управление защитой информации и совершенствования данного процесса.

Этот подход приближает нас к международным стандартам в области ИБ (например, ISO/IEC 27001, который полностью воспроизведён в национальном стандарте ГОСТ Р ИСО/МЭК 27001-2021) и предполагает, что мы теперь будем регулярно пересматривать и адаптировать наши системы защиты с учётом меняющихся угроз.

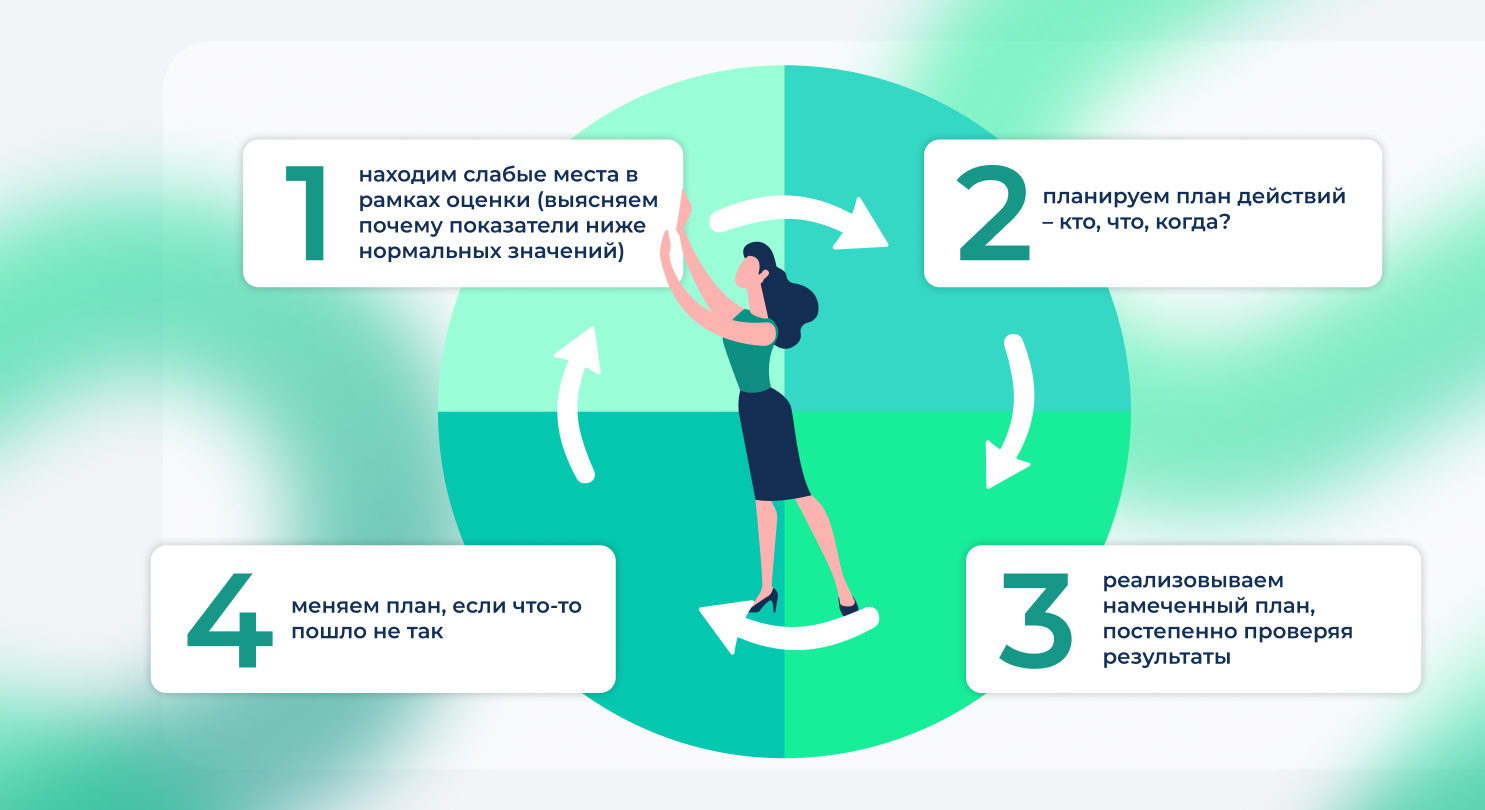

Теперь этот подход можно визуализировать с помощью цикла Деминга-Шухарта (PDCA, «Plan-Do-Check-Act»)

Именно эта цикличность, пусть в немного другой формулировке, прослеживается в требованиях нового приказа (п. 28):

«Управление деятельностью по защите информации должно включать:

а) разработку и планирование мероприятий и мер по защите информации;

б) проведение мероприятий и принятие мер по защите информации;

в) проведение оценки состояния защиты информации;

г) совершенствование мероприятий и мер по защите информации».

3. Новые организационные процессы

Мы видим появление нового документа, который должен быть разработан – «Политика по защите информации». Этот документ будет являться «вершиной» пирамиды документационного обеспечения, своего рода «Конституция» вашей системы защиты информации – он определяет стратегию ИБ: цели, принципы, распределение ролей и ответственность. Политика является отправной точкой для разработки всех остальных документов и мероприятий по обеспечению информационной безопасности.

Затем, у нас появляется ряд внутренних стандартов по защите информации, которые мы также должны разработать и утвердить – требования к пользователям, модели доступа, перечни разрешенного/запрещенного ПО, требования к конфигурациям и настройкам, требования к резервному копированию и к защите мобильных устройств т.д.

Эти стандарты будут отвечать на вопрос «что должно быть обеспечено». Т.е. через них мы трансформируем наши высокоуровневые принципы (из политики) в набор конкретных требований, применимых к различным областям защиты информации.

Ну и в самом низу нашей пирамиды то, что у нас в общем-то и так уже было (или есть) – это внутренние регламенты по защите информации, которые являются логическим продолжением стандартов и отвечают на вопрос «как это обеспечивается». Это могут быть порядок создания/изменения/блокировки учетных записей, порядок предоставления удаленного доступа, порядок предоставления доступа к сети «Интернет», порядок повышения осведомленности пользователей, порядок работы с информацией ограниченного доступа и многие другие регламенты, которые должны были быть у нас и раньше. Следуем ли мы им или нет – дело житейское, но как минимум пересмотреть их под новые требования необходимо.

Конечно же возникает огромное количество вопросов: что должно быть отражено в этих документах, как они должны быть оформлены, а можно ли совместить несколько документов в одном и т.д.

Однозначно здесь ответить тяжело, НО – по информации от представителей ФСТЭК России на профильных мероприятиях (SOC Forum, Инфофорум, ТБ Форум) такой вариант возможен. Главное всё-таки, что внутри документа, и как он исполняется, а вопрос с его названием – дело второе.

Более того, наш регулятор и здесь собирается нам помочь – во второй половине года (наверное, ближе к концу) обещают выйти в свет «типовые» документы.

4. Кадровая составляющая

Новый приказ закрепляет обязательные требования к кадровому обеспечению информационной безопасности:

-

Создание структурного подразделения, ответственного за защиту информации или назначение отдельных специалистов;

-

Требования к штатным сотрудникам: не менее 30% сотрудников подразделения должны иметь профильное образование в области информационной безопасности либо пройти профессиональную переподготовку по программам обучения, согласованным со ФСТЭК России (перечень образовательных учреждений и согласованных программ обучения расположен на сайте ФСТЭК России).

В условиях дефицита квалифицированных специалистов по защите информации вполне допустимо возложение всех обязанностей на одного человека… Но согласитесь, крайне нежелательно – всё-таки для эффективной работы системы защиты информации необходимо распределение ролей между несколькими специалистами.

И здесь не стоит забывать про другие требования к персоналу в области защиты информации (например, приказ ФСТЭК России от 21.12.2017 №235 или Указ Президента России от 01.05.2022 №250).

Обязанности всех сотрудников, участвующих в процессе защиты информации, должны быть чётко закреплены в должностных инструкциях или трудовых договорах. Это касается как заместителя руководителя, курирующего вопросы ИБ, так и сотрудников структурного подразделения или ответственных лиц, непосредственно занимающихся вопросами защиты информации.

Кстати, Минтрудом России совместно с Минцифры России, ФСТЭК России и ФСБ России разработан проект типовых межотраслевых норм труда (норм времени) на работы по обеспечению защиты информации, содержащейся в государственных информационных системах, иных информационных системах государственных органов, государственных унитарных предприятий, государственных учреждений – выход проекта в свет ожидается уже этим летом.

5. Проведение оценки и подготовка отчетности

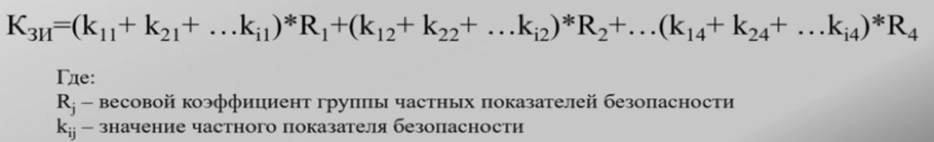

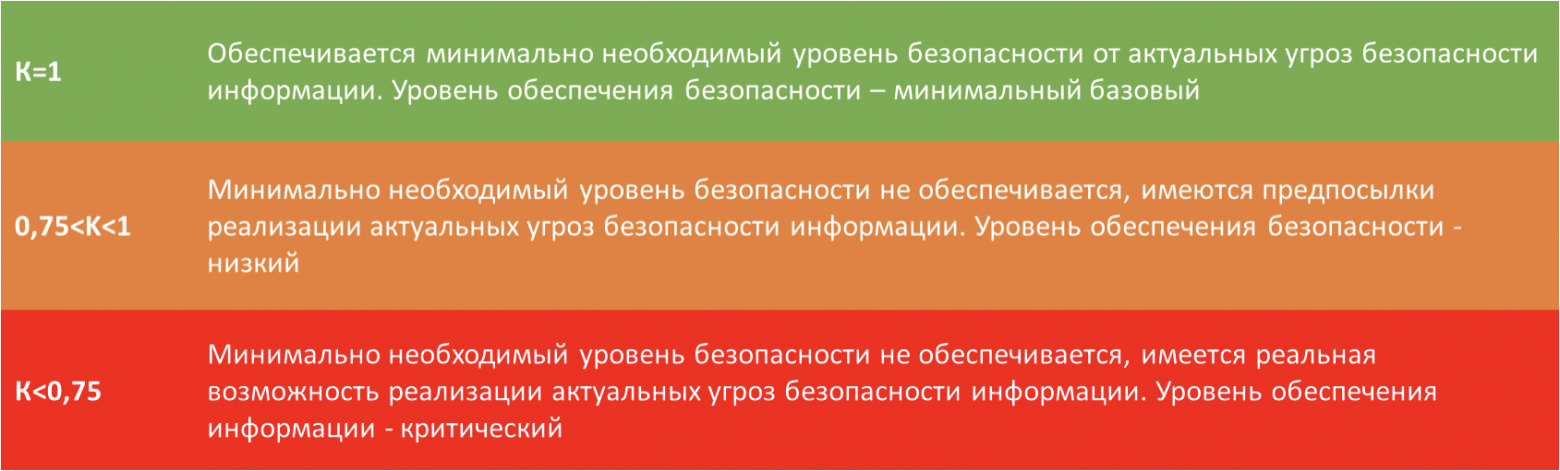

Приказом устанавливаются требования к проведению регулярной оценки состояния защиты информации, и оцениваться состояние защиты информации теперь будет на основе двух основных показателей:

1. показателя защищённости Кзи: характеризует текущее состояние защиты информации от базового уровня угроз безопасности информации;

2. показателя уровня зрелости Пзи: определяет достаточность и эффективность проведения мероприятий по защите информации.

В настоящий момент существует методика расчёта показателя защищённости Кзи, и 11.11.2025 был выпущен соответствующий обновленный методический документ – «Методика оценки показателя состояния технической защиты информации в информационных системах и обеспечения безопасности значимых объектов критической информационной инфраструктуры Российской Федерации» (первая редакция данной методик и была еще в мае 2024).

В рамках данного методического документа считается насколько организация достигла минимально необходимого (базового) уровня защиты информации и обеспечения безопасности значимых объектов КИИ от актуальных угроз безопасности информации.

Существует формула для расчета, на основе определенных исходных данных нам необходимо определить значений частных показателей безопасности.

И в результате мы получим значение показателя состояния технической защиты информации и обеспечения безопасности значимых объектов КИИ и его сравнение с нормированным значением.

Согласно требованиям 117 приказа, показатель Кзи необходимо оценивать не реже одного раза в шесть месяцев и направлять отчётность во ФСТЭК России.

По словам начальника управления ФСТЭК России Павла Валентиновича Жирова – представление результатов расчета показателя защищенности органами государственной власти и организациями в 2026 году планируется в августе и декабре текущего года.

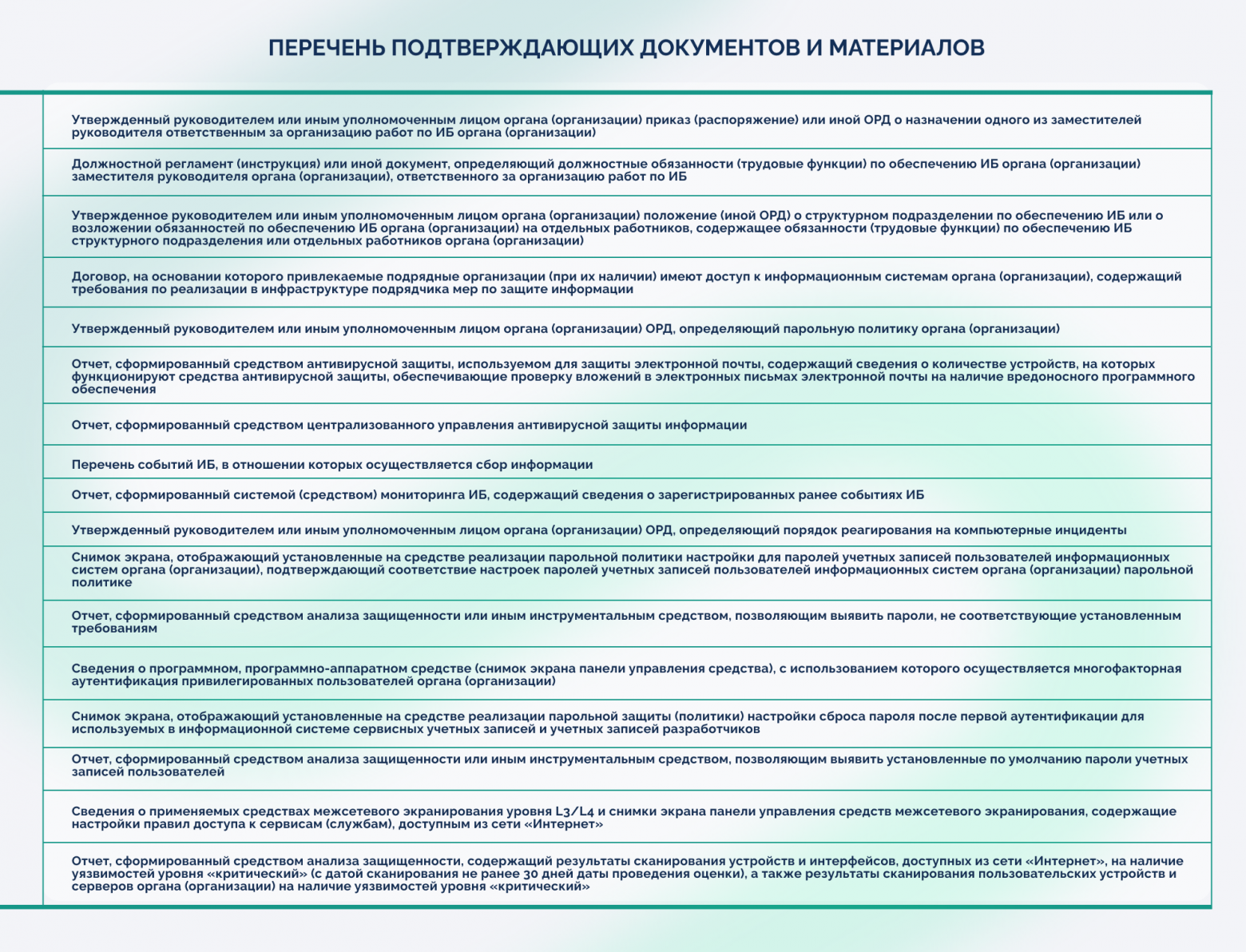

В методике также перечислен перечень подтверждающих документов и материалов, на основании которых показателю присваивается полученное по результатам значение, и эти материалы могут запрашиваться ФСТЭК России дополнительно. Это довольно обширный перечень, который включает в себя не только организационные документы, но и подтверждение технической реализации:

Соответственно, даже результаты оценки защищенности мы также можем представить в цикле PDCA:

Мы, как и все, ожидаем появления официальных методических документов, которые позволят провести эту оценку максимально точно. Но, никто не запрещает нам использовать похожие фреймворки – например, методику РезБез или Методику оценки уровня зрелости кибербезопасности компании от Сбера (кстати, они уже давно есть в системе управления процессами ИБ SECURITM).

Ведь, мы же идем в сторону результативной кибербезопасности?

6. Управление непрерывностью

В самом приказе довольно чётко обозначены интервалы времени на восстановление функционирования ИС (в зависимости от класса ИС):

-

для информационных систем 1 класса защищенности — не более 24 часов с момента обнаружения нарушения функционирования;

-

для информационных систем 2 класса защищенности — не более 7 календарных дней с момента обнаружения нарушения функционирования;

-

для информационных систем 3 класса защищенности — не более 4 недель с момента обнаружения нарушения функционирования.

Соответственно, эти требования нас также приближают к понятиям – целевая точка восстановления (RPO) и целевое время восстановления (RTO). И если с RTO всё понятно, то для RPO не определены четкие критерии, и всё отдаётся на решение обладателя информации – т.е., периодичность резервного копирования, количество, типы носителей, места хранения резервных копий и уровень критичности резервируемой информации определяются во внутренних стандартах и регламентах по защите информации.

Но также появляется требование о проведении периодических (не реже одного раза в два года) проверок, в том числе в форме тренировок, возможности восстановления выполнения значимых функций на основе резервных копий, и с привлечением необходимых работников.

7. Устранение уязвимостей и управление конфигурациями

Вводятся четкие временные рамки для устранения выявленных уязвимостей:

-

Критические уязвимости — не более 24 часов

-

Уязвимости высокого уровня — 7 календарных дней

-

Уязвимости среднего и низкого уровня — сроки определяются внутренними регламентами

При выявлении уязвимости, информация о которой отсутствует в БДУ ФСТЭК России, оператор обязан направить информацию об уязвимости в ФСТЭК России в течение 5 рабочих дней, однако, способ уведомления Приказом ФСТЭК России № 117 не установлен.

В любом случае, организациям потребуется разработать (доработать) внутренние регламенты, устанавливающие процедуры выявления, классификации и устранения уязвимостей в установленные сроки.

Кроме того, вводится обязательное взаимодействие и информирование об возникших инцидентах в ГосСОПКА (государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы).

8. Применение ИИ в информационной безопасности

Новый приказ описывает, как можно использовать искусственный интеллект в рамках обеспечения защиты информации (с отсылкой на Национальную стратегию развития искусственного интеллекта), и, можно так сказать, официально регулирует создание и внедрение AI-решений на базе LLM в государственных информационных системах.

При использовании AI в информационных системах необходимо обеспечить защиту:

-

от несанкционированного доступа к данным;

-

вмешательства в работу систем, чтобы исключить возможность изменения, удаления или кражи информации;

-

нецелевого использования, когда AI применяют не так, как задумано.

Важный момент: нельзя использовать конфиденциальные и чувствительные данные из госсистем для обучения и улучшения моделей.

9. Мероприятия и меры по защите информации

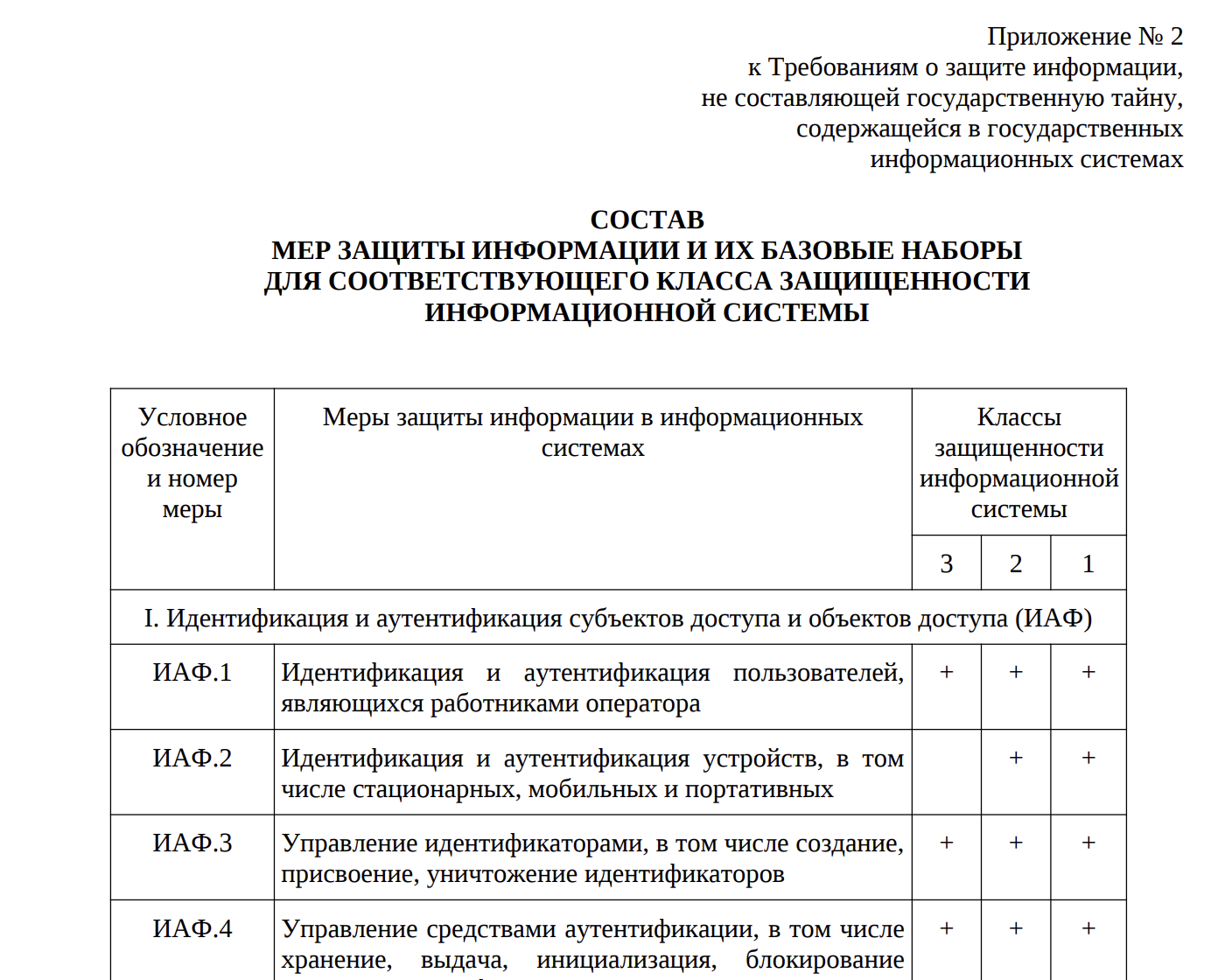

Пожалуй, самое непривычное в новом 117 приказе (в отличие от 17 приказа ФСТЭК России) – это отсутствие состава мер защиты информации и их базовые наборы для соответствующего класса защищенности информационной системы в привычном нам табличном виде.

Мы же все помним это приложение к 17 приказу?

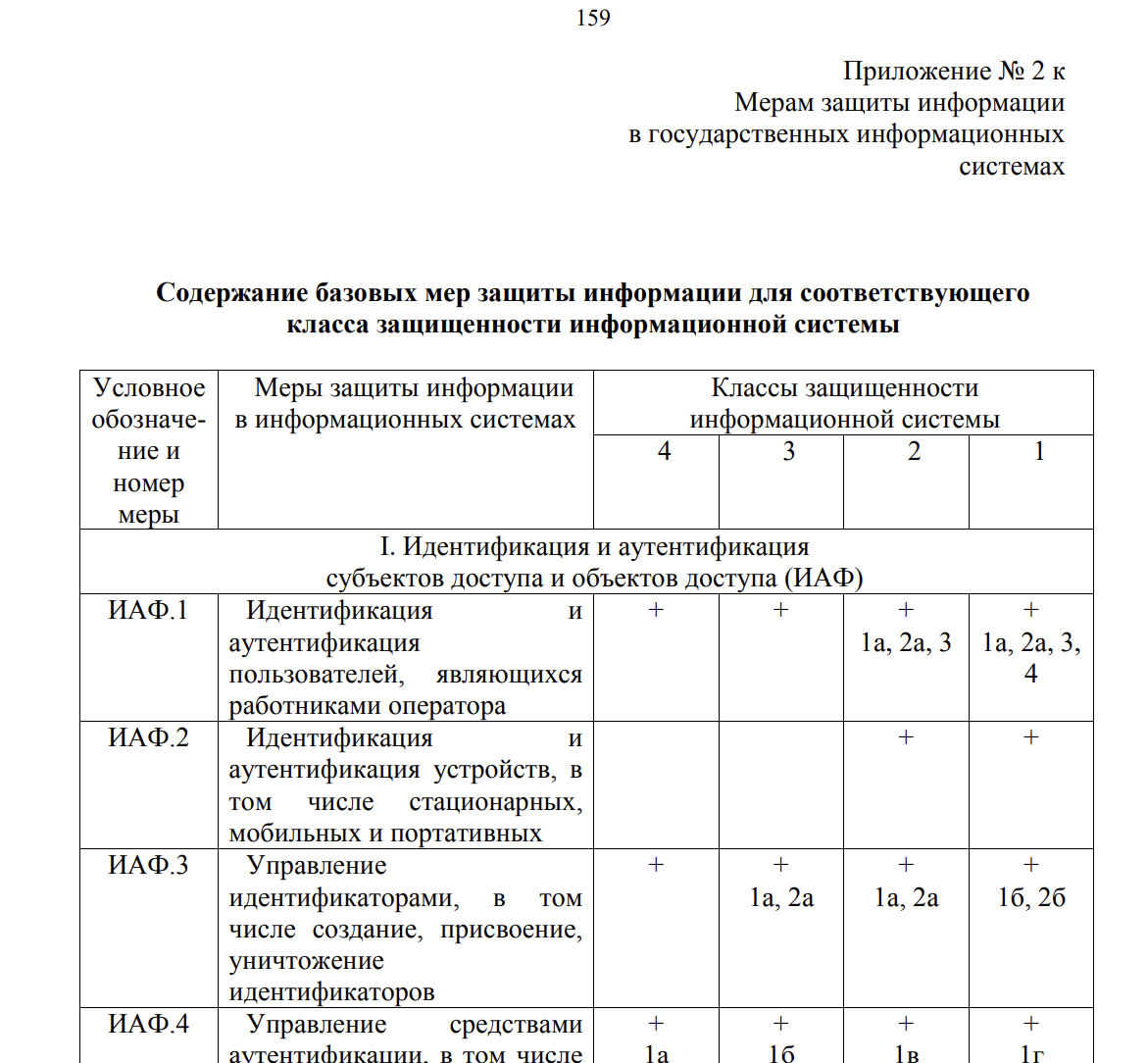

А кто-то может быть вспомнит еще методический документ от 2014 года, где были расписаны требования более подробно, и присутствовало усиление мер защиты…(кстати, там сводная таблица тоже была приложением №2).

И конечно же, при детальном изучении нового приказа, меня, как и многих моих коллег, поставило в ступор отсутствие похожих материалов.

Наконец-то в феврале этого года, мы увидели свет в конце тоннеля проект нового методического документа – «Мероприятия и меры по защите информации, содержащейся в информационных системах».

Да, это был не финальный документ, но уже можно было понять вектор перемен, оценить предлагаемые изменения и начать подготовку к выполнению требований. Проект раскрывает практический порядок реализации положений Приказа 117 и соответствия требованиям к защите информации.

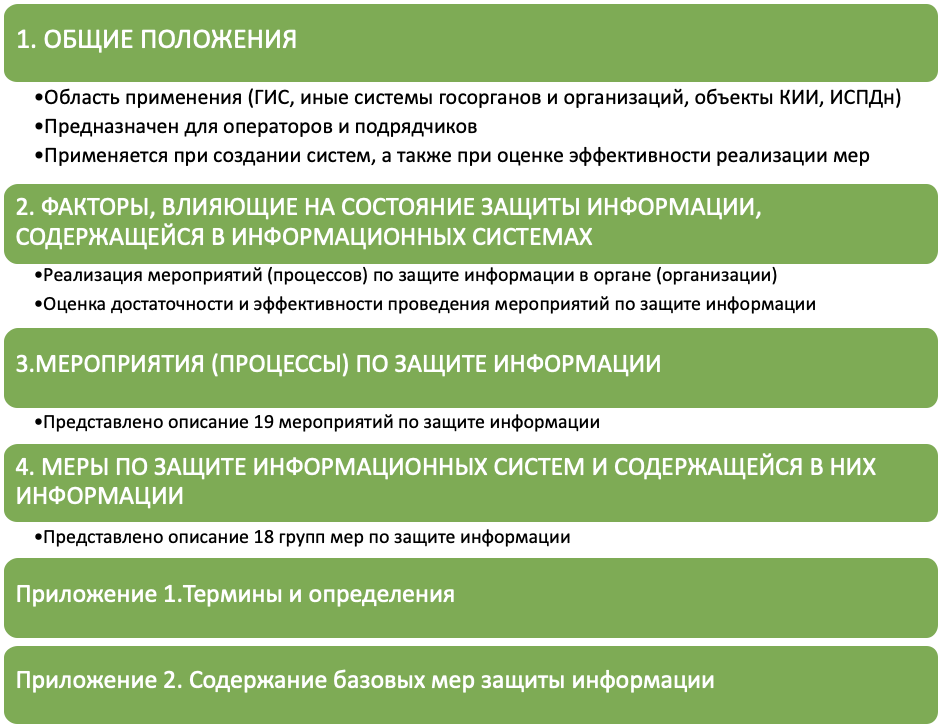

Для достижения целей защиты информации должно проводиться 19 мероприятий по защите информации, а также в информационных системах должно быть реализовано 18 групп мер защиты информации.

По сути, данный проект приходит на смену методическому документу «Меры защиты информации в государственных информационных системах», утверждённому в 2014 году (недаром мы его упомянули выше).

Уже сейчас видно, что обновляется не просто перечень мер. Требования к защите информации теперь становятся с акцентом на процессный подход и современную архитектуру информационных систем.

Представители ФСТЭК России на прошедшем ТБ-Форуме уже упомянули, что 21, 31, 239 приказы будут претерпевать изменения, а это значит, что скорее всего, этот методический документ станет основой и для других объектов защиты.

Структура нового методического документа выглядит следующим образом:

Обратите внимание, состав мер – снова приложение №2. Совпадение? Не думаю ☺

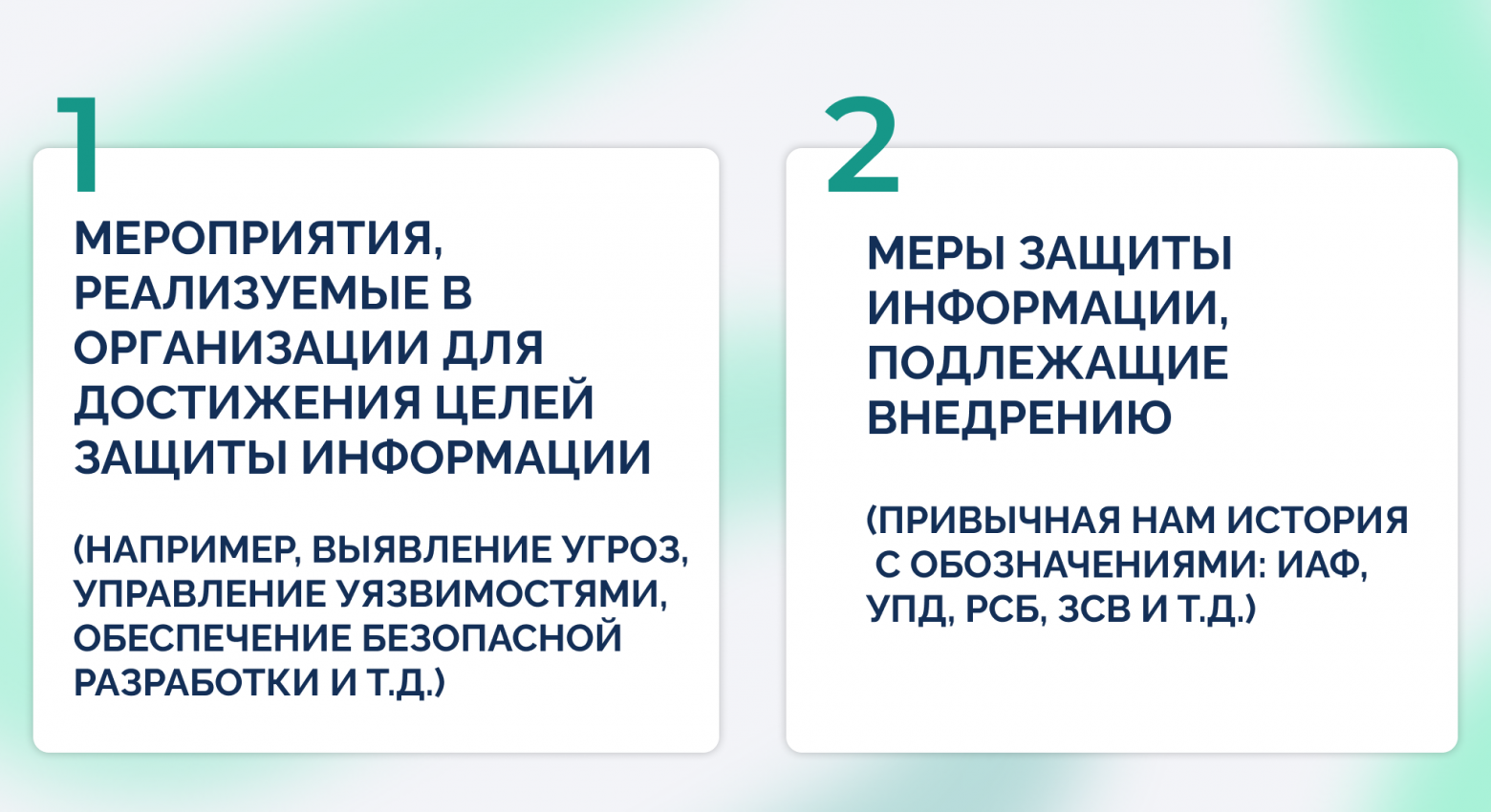

Одним из ключевых отличий является структурное разделение документа на два столпа:

При этом мероприятия обязательны вне зависимости от того, какой установлен класс защищенности информационной системы. В то же время перечень и состав мер защиты формируются с учетом установленного класса защищенности конкретной информационной системы и актуальных угроз безопасности информации.

То есть, связь между классами защищенности информационных систем и набором технических мер становится более формализованной.

Как для мероприятий, так и для мер предусмотрены усиления. Применение усилений для мероприятий остаётся на усмотрение оператора информационной системы. В то же время для мер защиты информации применение усилений в текущей редакции проекта является обязательным. Но посмотрим, как будет в итоге.

Помимо описания требований к усилению, в методическом документе как для мер, так и для мероприятий, отражены требования к документированию, а также требования и цели реализации.

Как и сам Приказ ФСТЭК России по 117, методический документ развивает процессный подход к обеспечению безопасности. Документ учитывает применение современных технологий, включая:

Таким образом, модель технической защиты информации адаптируется к архитектурам современных информационных систем.

Что сделать уже сейчас?

Несмотря на статус проекта, и неизвестные сроки принятия методического документа, требования Приказа ФСТЭК России № 117 вступают уже вот-вот.

Рекомендуемые шаги:

1. Изучить методические рекомендации к Приказу ФСТЭК 117 (проект), особенно в части процессов (мероприятий по защите информации).

2. Оценить архитектуру информационных систем.

3. Пересмотреть состав используемых средств защиты информации и спланировать доработку системы защиты информации информационной системы в рамках бюджетных циклов.

Оценить их способность реализовывать не только базовые меры, но и предусмотренные усиления для целевых классов защищенности информационных систем.

4. Начать формирование внутренних политик/стандартов/регламентов.

Особенно в части управления уязвимостями, конфигурациями, обновлениями и мониторинга информационной безопасности в рамках нового процессного подхода.

5. Провести оценку показателя, характеризующего текущее состояние защиты информации от базового уровня угроз безопасности информации (Кзи)

Собрать такой пакет документов вручную тяжело: значительное время уходит на поиск и подготовку необходимых документов, скринов и отчетов, рискуя ошибками перед дедлайнами ФСТЭК. Но это легко можно автоматизировать с помощью системы управления процессами ИБ SECURITM.

Заключение

Приказ ФСТЭК России № 117 — это не просто очередное обновление нормативных актов. Это значительный шаг к более развитой концепции управления информационной безопасностью, основанной на чётких процессах, систематическом подходе, продуманном проектировании архитектуры и способности эффективно реагировать на возникающие риски и угрозы.

Защита информации от кибератак — это не статичное состояние и не конечная цель, а динамичный и непрерывный процесс адаптации к постоянно меняющимся угрозам.

Автор: Nic_Kazantsev