К 2026 году стало очевидно: классические подходы к защите информационных систем перестали работать не потому, что «появилось больше уязвимостей», а потому что изменилась сама природа инфраструктуры и атак.

Облачные платформы стали основой бизнеса, а вместе с этим выросли:

-

техническая сложность (гибридные и мультиоблачные среды, микросервисы, контейнеры, автоматизация изменений);

-

роль человеческого фактора (ошибки конфигураций, злоупотребления доступом, утечки секретов, социальная инженерия нового уровня);

-

экономическая составляющая атак (удар по бюджету через злоупотребление масштабированием и ресурсами);

-

конвергенция угроз (одна атака одновременно задействует учетные данные, цепочку поставок, автоматизацию развертывания и ошибки конфигурации).

Руководитель информационной безопасности сегодня не «ставит продукты», а управляет риском в динамической среде, где изменения происходят ежедневно. Ниже — три наиболее болезненных блока, которые в облаке определяют реальную устойчивость, и практики, без которых защита превращается в набор заплаток.

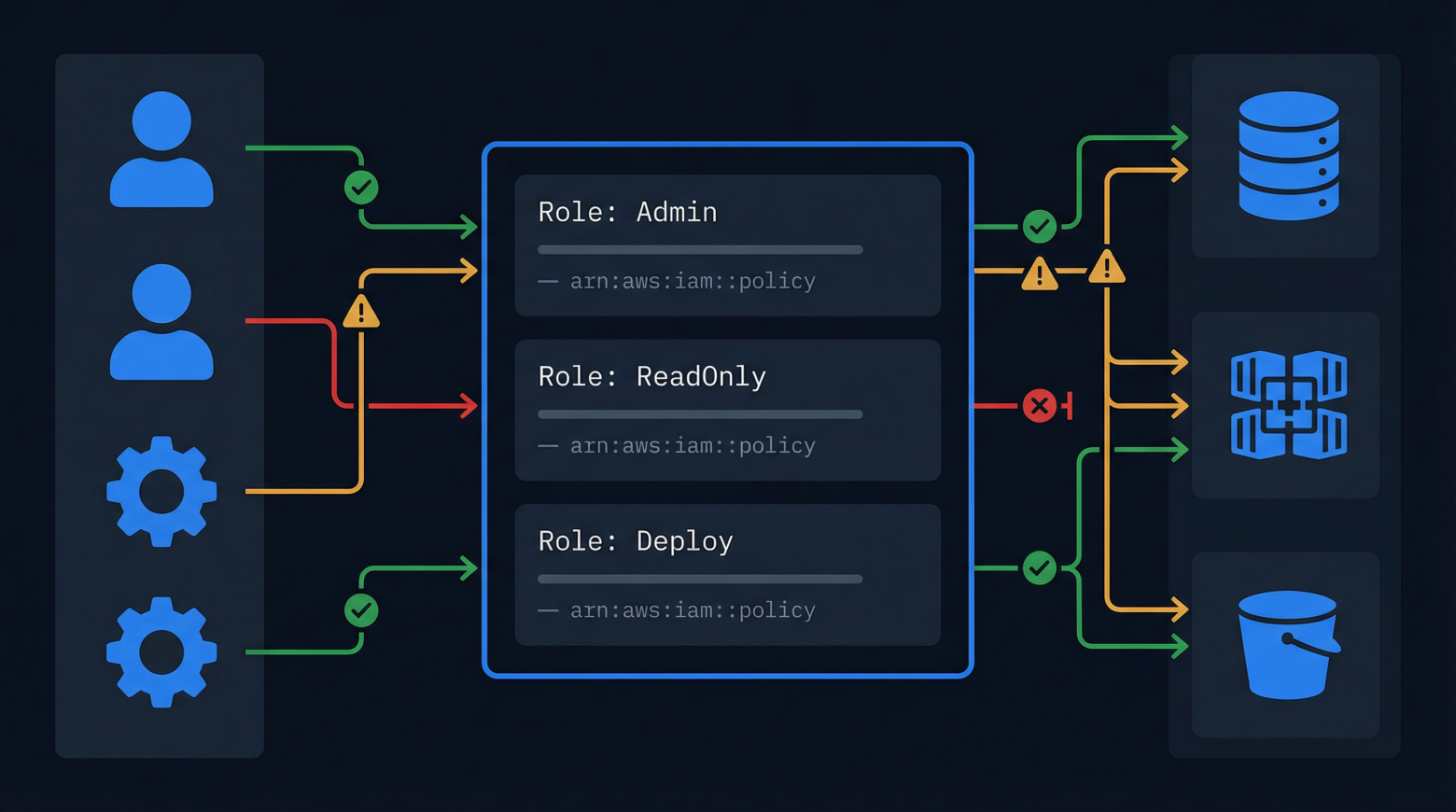

Идентичность как новый периметр: когда «кто ты» важнее «откуда ты»

Самая опасная иллюзия облака — думать, что перенос инфраструктуры автоматически делает её более защищённой. На практике в облаке резко растёт количество учётных сущностей и способов доступа. Если раньше «периметр» был сетевой границей, то теперь периметр — это каждый пользователь, каждая роль доступа, каждая сервисная учётная запись и каждый токен, который может выполнять операции в инфраструктуре.

Почему это критично именно сейчас

Взрывной рост количества учётных сущностей. В облаке одновременно живут и взаимодействуют:

-

пользователи — администраторы, инженеры, операторы, разработчики, подрядчики;

-

сервисные учётные записи приложений и автоматизации;

-

учётные записи компонентов контейнерной оркестрации;

-

ключи API внешних сервисов;

-

токены систем CI/CD.

В результате вы получаете не одну систему управления доступом, а несколько пересекающихся контуров, которые легко «разъезжаются» по правилам и ответственности.

«Одна украденная сущность = полный контроль». Компрометация привилегированной учётной записи — особенно сервисной — даёт злоумышленнику почти всё: он создаёт и удаляет ресурсы, меняет сетевые правила, получает доступ к хранилищам и резервным копиям, внедряет изменения в конфигурации и образы. И при этом остаётся невидимым — удаляет журналы, отключает мониторинг, подменяет политики. Причина почти всегда одна и та же: права выдавались «с запасом» и давно не пересматривались, а секреты доступа оседали где попало — в переменных конвейерах сборки, в репозиториях кода, в файлах окружения, в чатах и документах.

Что делать: нулевая доверенная модель как конкретные действия, а не лозунг

1. Принцип минимально необходимых привилегий и регулярная ревизия прав. Минимально необходимый доступ должен быть управляемым процессом:

-

автоматизированный аудит выданных прав — кто, куда, зачем, когда использовал;

-

выявление и устранение «вечных» привилегий;

-

принудительное отключение неиспользуемых прав и учётных записей;

-

регулярная ревизия по владельцам систем и бизнес-процессам.

2. Временный привилегированный доступ по запросу. Для административных действий должна применяться модель выдачи привилегий на ограниченное время: запрос через согласование с фиксированием причины, выдача повышенных прав строго на срок выполнения задачи, автоматический отзыв после завершения окна работ, обязательное журналирование и — по возможности — запись административных сессий.

3. Бескомпромиссная аутентификация для администраторов и критичных операций. Для административного доступа обязательны многофакторная аутентификация и аппаратные ключи безопасности (там, где это организационно возможно). Отдельно — разделение политик для людей, сервисов и машинных учётных записей, запрет «общих» учётных записей и ручного обмена кодами подтверждения.

4. Централизованное управление секретами. Секреты доступа — ключи, токены, пароли, сертификаты — должны храниться и выдаваться через специализированный защищённый сервис. Хранение в открытом виде в репозиториях и конфигурациях автоматизации — под запретом. Обязательны:

-

автоматическая ротация по расписанию и по событию (увольнение сотрудника, подозрение на компрометацию, смена подрядчика);

-

раздельное хранение секретов для тестовых и производственных сред;

-

аудит доступа к секретам и контроль аномалий.

Если вы не контролируете, кто и что может делать в облачной инфраструктуре, любые остальные меры будут работать как временные заплатки. В современном облаке нарушение контроля доступа практически всегда запускает цепочку компрометации.

Невидимость облака: невозможно защищать то, что не инвентаризировано и не наблюдается

Второй убийственный фактор — отсутствие целостной и актуальной картины активов и связей между ними. В гибридной среде (часть систем в нескольких облаках, часть на собственной инфраструктуре) хаос возникает очень быстро, если нет единого подхода к обнаружению активов и контролю конфигураций.

Почему это критично именно сейчас

Временная инфраструктура превращается в постоянную. Тестовый стенд, поднятый «на пару дней», часто остаётся работать годами — с устаревшими образами, упрощёнными паролями, открытым доступом из интернета и реальными данными, попавшими туда «для проверки».

Ошибочные конфигурации по умолчанию и «удобство вместо безопасности». Типовой набор проблем хорошо известен:

-

публично доступные хранилища;

-

базы данных без сетевых ограничений;

-

административные интерфейсы, открытые во внешние сегменты;

-

отключённое журналирование;

-

слишком широкие сетевые правила — «потому что так быстрее заработает».

Картина зависимостей отсутствует. В микросервисной архитектуре данные и запросы проходят через десятки точек, которые принадлежат разным командам, живут в разных кластерах и выходят в релиз по разным расписаниям. Если топологию связей знает только один инженер — это уже уязвимость управления, независимо от того, насколько хорошо защищена каждая точка по отдельности.

Что делать: непрерывное управление поверхностью атаки как ежедневная гигиена

Здесь нужна не «проверка раз в квартал», а непрерывный цикл, который сочетает три вещи: обнаружение, понимание реального риска и постоянное обновление картины.

1. Обнаружение всех активов и точек доступа. Система должна автоматически находить:

-

облачные аккаунты и проекты;

-

сети, подсети, маршрутизацию и точки выхода в интернет;

-

вычислительные ресурсы, контейнерные кластеры и реестры образов;

-

публичные конечные точки и административные интерфейсы;

-

утечки секретов, в том числе случайно попавшие в репозиторий.

Критично: результаты должны быть связаны с учётной системой активов (CMDB), иначе вы получите очередной разрозненный список.

2. Переход от «тысячи уязвимостей» к «десяти цепочкам атаки». Современная приоритизация должна отвечать на практический вопрос: может ли злоумышленник, начав с конкретной внешней точки входа, добраться до критического актива? Пример логики цепочки:

публичный сервер автоматизации сборки → утёкший статический токен доступа → производственный контейнерный кластер → база данных с персональными данными.

Это и есть «реальный риск», а не просто цифра из классификатора уязвимостей.

3. Непрерывность контроля. В облаке инфраструктура меняется постоянно: создаются и удаляются ресурсы, меняются правила, выкатываются релизы. Поэтому контроль должен быть постоянным (близким к реальному времени), автоматизированным и встроенным в процессы изменений, а не существующим параллельно с ними.

Без непрерывного и осмысленного контроля поверхности атаки вы будете постоянно реагировать на последствия, а не предотвращать причины.

Эволюция подхода: от набора разрозненных инструментов к единой платформе контроля от кода до выполнения

Раньше компании вынужденно собирали отдельный набор решений: для контроля конфигураций, для защиты рабочих нагрузок, для управления доступом, для сканирования уязвимостей, для анализа контейнеров, для контроля инфраструктурного кода. Теперь стало очевидно: разрозненные инструменты создают шум и слепые зоны именно на стыках ответственности.

Современная практика — строить единый контур, который охватывает весь жизненный цикл приложения и инфраструктуры:

-

на этапе разработки: анализ исходного кода, зависимостей и инфраструктурного кода;

-

на этапе сборки: сканирование образов контейнеров, проверка зависимостей, контроль артефактов;

-

на этапе эксплуатации: наблюдаемость, контроль конфигураций, выявление аномалий, контроль сетевых взаимодействий, реакция на инциденты.

Смысл не в «новом модном продукте», а в том, чтобы у руководителя информационной безопасности была единая картина рисков: что реально опасно, где это находится, как это эксплуатируется и что нужно исправить в первую очередь.

Цепочка поставок и конвейер сборки как главный «троянский конь»

Даже если производственный контур хорошо защищён, злоумышленник всё чаще заходит через ваши же механизмы доставки кода и инфраструктуры: через сторонние библиотеки, шаблоны инфраструктурного кода, базовые образы контейнеров и сам конвейер сборки и развёртывания.

Почему это критично именно сейчас

Инфраструктурный код и готовые шаблоны стали равны по значимости исходному коду. Риски несут сторонние модули для автоматизации инфраструктуры, шаблоны развёртывания приложений, роли автоматизации и сценарии настройки серверов, сторонние компоненты контейнерной оркестрации. Один скомпрометированный модуль легко размножается по десяткам проектов.

Конвейер сборки и развёртывания имеет максимальные привилегии. Получив доступ к конвейеру, злоумышленник действует руками самой системы: внедряет изменения в код в обход разработчика, подменяет артефакт при сборке, разворачивает вредоносный компонент «официально» и заметает следы — через привилегированные токены, которые конвейер держит при себе постоянно. По сути, конвейер сборки и развёртывания в 2026 году — это отдельный критический домен безопасности, сопоставимый по значимости с доменом управления облаком.

Что делать: практические меры

1. Внутренний реестр артефактов и обязательное сканирование. Все зависимости и образы должны проходить через контролируемый контур: централизованный реестр артефактов и контейнерных образов, сканирование на уязвимости и вредоносные вложения, запрет на прямое использование публичных базовых образов без проверки.

2. Подпись артефактов и проверка подлинности перед развёртыванием. В производственную среду должны попадать только проверенные артефакты: результаты сборки подписываются, подпись проверяется в процессе развёртывания, «неизвестные» артефакты — под запретом.

3. Изоляция сборок и минимально необходимые привилегии. Конвейер должен работать в изолированных средах:

-

отдельные учётные записи для разных проектов и окружений;

-

строго ограниченные права для операций развёртывания;

-

никаких «универсальных токенов» на весь репозиторий и тем более на всю организацию;

-

запрет совместного использования исполнителей задач без изоляции.

4. SBOM (ведомость состава ПО) как обязательный «паспорт». Для каждого приложения и инфраструктурного компонента необходимо формировать ведомость состава: библиотеки и версии, базовые образы контейнеров, модули инфраструктурного кода, шаблоны развёртывания. Это позволяет быстро ответить на ключевой вопрос при появлении новой уязвимости в цепочке поставок: затронуты ли мы и где именно.

Защищать только периметр и производственные серверы недостаточно. Защита должна охватывать весь путь: от источника кода и зависимостей до артефактов и механизма доставки в эксплуатацию.

Новые фронты 2026 года: то, что уже нельзя откладывать

1. Безопасность систем искусственного интеллекта: прикладные риски вместо экзотики

Наряду с «отравлением данных» — угрозой, которая никуда не исчезла, — на первый план вышли более приземлённые, но не менее опасные векторы. Первый — манипуляция запросами к языковым моделям: злоумышленник формирует запрос так, чтобы модель раскрыла системные инструкции или конфиденциальные сведения либо выдала опасные рекомендации. Второй — неконтролируемое использование внешних моделей сотрудниками: фрагменты исходного кода, договоры, данные клиентов и внутренняя переписка уходят в публичные сервисы.

Что делать:

-

внедрять шлюз безопасности для запросов к языковым моделям — маскирование конфиденциальных данных, журналирование, контроль политик, фильтрация опасных запросов;

-

запрещать обработку определённых классов данных во внешних сервисах;

-

вводить понятные регламенты и обучение: что можно передавать, что нельзя, как проверять результаты.

2. Экономические атаки на облако: удар по бюджету как цель

В облаке безопасность напрямую связана с финансами. Злоумышленнику не всегда нужно красть данные — достаточно заставить инфраструктуру масштабироваться и потреблять ресурсы, пока не будет исчерпан бюджет. Что делать:

-

жёсткие лимиты и квоты на ресурсы в разрезе проектов и окружений;

-

бюджеты с автоматическими действиями при превышении — не просто уведомлениями;

-

детектирование аномального масштабирования и расходов;

-

контроль API-ключей с запретом избыточных прав на создание дорогостоящих ресурсов без отдельного согласования.

3. Человеческий фактор нового уровня: дипфейки как инструмент социальной инженерии

Обучения формата «не переходите по ссылкам» уже недостаточно. Видеозвонки и голосовые сообщения, имитирующие руководителей, используются для получения доступа и обхода процедур. Что делать:

-

ввести протоколы подтверждения критичных действий через второй независимый канал связи;

-

запретить «срочные выдачи доступа» без минимального набора проверок;

-

проводить обучение персонала сценариям социальной инженерии с практическими отработками;

-

ограничить возможности удалённого административного доступа без строгой аутентификации и записи действий.

Заключение: главная проблема — не дефицит сигналов, а избыток шума

К 2026 году самым болезненным стало не отсутствие событий безопасности, а их избыток. Перегруженные команды мониторинга тонут в потоке предупреждений — и именно там прячутся реальные атаки.

Побеждает не тот, у кого больше сканеров и отчётов, а тот, кто выстроил: приоритизацию рисков по реальным цепочкам атаки, автоматизацию обработки типовых инцидентов, дисциплину управления доступом и секретами, непрерывный контроль конфигураций и изменений, защищённый конвейер сборки и развёртывания.

Облачная безопасность перестала быть сугубо технической задачей. Это функция управления бизнес-рисками, где на кону одновременно данные, непрерывность услуг, репутация и деньги. Время точечных решений прошло — нужна система.

Автор: Cloud4Y